Informe de vulnerabilidad de WordPress: diciembre de 2021, parte 2

Publicado: 2021-12-15Los complementos y temas vulnerables son la principal razón por la que los sitios web de WordPress son pirateados. El informe semanal de vulnerabilidades de WordPress impulsado por WPScan cubre las vulnerabilidades principales, el tema y los complementos de WordPress recientes, y qué hacer si ejecuta uno de los complementos o temas vulnerables en su sitio web.

Cada vulnerabilidad tendrá una clasificación de gravedad de Baja , Media , Alta o Crítica . La divulgación responsable y el informe de vulnerabilidades son una parte integral para mantener segura a la comunidad de WordPress.

Comparta esta publicación con sus amigos para ayudar a correr la voz y hacer que WordPress sea más seguro para todos.

Noticias de WordPress: fuga de datos de Gravatar

Esta semana, Gravatar, un servicio global para avatares únicos, fue violado, aunque Gravatar asegura que no hubo piratería.

Se rasparon los datos, lo que no es una violación porque no se tomaron las contraseñas y otra información privada. En cambio, la información disponible públicamente se recopiló de una manera que normalmente no es fácil de obtener. Teóricamente, alguien tendría que saber el nombre de usuario del usuario de Gravatar para acceder a la dirección de correo electrónico de ese usuario. El raspado permitió al atacante descargar los nombres de usuario y los correos electrónicos al mismo tiempo.

Vulnerabilidades del núcleo de WordPress

La última versión del núcleo de WordPress es 5.8.2. Como práctica recomendada, ¡siempre asegúrese de ejecutar la última versión del núcleo de WordPress!

Vulnerabilidades del complemento de WordPress

En esta sección, se han revelado las últimas vulnerabilidades de los complementos de WordPress. Cada lista de complementos incluye el tipo de vulnerabilidad, el número de versión si está parcheado y la calificación de gravedad.

1. Administrador de eventos

Complemento: Administrador de eventos

Vulnerabilidad : administración + inyección SQL

Parcheado en la versión : 5.9.8

Puntuación de gravedad : media

Complemento: Administrador de eventos

Vulnerabilidad : Cross-Site Scripting (XSS)

Parcheado en la versión : 5.9.8

Puntuación de gravedad : baja

2. Reseñas enriquecidas de Starfish

Complemento: Reseñas enriquecidas de Starfish

Vulnerabilidad : administración + inyección SQL

Parcheado en la versión : 1.9.6

Puntuación de gravedad : media

3. Robot de escritura

Complemento : Typebot

Vulnerabilidad : secuencias de comandos entre sitios almacenadas por Admin+

Parcheado en la versión : 1.4.3

Puntuación de gravedad : baja

4. Formulario de contacto y formulario de contacto Elementor Builder

Complemento: Formulario de contacto y Formulario de contacto Elementor Builder

Vulnerabilidad : secuencias de comandos entre sitios almacenadas no autenticadas

Parcheado en la versión : 1.6.4

Puntuación de gravedad : alta

5. Administrador de descargas

Complemento: Administrador de descargas

Vulnerabilidad : secuencias de comandos entre sitios almacenadas por suscriptor+

Parcheado en la versión : 3.2.22

Puntuación de gravedad : alta

6. Agregador RSS de WP

Complemento: suscriptor + secuencias de comandos entre sitios almacenados

Vulnerabilidad : administración + inyección SQL

Parcheado en la versión : 4.19.3

Puntuación de gravedad : alta

7. Buttonizer: botón de acción flotante inteligente

Complemento : Buttonizer - Botón de acción flotante inteligente

Vulnerabilidad : secuencias de comandos entre sitios almacenadas por Admin+

Parcheado en la versión : 2.5.5

Puntuación de gravedad : baja

8. Registro de correo WP

Complemento: Registro de correo de WP

Vulnerabilidad : Marco Redux obsoleto

Parcheado en la versión : 1.10.0

Puntuación de gravedad : media

9. Estética

Complemento : Stetic

Vulnerabilidad : CSRF a secuencias de comandos entre sitios almacenadas

Parcheado en la versión : sin solución conocida: complemento cerrado

Puntuación de gravedad : alta

10. Formulario de contacto con captcha

Complemento: Formulario de contacto con Captcha

Vulnerabilidad : CSRF a secuencias de comandos entre sitios almacenadas

Parcheado en la versión : sin solución conocida: complemento cerrado

Puntuación de gravedad : alta

11. Impresionante apoyo

Complemento: soporte impresionante

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 6.0.7

Puntuación de gravedad : alta

12. Foros de Asgaros

Complemento : Foros de Asgaros

Vulnerabilidad : secuencias de comandos entre sitios almacenadas por Admin+

Parcheado en la versión : 1.15.14

Puntuación de gravedad : baja

13. Caché LiteSpeed

Complemento : Caché LiteSpeed

Vulnerabilidad : omisión de verificación de IP a XSS almacenado no autenticado

Parcheado en la versión : 4.4.4

Puntuación de gravedad : alta

Complemento : Caché LiteSpeed

Vulnerabilidad : administración + secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 4.4.4

Puntuación de gravedad : alta

14. Videoconferencia con Zoom

Complemento: Videoconferencia con Zoom

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 3.8.16

Puntuación de gravedad : alta

15. Impulsor para Woocommerce

Complemento : Booster para Woocommerce

Vulnerabilidad : secuencias de comandos entre sitios reflejadas en el módulo de facturación PDF

Parcheado en la versión : 5.4.9

Puntuación de gravedad : alta

Complemento : Booster para Woocommerce

Vulnerabilidad : secuencias de comandos entre sitios reflejadas en el módulo general

Parcheado en la versión : 5.4.9

Puntuación de gravedad : alta

Complemento : Booster para Woocommerce

Vulnerabilidad : secuencias de comandos entre sitios reflejadas en el módulo de fuentes XML del producto

Parcheado en la versión : 5.4.9

Puntuación de gravedad : alta

16. Paquete de refuerzo de velocidad

Complemento: paquete de refuerzo de velocidad

Vulnerabilidad : administración + inyección SQL

Parcheado en la versión : 4.3.3.1

Puntuación de gravedad : media

17. Dios mío

Complemento : OMGF

Vulnerabilidad : Admin+ Eliminación arbitraria de carpetas a través de Path Traversal

Parcheado en la versión : 4.5.12

Puntuación de gravedad : media

18. CAOS

Complemento: CAOS

Vulnerabilidad : Admin+ Eliminación arbitraria de carpetas a través de Path Traversal

Parcheado en la versión : 4.1.9

Puntuación de gravedad : media

19. Motor de viaje WP

Complemento: WP Travel Engine

Vulnerabilidad : secuencias de comandos entre sitios almacenadas en Editor+

Parcheado en la versión : 5.3.1

Puntuación de gravedad : baja

20. Monitor de descarga

Complemento: Descargar Monitor

Vulnerabilidad : administración + inyección SQL

Parcheado en la versión : 4.4.5

Puntuación de gravedad : media

21. Calculadora de hipotecas / Calculadora de préstamos

Complemento: Calculadora de hipotecas / Calculadora de préstamos

Vulnerabilidad : secuencias de comandos almacenadas entre sitios de Contributor+

Parcheado en la versión : 1.5.17

Puntuación de gravedad : media

22. Muestras de variación para WooCommerce

Complemento: muestras de variación para WooCommerce

Vulnerabilidad : secuencias de comandos entre sitios almacenadas por suscriptor+

Parcheado en la versión : 2.1.2

Puntuación de gravedad : alta

23. Anuncios de afiliados de ClickBank

Complemento: anuncios de afiliados de ClickBank

Vulnerabilidad : CSRF a secuencias de comandos entre sitios almacenadas

Parcheado en la versión : sin solución conocida: complemento cerrado

Puntuación de gravedad : alta

Complemento: anuncios de afiliados de ClickBank

Vulnerabilidad : secuencias de comandos entre sitios almacenadas por Admin+

Parcheado en la versión : sin solución conocida: complemento cerrado

Puntuación de gravedad : baja

24. Campos personalizados avanzados

Complemento: campos personalizados avanzados

Vulnerabilidad : suscriptor + vista arbitraria de datos ACF/grupos de campo y movimiento de campos

Parcheado en la versión : 5.11

Puntuación de gravedad : media

25. Canto

Complemento: Canto

Vulnerabilidad : SSRF ciego no autenticado

Parcheado en la versión : sin solución conocida

Puntuación de gravedad : media

26. Galería todo en uno

Complemento: Galería todo en uno

Vulnerabilidad : Admin+ Inclusión de archivos locales

Parcheado en la versión : 2.5.0

Puntuación de gravedad : baja

Cómo proteger su sitio web de WordPress de complementos y temas vulnerables

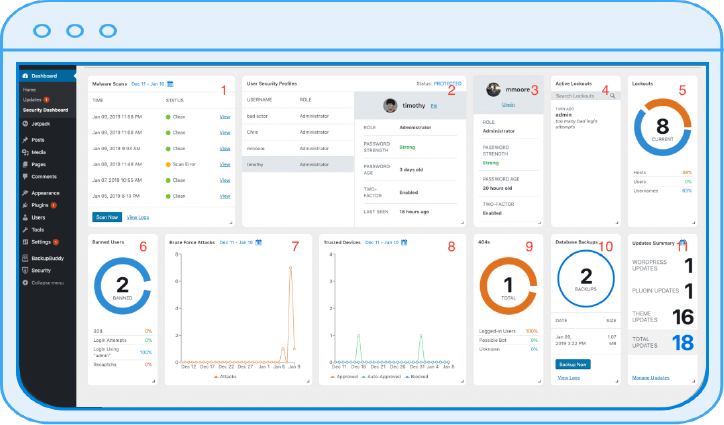

Como puede ver en este informe, cada semana se revelan muchas vulnerabilidades de plugins y temas de WordPress. Sabemos que puede ser difícil mantenerse al tanto de cada divulgación de vulnerabilidad informada, por lo que el complemento iThemes Security Pro facilita asegurarse de que su sitio no esté ejecutando un tema, complemento o versión principal de WordPress con una vulnerabilidad conocida.

1. Instale el complemento iThemes Security Pro

El complemento iThemes Security Pro fortalece su sitio de WordPress contra las formas más comunes en que los sitios web son pirateados. Con más de 30 formas de proteger su sitio en un complemento fácil de usar.

2. Habilite el escaneo del sitio para buscar vulnerabilidades conocidas

La función de gestión de versiones en iThemes Security Pro se integra con Site Scan para proteger su sitio. Los temas vulnerables, los complementos y las versiones principales de WordPress se actualizarán automáticamente para usted.

3. Activar la detección de cambio de archivo

La clave para detectar rápidamente una brecha de seguridad es monitorear los cambios de archivos en su sitio web. La función de detección de cambios de archivos en iThemes Security Pro escaneará los archivos de su sitio web y le avisará cuando ocurran cambios en su sitio web.

Obtenga iThemes Security Pro con monitoreo de seguridad del sitio web las 24 horas, los 7 días de la semana

iThemes Security Pro, nuestro complemento de seguridad de WordPress, ofrece más de 50 formas de asegurar y proteger su sitio web de las vulnerabilidades de seguridad comunes de WordPress. Con WordPress, la autenticación de dos factores, la protección de fuerza bruta, la aplicación segura de contraseñas y más, puede agregar capas adicionales de seguridad a su sitio web.