تقرير ثغرات WordPress: ديسمبر 2021 ، الجزء الثاني

نشرت: 2021-12-15المكونات الإضافية والسمات المعرضة للخطر هي السبب الأول وراء اختراق مواقع WordPress. يغطي تقرير ثغرات WordPress الأسبوعي المدعوم من WPScan مكون WordPress الإضافي ، والموضوع ، ونقاط الضعف الأساسية ، وماذا تفعل إذا قمت بتشغيل أحد المكونات الإضافية أو السمات الضعيفة على موقع الويب الخاص بك.

سيكون لكل ثغرة تقييم درجة خطورة منخفضة أو متوسطة أو عالية أو حرجة . يعد الكشف عن الثغرات والإبلاغ عنها بشكل مسؤول جزءًا لا يتجزأ من الحفاظ على مجتمع WordPress آمنًا.

يرجى مشاركة هذا المنشور مع أصدقائك للمساعدة في نشر الخبر وجعل WordPress أكثر أمانًا للجميع.

أخبار ووردبريس: تسرب بيانات Gravatar

هذا الأسبوع ، تم اختراق Gravatar ، وهي خدمة عالمية للصور الرمزية الفريدة - على الرغم من أن Gravatar يؤكد عدم وجود اختراق.

تم كشط البيانات ، وهذا ليس خرقًا لأنه لم يتم أخذ كلمات المرور والمعلومات الخاصة الأخرى. بدلاً من ذلك ، تم جمع المعلومات المتاحة للجمهور بطريقة ليس من السهل عادةً الحصول عليها. نظريًا ، يجب أن يعرف شخص ما اسم مستخدم مستخدم Gravatar من أجل الوصول إلى عنوان البريد الإلكتروني لهذا المستخدم. سمح الكشط للمهاجم بتنزيل أسماء المستخدمين ورسائل البريد الإلكتروني في نفس الوقت.

نقاط الضعف الأساسية في ووردبريس

أحدث إصدار من WordPress core هو 5.8.2. كأفضل ممارسة ، تأكد دائمًا من تشغيل أحدث إصدار من WordPress core!

نقاط الضعف في البرنامج المساعد WordPress

في هذا القسم ، تم الكشف عن أحدث ثغرات في البرنامج المساعد WordPress. تتضمن قائمة كل مكون إضافي نوع الثغرة الأمنية ورقم الإصدار إذا تم تصحيحه وتقييم الخطورة.

1. مدير الفعاليات

البرنامج المساعد: مدير الأحداث

الثغرة الأمنية : المسؤول + حقن SQL

مصححة في الإصدار : 5.9.8

درجة الخطورة : متوسطة

البرنامج المساعد: مدير الأحداث

الثغرة الأمنية : البرمجة النصية عبر المواقع (XSS)

مصححة في الإصدار : 5.9.8

درجة الخطورة : منخفضة

2. الاستعراضات الغنية من قبل نجم البحر

البرنامج المساعد: مراجعات غنية من Starfish

الثغرة الأمنية : المسؤول + حقن SQL

مصححة في الإصدار : 1.9.6

درجة الخطورة : متوسطة

3. Typebot

البرنامج المساعد: Typebot

الثغرة الأمنية : المسؤول + البرمجة النصية عبر الموقع المخزنة

مصححة في الإصدار : 1.4.3

درجة الخطورة : منخفضة

4. نموذج الاتصال ومنشئ نموذج العميل المتوقع

البرنامج المساعد: نموذج الاتصال ومنشئ عنصر النموذج الرئيسي

الضعف : برمجة نصية عبر المواقع مخزنة غير مصادق عليها

مصححة في الإصدار : 1.6.4

درجة الخطورة : مرتفع

5. مدير التحميل

البرنامج المساعد: مدير التنزيل

الثغرة الأمنية : المشترك + البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : 3.2.22

درجة الخطورة : مرتفع

6. WP مجمع RSS

البرنامج المساعد: المشترك + البرمجة النصية عبر المواقع المخزنة

الثغرة الأمنية : المسؤول + حقن SQL

مصححة في الإصدار : 4.19.3

درجة الخطورة : مرتفع

7. Buttonizer - زر العمل العائم الذكي

البرنامج المساعد: Buttonizer - زر الحركة العائم الذكي

الثغرة الأمنية : المسؤول + البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : 2.5.5

درجة الخطورة : منخفضة

8. WP Mail Logging

البرنامج المساعد: WP Mail Logging

الضعف : إطار إعادة التشغيل الذي عفا عليه الزمن

مصححة في الإصدار : 1.10.0

درجة الخطورة : متوسطة

9. ستتيك

البرنامج المساعد: Stetic

الضعف : CSRF إلى البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف - المكون الإضافي مغلق

درجة الخطورة : مرتفع

10. نموذج الاتصال مع Captcha

البرنامج المساعد: نموذج الاتصال مع كلمة التحقق

الضعف : CSRF إلى البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف - المكون الإضافي مغلق

درجة الخطورة : مرتفع

11. دعم رائع

البرنامج المساعد: دعم رائع

الضعف : انعكاس البرمجة عبر المواقع

مصححة في الإصدار : 6.0.7

درجة الخطورة : مرتفع

12. منتديات اصغروس

البرنامج المساعد: منتديات Asgaros

الثغرة الأمنية : المسؤول + البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : 1.15.14

درجة الخطورة : منخفضة

13. LiteSpeed الكاش

البرنامج المساعد: LiteSpeed Cache

الثغرة الأمنية : IP Check Bypass to Unauthenticated Stored XSS

مصححة في الإصدار : 4.4.4

درجة الخطورة : مرتفع

البرنامج المساعد: LiteSpeed Cache

الضعف : المسؤول + البرمجة النصية عبر المواقع المنعكسة

مصححة في الإصدار : 4.4.4

درجة الخطورة : مرتفع

14. مؤتمرات الفيديو مع التكبير

البرنامج المساعد: مؤتمرات الفيديو مع التكبير

الضعف : انعكاس البرمجة عبر المواقع

مصححة في الإصدار : 3.8.16

درجة الخطورة : مرتفع

15. Booster for Woocommerce

البرنامج المساعد: Booster for Woocommerce

الثغرة الأمنية : البرمجة النصية عبر المواقع المنعكسة في وحدة فوترة PDF

مصححة في الإصدار : 5.4.9

درجة الخطورة : مرتفع

البرنامج المساعد: Booster for Woocommerce

الضعف : انعكاس البرمجة عبر المواقع في الوحدة النمطية العامة

مصححة في الإصدار : 5.4.9

درجة الخطورة : مرتفع

البرنامج المساعد: Booster for Woocommerce

الثغرة الأمنية : البرمجة النصية عبر المواقع المنعكسة في وحدة موجزات XML للمنتج

مصححة في الإصدار : 5.4.9

درجة الخطورة : مرتفع

16. حزمة سرعة الداعم

البرنامج المساعد: حزمة سرعة الداعم

الثغرة الأمنية : المسؤول + حقن SQL

مصححة في الإصدار : 4.3.3.1

درجة الخطورة : متوسطة

17. OMGF

البرنامج المساعد: OMGF

الثغرة الأمنية : المسؤول + حذف تعسفي للمجلد عبر مسار اجتياز

مصححة في الإصدار : 4.5.12

درجة الخطورة : متوسطة

18. CAOS

البرنامج المساعد: CAOS

الثغرة الأمنية : المسؤول + حذف تعسفي للمجلد عبر مسار اجتياز

مصححة في الإصدار : 4.1.9

درجة الخطورة : متوسطة

19. WP Travel Engine

البرنامج المساعد: WP Travel Engine

الثغرة الأمنية : محرر + برمجة نصية عبر المواقع مخزنة

مصححة في الإصدار : 5.3.1

درجة الخطورة : منخفضة

20. تحميل مراقب

البرنامج المساعد: Download Monitor

الثغرة الأمنية : المسؤول + حقن SQL

مصححة في الإصدار : 4.4.5

درجة الخطورة : متوسطة

21. حاسبة الرهن العقاري / حاسبة القروض

البرنامج المساعد: حاسبة الرهن العقاري / حاسبة القروض

الثغرة الأمنية : مساهم + البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : 1.5.17

درجة الخطورة : متوسطة

22. حوامل التباين لـ WooCommerce

البرنامج المساعد: نماذج متنوعة لـ WooCommerce

الثغرة الأمنية : المشترك + البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : 2.1.2

درجة الخطورة : مرتفع

23. إعلانات كليكبانك التابعة

البرنامج المساعد: ClickBank Affiliate Ads

الضعف : CSRF إلى البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف - المكون الإضافي مغلق

درجة الخطورة : مرتفع

البرنامج المساعد: ClickBank Affiliate Ads

الثغرة الأمنية : المسؤول + البرمجة النصية عبر المواقع المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف - المكون الإضافي مغلق

درجة الخطورة : منخفضة

24. الحقول المخصصة المتقدمة

البرنامج المساعد: الحقول المخصصة المتقدمة

الضعف : المشترك + عرض بيانات ACF / عرض مجموعات الحقول التعسفية ونقل الحقول

مصححة في الإصدار : 5.11.2

درجة الخطورة : متوسطة

25. كانتو

البرنامج المساعد: كانتو

الضعف : SSRF أعمى غير مصدق

مصححة في الإصدار : لا يوجد إصلاح معروف

درجة الخطورة : متوسطة

26. معرض الكل في واحد

البرنامج المساعد: معرض الكل في واحد

الثغرة الأمنية : المسؤول + تضمين ملف محلي

مصححة في الإصدار : 2.5.0

درجة الخطورة : منخفضة

كيفية حماية موقع WordPress الخاص بك من المكونات الإضافية والسمات المعرضة للخطر

كما ترون من هذا التقرير ، يتم الكشف عن الكثير من مكونات WordPress الجديدة وثغرات الثغرات الأمنية كل أسبوع. نحن نعلم أنه قد يكون من الصعب البقاء على اطلاع بكل كشف عن الثغرات الأمنية ، لذا فإن المكون الإضافي iThemes Security Pro يجعل من السهل التأكد من أن موقعك لا يشغل سمة أو مكونًا إضافيًا أو إصدارًا أساسيًا من WordPress به ثغرة أمنية معروفة.

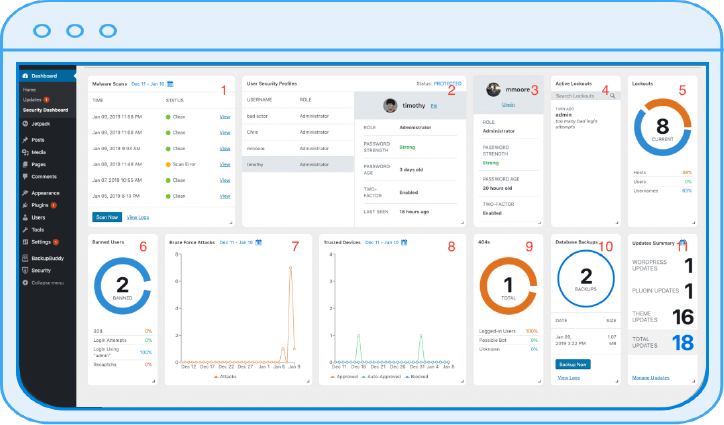

1. قم بتثبيت البرنامج المساعد iThemes Security Pro

يعمل المكون الإضافي iThemes Security Pro على تقوية موقع WordPress الخاص بك ضد الطرق الأكثر شيوعًا التي يتم اختراق مواقع الويب بها. مع أكثر من 30 طريقة لتأمين موقعك في مكون إضافي سهل الاستخدام.

2. قم بتمكين فحص الموقع للتحقق من وجود ثغرات أمنية معروفة

تتكامل ميزة إدارة الإصدار في iThemes Security Pro مع Site Scan لحماية موقعك. سيتم تحديث السمات والإضافات المعرضة للخطر وإصدارات WordPress الأساسية تلقائيًا نيابةً عنك.

3. قم بتنشيط كشف تغيير الملف

مفتاح اكتشاف الخرق الأمني بسرعة هو مراقبة تغييرات الملفات على موقع الويب الخاص بك. ستعمل ميزة الكشف عن تغيير الملف في iThemes Security Pro على فحص ملفات موقع الويب الخاص بك وتنبيهك عند حدوث تغييرات على موقع الويب الخاص بك.

احصل على iThemes Security Pro مع مراقبة أمان الموقع على مدار الساعة طوال أيام الأسبوع

يوفر iThemes Security Pro ، المكون الإضافي للأمان في WordPress ، أكثر من 50 طريقة لتأمين وحماية موقع الويب الخاص بك من الثغرات الأمنية الشائعة في WordPress. باستخدام WordPress والمصادقة ذات العاملين وحماية القوة الغاشمة وفرض كلمة المرور القوي وغير ذلك ، يمكنك إضافة طبقات أمان إضافية إلى موقع الويب الخاص بك.