Protegendo pontos de extremidade do WordPress personalizado: 11 dicas essenciais

Publicados: 2025-05-23Se você usar a API REST WordPress, proteger seus pontos de extremidade é uma etapa crucial para impedir que eles se tornem vetores de ataque. Neste guia, estamos explorando as melhores práticas para fazê -lo.

Abaixo, estamos discutindo como manter o tráfego da API seguro, definir as permissões corretas, proteger e limpar dados transmitidos e permanecer um pouco sobre questões em potencial.

Tl; dr para pontos de extremidade do WordPress API

Pressionado por tempo? Aqui estão os principais sugestões.

A API REST WordPress permite integrações e flexibilidade poderosas, mas seus pontos de extremidade também podem abrir portas para ataques se não foram garantidas. Para manter seu site seguro, é importante implementar a segurança em camadas de todos os aspectos do uso da API:

- Mantenha o WordPress, seus temas e plugins atualizados para corrigir vulnerabilidades conhecidas.

- Proteja todo o tráfego de API com SSL/HTTPS para proteger contra interceptação e adulteração.

- Priorize a velocidade do local para evitar tempo limite, processe as chamadas da API rapidamente e mantenha seu site funcionando durante os ataques de negação de serviço.

- Use funções e permissões de usuário personalizadas para manter os privilégios no mínimo essencial.

- Validar e higienizar dados para manter a marcação maliciosa.

- Use a autenticação e autorização para controlar o acesso ao ponto final da API.

- Adicione a taxa de limitação para se defender contra ataques de força bruta, raspagem e DOS.

- Harden sua configuração com cabeçalhos de segurança, registro e lista de permissões IP, quando necessário.

Conhecendo a API REST WordPress

Antes de mergulhar em práticas de segurança para pontos de extremidade personalizados da API, é importante entender o que são e como eles se encaixam no ecossistema do WordPress.

Qual é a API REST WordPress?

Vamos começar no topo. API significa "interface de programação de aplicativos". É um software que permite que dois programas diferentes se comuniquem e trocam dados.

O WordPress tem muitas APIs, mas a mais poderosa e importante é a API REST. Tem sido um recurso central desde o WordPress 4.7.

O REST significa “Transferência de Estado de Representação” e descreve um padrão para criar APIs que oferecem vários benefícios. Uma delas é que as APIs repousantes têm mais facilidade em se comunicar.

A API REST WordPress também usa o formato de dados JSON (JavaScript Object Notation), que é fácil de ler e escrever e compatível com muitas linguagens de programação.

Ele fornece uma maneira padronizada de interagir com o WordPress usando solicitações HTTP como get (recuperar), postar (criar), put/patch (atualizar) e excluir (remover). Com a ajuda deles, é possível manipular tipos de dados principais, como postagens, páginas, usuários e comentários, além de tipos de conteúdo personalizados, do WordPress externo sem entrar no site primeiro.

Tudo isso torna possível integrar e conectar o WordPress a uma ampla gama de software, ferramentas e aplicativos externos. Por exemplo, a API REST é uma ferramenta fundamental para configurações do WordPress sem cabeça ou integrar seu site com aplicativos móveis. O editor de blocos do WordPress (também conhecido como Gutenberg) também funciona usando a API REST.

O que são pontos de extremidade da API no WordPress?

Um terminal é um URL específico que representa um objeto ou um recurso no seu site WordPress. Pode ser uma postagem, um usuário ou uma configuração personalizada. Quando outro software envia uma solicitação a esse URL, isso pode fazer com que o WordPress forneça ou modifique os dados localizados nesse ponto de extremidade.

O WordPress possui pontos de extremidade interno para tipos de dados padrão, como postagens, comentários, mídia e usuários. Você também pode criar pontos de extremidade personalizados para funcionalidade personalizada, acessar dados personalizados, limitar a exposição de dados ou simplificar o desempenho. Isso é útil, por exemplo, para:

- Permita que aplicativos externos façam alterações como publicação ou recuperação de postagens e atualização de perfis de usuário.

- Conecte o WordPress a ferramentas, aplicativos e serviços de terceiros (por exemplo, CRMs, provedores de marketing por email).

- Habilite dados em tempo real buscando recursos dinâmicos do site, como pesquisa ao vivo.

- Crie painéis de administração personalizados ou painéis de análise.

Por que a segurança do endpoint da API é importante?

Como a API oferece acesso direto aos dados do site, ela também traz riscos de segurança. Todo endpoint da API é um ponto de entrada potencial no seu site WordPress. Sem medidas de segurança adequadas, elas podem ser exploradas e causar danos, como:

- Revelar informações confidenciais

- Ativar força bruta ou ataques de injeção

- Expor as funções do administrador

- Corredores abertos para ataques de negação de serviço (DOS)

- Torne a injeção de malware possível

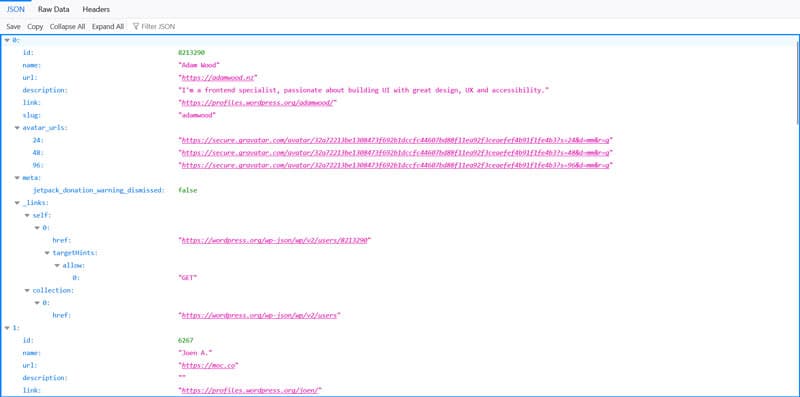

Por exemplo, quando você acessa https://yoursite.com/wp-json/wp/v2/users/ (substitua o seu site seu site pelo seu domínio real), por padrão, você verá uma lista de todos os usuários disponíveis em seu site.

Isso facilita para os hackers brutam forçar o seu site, porque fornece metade das credenciais necessárias para fazer login. É por isso que é importante saber como garantir seus pontos de extremidade da API para manter o site WordPress em segurança.

Mas isso não é a ver com uma única correção. Requer uma combinação de estratégias, sobre as quais falaremos agora.

1. Aplique atualizações de software regularmente

Manter o WordPress Core, Plugins e temas atualizados aplica os patches mais recentes para vulnerabilidades de segurança conhecidas. Você pode aplicá -los manualmente ou usar a função de atualização automática no WordPress.

Por padrão, as atualizações principais menores já instalam automaticamente, pois geralmente são lançadas especificamente para abordar questões de segurança. Ao aplicar grandes atualizações, faça backup do seu site primeiro e testá -las em um site de encenação.

Além disso, não se esqueça de revisar e atualizar quaisquer plugins ou código personalizados que lidam com as rotas de API.

2. Use ssl/https

A implementação do SSL no seu site garante que todas as solicitações e respostas da API sejam criptografadas em trânsito. Isso protege dados confidenciais, como tokens de autenticação ou informações do usuário, de serem interceptados ou manipulados por ataques de homem no meio.

Para executar seu site no HTTPS, você precisa de um certificado SSL/TLS. Se o seu site ainda não tem isso, geralmente é mais fácil configurar seu provedor de hospedagem. Depois disso, você ainda precisa aplicar o uso do HTTPS para todas as chamadas de tráfego e API.

3. Invista no desempenho do site

Assim como todas as outras partes do seu site, para que a API restante faça seu trabalho, ela precisa de um bom desempenho no site. Se o seu site não puder atender às solicitações da API devido à falta de recursos do servidor, os aplicativos e integrações que dependem deles podem experimentar respostas lentas e tempo limite.

Além disso, um site otimizado para a velocidade tem uma chance melhor de se manter responsivo para os visitantes e correções durante um ataque aos pontos de extremidade da API com o objetivo de sobrecarregá-lo.

Existem muitas maneiras de melhorar o desempenho do site, como investir em hospedagem de qualidade e otimizar suas imagens. Uma maneira fácil de acelerar seu site WordPress é usar um plug -in de desempenho como o WP Rocket. Inclui muitos recursos para aumentar a velocidade do local como:

- Armazenamento em cache, incluindo um cache móvel separado

- Carregamento preguiçoso para imagens, incluindo fundos, vídeos e iframes CSS

- Adiando recursos de bloqueio de renderização

- Cache de pré -carregamento, links, arquivos externos e fontes

- Auto-hospedar fontes do Google

- Otimização do banco de dados

- Opções para conectar -se facilmente a um CDN, incluindo Rocketcdn

Além disso, o WP Rocket implementa melhorias adicionais de desempenho em segundo plano, como compactação GZIP, minificando arquivos CSS e JavaScript e otimização de imagem acima da dobra (para melhorar a maior tinta conteúdo).

Como resultado, seu site atende a 80% das melhores práticas de desempenho assim que você ativar o plug -in e fica mais rápido imediatamente sem nenhum trabalho extra na sua extremidade.

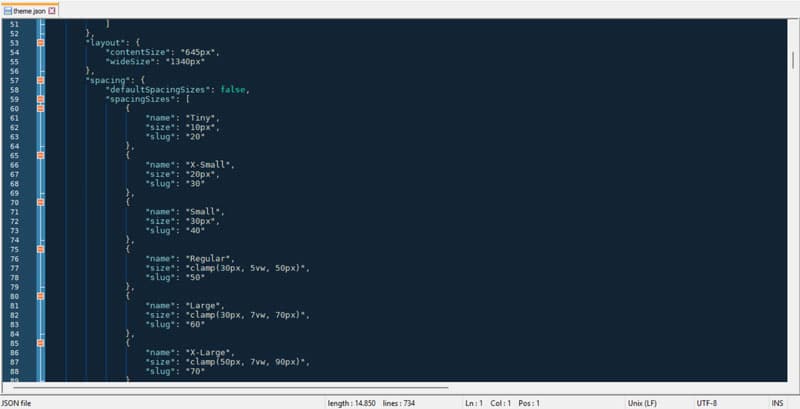

4. Configure funções de usuário personalizadas

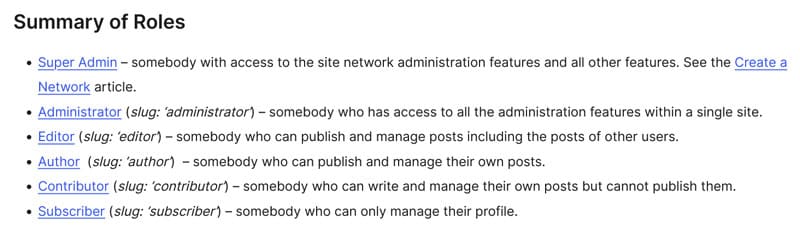

O WordPress possui funções de usuário com recursos definidos como um recurso padrão.

Como as solicitações da API usam credenciais de autenticação pertencentes aos usuários em seu site, definir o nível de acesso certo também determina quais pontos de extremidade eles podem usar e quais operações eles podem executar:

- Administrador: pode executar todas as operações CRUD (Criar, Leia, Atualizar, Excluir) em todos os pontos de extremidade da API.

- Editor: tem acesso à maioria dos pontos de extremidade da API relacionados a postagens, páginas e mídia, com permissões para criar, editar e excluir conteúdo.

- Autor: Inclui acesso a pontos de extremidade para criar e atualizar postagens atribuídas ao usuário.

- Colaborador: o acesso aos pontos de extremidade da API é limitado a seus próprios rascunhos sem a capacidade de publicá -los.

- Assinante: os assinantes normalmente são capazes de recuperar suas próprias informações de perfil de usuário.

Para a segurança do endpoint da API, evite o uso de funções de alta privilégio (por exemplo, administrador), se não forem necessárias para a tarefa em questão. Isso reduz as possíveis consequências de uma violação em potencial.

Melhor ainda, crie funções dedicadas apenas com as permissões necessárias para o que você está tentando alcançar. Isso também é chamado de princípio de menor privilégio.

Você pode usar as funções add_role () e add_cap () para definir funções personalizadas e gerenciar recursos, bem como remover_cap () para tirar privilégios das funções de usuário existentes. Como alternativa, use o plug -in do editor de função do usuário.

Também é possível desativar completamente a API REST para usuários não autorizados usando um plug-in como desativar a API REST WP ou via funções.php.

5. Implementar a validação e higienização de entradas

A validação de entrada e a higienização de dados impedem que os atacantes enviem comandos ou scripts nocivos SQL por meio de pontos de extremidade da API.

A validação significa verificar os dados recebidos para garantir que ele corresponda aos formatos, tipos e valores permitidos. A higienização, por outro lado, remove o código prejudicial incorporado em solicitações. Ambos são especialmente importantes para o conteúdo gerado pelo usuário.

O WordPress oferece várias funções nativas para esse fim que você pode encontrar nos recursos do desenvolvedor:

- Recursos do desenvolvedor do WordPress: validação de dados

- Recursos do desenvolvedor do WordPress: higienizar dados

6. Utilize declarações preparadas para consultas de banco de dados

As instruções preparadas mantêm os comandos de entrada do usuário e banco de dados separados. Dessa forma, eles ajudam a evitar ataques de injeção de SQL, neutralizando estruturas de consulta maliciosas.

No WordPress, você pode usar $ wpdb-> preparar () ao criar consultas SQL para escapar automaticamente na entrada do usuário e incluir espaços reservados ( %s, %d, etc.) em vez de inserir diretamente valores brutos em consultas.

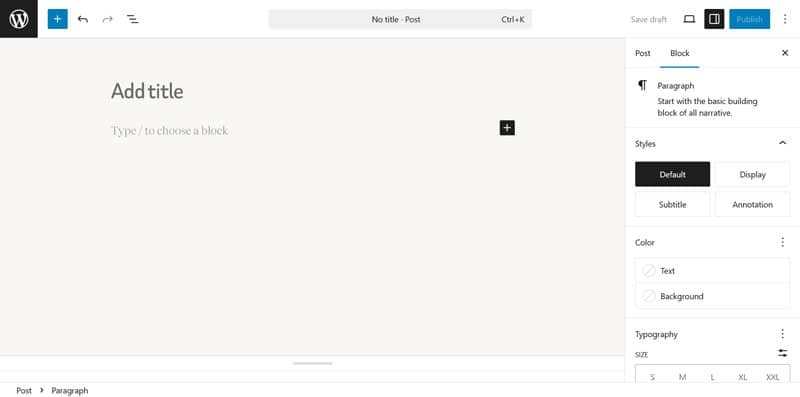

7. Garanta fortes práticas de autenticação e autorização

A autenticação garante que os usuários ou entidades que solicitem dados de um endpoint da API são quem eles afirmam ser. A autorização, por outro lado, controla o que um determinado usuário tem acesso e pode fazer. Já cobrimos isso ao falar sobre funções do usuário mais cedo.

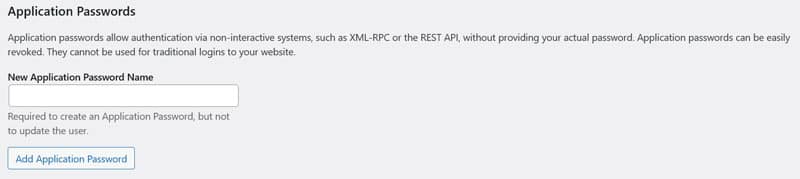

Por padrão, a API REST WordPress oferece autenticação por meio de cookies e não -ces, que são tokens únicos de curta duração. Você também pode usar a autenticação básica definindo uma senha de aplicativo no seu perfil de usuário.

Os tokens da Web OAuth e JSON também estão disponíveis através de plugins como WP Rest API - OAuth 1.0A Server e autenticação JWT para API REST WP.

Use os diferentes tipos de autenticação nos seguintes casos:

- Cookies + Nonces: Ideal para temas/plugins fazendo chamadas de API no navegador.

- Senhas de aplicativos (Auth Basic Auth): Use para scripts, ferramentas ou serviços externos. É fácil de configurar e bom para a comunicação servidor para servidor.

- OAuth: Melhor para aplicativos de terceiros que precisam de acesso concedido pelo usuário.

- JWT (JSON Web Tokens): Bom para extremidades frontais sem cabeça ou desacopladas (por exemplo, aplicativos de reação ou móveis) e pontos de extremidade da API com tráfego alto.

8. Limitação e aceleração da taxa de emprego

A limitação da taxa permite definir limites de quantas solicitações um usuário ou IP pode fazer em um determinado período de tempo. Ajuda a se defender contra ataques de força bruta, spam, abuso automatizado com o objetivo de sobrecarregar a sobrecarga do sistema.

A limitação da taxa é especialmente importante para pontos de extremidade pública ou não autenticada. Ao mesmo tempo, não é tão restritivo que bloqueie todos os pedidos e tráfego legítimos quando está sob ataque.

Os limites podem ser colocados pelo cliente ou local ou colocados no próprio servidor. Você pode usar limites rígidos, que não perseguem quaisquer solicitações até ser levantados ou acelerar o número de solicitações durante um período de tempo. Por fim, você também pode definir limites diferentes para diferentes grupos de usuários.

Os tutoriais do WP têm um ótimo guia sobre a limitação da taxa para a API do WordPress.

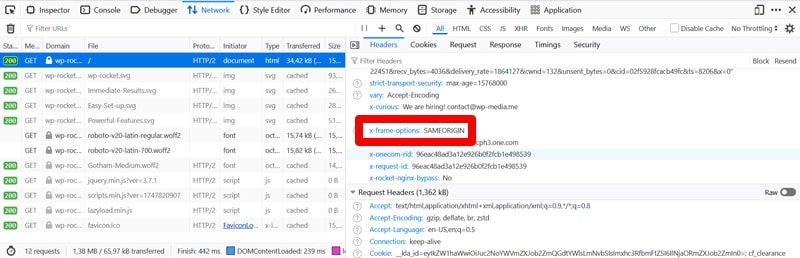

9. Use cabeçalhos de segurança

Os cabeçalhos de segurança fornecem uma camada extra de proteção, instruindo os navegadores a lidar com o conteúdo e as conexões do seu site. Quando sua API interage com aplicativos front-end ou serviços externos, esses cabeçalhos ajudam a mitigar vulnerabilidades da Web comuns.

Cabeçalhos de segurança importantes para implementar são:

- Política de segurança de conteúdo: controles cujos scripts podem ser executados nas extremidades frontais conectadas à API.

- Opções do tipo X-Content: Defina-o como Nosniff para impedir que os navegadores interpretem os arquivos como um tipo MIME diferente.

- Opções x-frame: O uso do Deny ou da Sameorigin ajuda a impedir que o cliques proibindo seu site de ser incorporado em um iframe.

- Segurança de transporte rígido: aplicar https em solicitações futuras.

Os cabeçalhos de segurança podem ser adicionados usando o PHP através da função Header (), através de arquivos de servidor como .htaccess ou plugins de segurança, como a segurança dos cabeçalhos avançados. Saiba mais sobre os cabeçalhos de segurança.

10. LISTA DE LISTA ENDEREÇOS IP

Outra maneira de controlar o acesso a pontos de extremidade sensível ou administrativo é restringir -o a endereços IP ou intervalos específicos e predefinidos. Isso atua como uma barreira simples, mas eficaz, contra pedidos não autorizados de fontes desconhecidas.

Obviamente, o pré -requisito é que você conhece os endereços IP dos dispositivos e programas que deseja permitir acessar seus pontos de extremidade da API e que eles permanecem estáticos. Você pode configurar listas de permissões no nível do servidor (por exemplo, .htaccess, nginx config), via funções.php e alguns plugins de segurança.

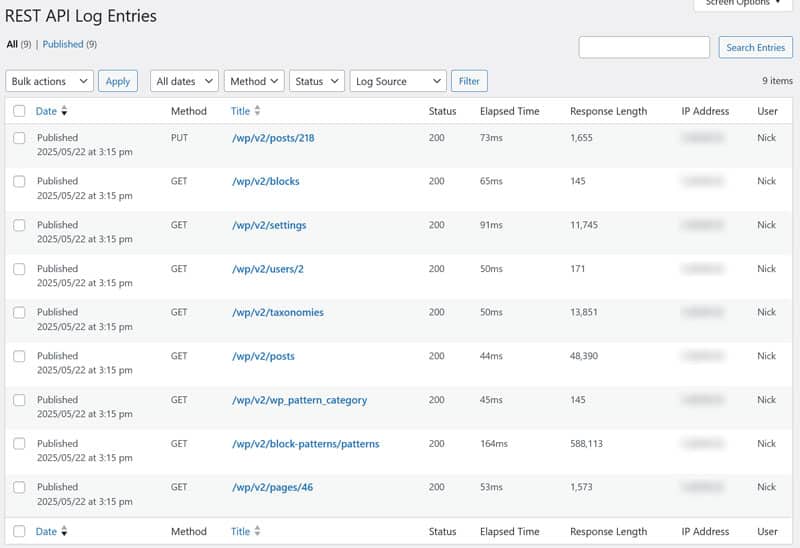

11. Aproveite a extração e o monitoramento

Por fim, a gravação de solicitações, respostas e atividade do usuário é outra ótima ferramenta para proteger os pontos de extremidade do WordPress. Ele permite identificar pontos fracos, monitorar padrões de solicitação, erros spot e identificar a fonte de violações de segurança.

Isso ajuda a fortalecer sua segurança ao longo do tempo. Você pode usar um plug -in como o log de API REST, os logs de acesso ao servidor ou as funções de log personalizadas.

Proteja seus pontos de extremidade API personalizados do WordPress agora

A API REST WordPress e seus pontos de extremidade são poderosos, mas podem representar riscos sérios se não forem protegidos adequadamente. Torná-los seguros para usar requer camadas diferentes e uma abordagem multifacetada. Mas, como você viu acima, é relativamente direto.

Um aspecto que você não deve ignorar é o desempenho do site. Um site bem otimizado pode fornecer dados via API mais rapidamente e tem uma chance maior de manter-se responsivo por solucionar problemas durante um ataque de negação de serviço. Para uma maneira fácil e fácil de usar para acelerar seu site, o WP Rocket!