カスタムWordPress APIエンドポイントのセキュリティ:11の重要なヒント

公開: 2025-05-23WordPress REST APIを使用する場合、エンドポイントを保護することは、攻撃ベクトルにならないようにするための重要なステップです。このガイドでは、そうするためのベストプラクティスを模索しています。

以下では、APIトラフィックを安全に保つ方法、適切な権限を設定し、送信されたデータを保護および清掃し、潜在的な問題を把握する方法について説明しています。

tl; dr for wordpress apiエンドポイント

時間のために押されましたか?これが主なポイントです。

WordPress REST APIは、強力な統合と柔軟性を可能にしますが、そのエンドポイントは、セキュアルのままにすると攻撃へのドアを開くこともできます。サイトを安全に保つには、API使用量のあらゆる側面に階層化されたセキュリティを実装することが重要です。

- 既知の脆弱性をパッチするために、WordPress、そのテーマ、プラグインを最新の状態に保ちます。

- SSL/HTTPSですべてのAPIトラフィックを保護して、傍受や改ざんから保護します。

- タイムアウトを回避するためにサイトの速度を優先し、API呼び出しを迅速に処理し、サービス拒否攻撃中にサイトを機能させ続けます。

- カスタムユーザーロールとアクセス許可を使用して、特権を本質的に最小限に抑えます。

- 悪意のあるマークアップを排除するために、データを検証およびサニタイズします。

- 認証と承認を使用して、APIエンドポイントアクセスを制御します。

- レート制限を追加して、ブルートフォース、スクレイピング、およびDOS攻撃から防御します。

- 必要に応じて、セキュリティヘッダー、ロギング、IPホワイトリストでセットアップを強化します。

WordPress REST APIを知ることができます

カスタムAPIエンドポイントのセキュリティプラクティスに飛び込む前に、それらが何であり、それらがWordPressエコシステムにどのように適合するかを理解することが重要です。

WordPress REST APIとは何ですか?

一番上から始めましょう。 APIは「アプリケーションプログラミングインターフェイス」の略です。これは、2つの異なるプログラムが相互に通信してデータを交換できるようにするソフトウェアです。

WordPressには多くのAPIがありますが、最も強力で重要なのはREST APIです。 WordPress 4.7以来、これはコア機能でした。

RESTは「代表的なサテの転送」の略で、いくつかの利点を提供するAPIを作成するための基準を説明しています。そのうちの1つは、Restful APIが互いにコミュニケーションをとるのが簡単なことです。

WordPress REST APIは、JSON(JavaScriptオブジェクト表記)データ形式も使用します。これは、読み書きが簡単で、多くのプログラミング言語と互換性があります。

Get(取得)、post(create)、put/patch(update)、削除(削除)などのHTTP要求を使用して、WordPressと対話する標準化された方法を提供します。彼らの助けを借りて、最初にウェブサイトにログインすることなく、外部のWordPressから、投稿、ページ、ユーザー、コメントなどのコアデータ型を操作することができます。

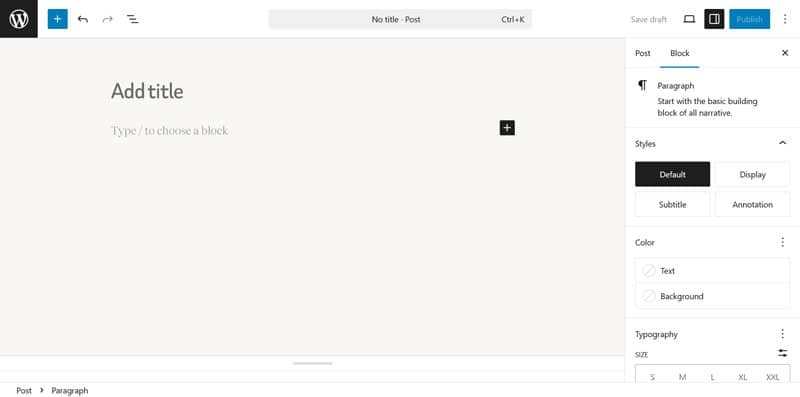

これらすべてを使用すると、WordPressを幅広い外部ソフトウェア、ツール、およびアプリケーションと統合および接続できます。たとえば、REST APIは、ヘッドレスのWordPressセットアップやモバイルアプリとWebサイトを統合するための基礎ツールです。 WordPressブロックエディター(別名Gutenberg)も、REST APIを使用して動作します。

WordPressのAPIエンドポイントとは何ですか?

エンドポイントは、WordPressサイトのオブジェクトまたはリソースを表す特定のURLです。投稿、ユーザー、またはカスタム設定です。別のソフトウェアがそのURLにリクエストを送信すると、WordPressがそのエンドポイントにあるデータを提供または変更する可能性があります。

WordPressには、投稿、コメント、メディア、ユーザーなどのデフォルトのデータ型のエンドポイントが組み込まれています。また、カスタマイズされた機能のカスタムエンドポイントを作成して、カスタムデータにアクセスしたり、データの露出を制限したり、パフォーマンスを合理化したりすることもできます。これは、たとえば次のように便利です。

- 外部アプリが投稿の公開や検索、ユーザープロファイルの更新などの変更を行うことを許可します。

- WordPressをサードパーティのツール、アプリ、サービス(CRMS、電子メールマーケティングプロバイダーなど)に接続します。

- ライブ検索などの動的なWebサイト機能のリアルタイムデータフェッチを有効にします。

- カスタム管理パネルまたは分析ダッシュボードを構築します。

APIエンドポイントセキュリティが重要なのはなぜですか?

APIはWebサイトデータへの直接アクセスを提供するため、セキュリティリスクももたらします。すべてのAPIエンドポイントは、WordPressサイトへの潜在的なエントリポイントです。適切なセキュリティ対策がなければ、それらは悪用され、次のような損害を引き起こす可能性があります。

- 機密情報を明らかにします

- ブルートフォースまたは注射攻撃を有効にします

- 管理機能を公開します

- サービス拒否(DOS)攻撃のための廊下を開きます

- マルウェアインジェクションを可能にします

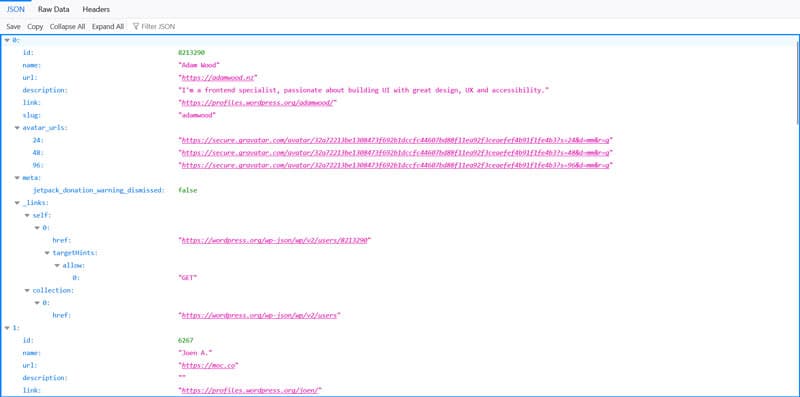

たとえば、https://yoursite.com/wp-json/wp/v2/users/(yoursite.comを実際のドメインに置き換える)にアクセスすると、デフォルトでは、ウェブサイトで利用可能なすべてのユーザーのリストが表示されます。

これにより、ハッカーはログインするのに必要な資格情報の半分を提供するため、ハッカーがサイトに侵入しやすくなります。そのため、WordPress Webサイトを安全に保つためにAPIエンドポイントを保護する方法を知ることが重要です。

しかし、そうすることは、単一の修正に関するものではありません。戦略の組み合わせが必要であり、これについて説明します。

1.ソフトウェアの更新を定期的に適用します

WordPressコア、プラグイン、および更新されたテーマを維持すると、既知のセキュリティの脆弱性に関する最新のパッチが適用されます。それらを手動で適用するか、WordPressで自動更新機能を使用できます。

デフォルトでは、マイナーコアアップデートは、セキュリティの問題に対処するために特別にリリースされることが多いため、すでに自動的にインストールされています。主要な更新を適用したら、最初にサイトをバックアップし、ステージングWebサイトでテストしてください。

さらに、APIルートを処理するカスタムプラグインまたはコードを確認して更新することを忘れないでください。

2。SSL/HTTPSを使用します

WebサイトにSSLを実装すると、すべてのAPIリクエストと応答が輸送中に暗号化されるようになります。これにより、認証トークンやユーザー情報などの機密データが、中間の攻撃によって傍受または操作されることを保護します。

HTTPSでWebサイトを実行するには、SSL/TLS証明書が必要です。あなたのウェブサイトにまだそれがない場合、通常、ホスティングプロバイダーを介してセットアップするのが最も簡単です。その後、すべてのトラフィックおよびAPI呼び出しに対してHTTPS使用を実施する必要があります。

3。ウェブサイトのパフォーマンスに投資します

あなたのウェブサイトの他のすべての部分と同じように、REST APIがその仕事をするためには、良いサイトのパフォーマンスが必要です。サーバーのリソースが不足しているため、ウェブサイトがAPIリクエストに対応できない場合、それらに依存するアプリケーションと統合は、遅い応答とタイムアウトを経験する可能性があります。

さらに、速度最適化されたWebサイトは、オーバーロードを目的としたAPIエンドポイントへの攻撃中に、訪問者や修正に対応する可能性が高くなります。

高品質のホスティングへの投資や画像の最適化など、ウェブサイトのパフォーマンスを改善するには多くの方法があります。 WordPressサイトをスピードアップする簡単な方法は、WP Rocketなどのパフォーマンスプラグインを使用することです。次のようなサイト速度を向上させるための多くの機能が含まれています。

- 別のモバイルキャッシュを含むキャッシュ

- CSSの背景、ビデオ、IFRAMEなどの画像の怠zyLoading

- レンダリングブロッキングリソースの延期

- キャッシュ、リンク、外部ファイル、フォントのプリロード

- 自己ホストのGoogleフォント

- データベースの最適化

- RocketCDNを含むCDNに簡単に接続するオプション

それとは別に、WP Rocketは、GZIP圧縮、CSSおよびJavaScriptファイルの模倣、および折り目の上の画像の最適化など、バックグラウンドのパフォーマンスの追加の改善を実装します(最大のコンテンツペイントを改善するため)。

その結果、プラグインをアクティブにするとすぐに、サイトのベストプラクティスの80%を履行し、追加の作業がなくてもすぐに速くなります。

4.カスタムユーザーロールを設定します

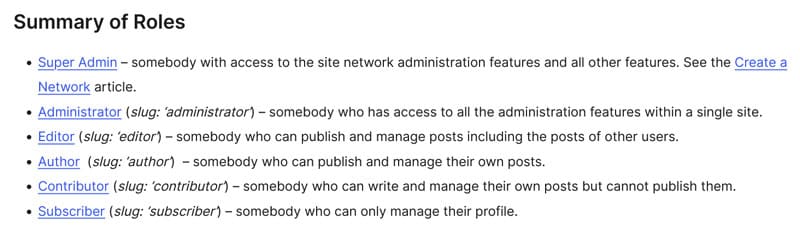

WordPressには、デフォルト機能として定義された機能を備えたユーザーロールがあります。

API要求は、Webサイトでユーザーに属する認証資格情報を使用するため、適切なアクセスレベルを設定すると、使用できるエンドポイントと実行できる操作も決定します。

- 管理者:すべてのAPIエンドポイントですべてのCRUD(作成、読み取り、更新、削除)操作を実行できます。

- エディター:コンテンツを作成、編集、削除する権限を備えた、投稿、ページ、およびメディアに関連するほとんどのAPIエンドポイントにアクセスできます。

- 著者:ユーザーに割り当てられた投稿を作成および更新するためのエンドポイントへのアクセスが含まれています。

- 貢献者: APIエンドポイントへのアクセスは、公開することができずに独自のドラフトに限定されます。

- サブスクライバー:サブスクライバーは通常、独自のユーザープロファイル情報のみを取得できます。

APIエンドポイントセキュリティの場合、手元のタスクに必要でない場合は、高効果の役割(管理者)の使用を避けてください。これにより、潜在的な違反からのフォールアウトの可能性が減少します。

さらに良いことに、達成しようとしているものに必要な権限のみを使用して、専用の役割を作成します。これは、最小特権の原則とも呼ばれます。

add_role()およびadd_cap()関数を使用して、カスタムロールを定義し、機能を管理し、remove_cap()を管理して、既存のユーザーロールから特権を取り除くことができます。または、ユーザーロールエディタープラグインを使用します。

また、WP Rest APIを無効にしたり、functions.phpを介したりするなどのプラグインを使用して、非認可ユーザーのREST APIを完全に無効にすることもできます。

5.入力検証と消毒を実装します

入力検証とデータの消毒により、攻撃者はAPIエンドポイントを介して有害なSQLコマンドまたはスクリプトを送信することはできません。

検証とは、予想されるフォーマット、タイプ、および許可された値と一致するようにするために、着信データをチェックすることを意味します。一方、消毒は、リクエストに埋め込まれた有害なコードを削除します。どちらもユーザーが生成したコンテンツにとって特に重要です。

WordPressは、開発者リソースで見つけることができるこの目的のために、いくつかのネイティブ機能を提供します。

- WordPress開発者リソース:データ検証

- WordPress開発者リソース:データの消毒

6.データベースクエリに作成されたステートメントを利用します

作成されたステートメントは、ユーザー入力とデータベースコマンドを個別に保ちます。そうすれば、悪意のあるクエリ構造を中和することにより、SQL注入攻撃を防ぐのに役立ちます。

WordPressでは、SQLクエリを構築するときに$ wpdb-> prepare()を使用して、ユーザー入力を自動的にエスケートするだけでなく、生の値を直接クエリに挿入するのではなく、プレースホルダー(%s、%dなど)を含めることができます。

7.強力な認証と承認の慣行を確保します

認証により、APIエンドポイントからデータを要求するユーザーまたはエンティティが、彼らが主張する人であることを確認します。一方、承認は、特定のユーザーがアクセスし、できることを制御します。以前にユーザーの役割について話しているとき、私たちはすでにこれについて説明しました。

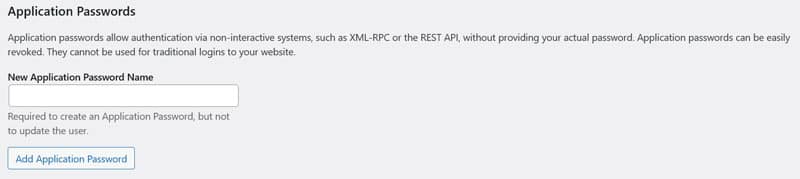

デフォルトでは、WordPress Rest APIは、CookieとNoncesを介した認証を提供します。これは、ユニークな短命のトークンです。ユーザープロファイルにアプリケーションパスワードを設定することにより、基本認証を使用することもできます。

OAUTHおよびJSON Webトークンは、WP REST API - OAUTH 1.0Aサーバー、WP REST APIのJWT認証などのプラグインを介して利用できます。

次のケースでは、さまざまなタイプの認証を使用します。

- Cookie + nonces:ブラウザでAPI呼び出しを作成するテーマ/プラグインに最適です。

- アプリケーションパスワード(Basic Auth):外部スクリプト、ツール、またはサービスに使用します。セットアップは簡単で、サーバー間通信に適しています。

- OAUTH:ユーザーが獲得したアクセスを必要とするサードパーティアプリに最適です。

- JWT(JSON Web Tokens):トラフィックが高いヘッドレスまたはデカップルフロントエンド(例、Reactまたはモバイルアプリなど)およびAPIエンドポイントに適しています。

8。レートの制限とスロットリングを採用します

レート制限により、特定の期間にユーザーまたはIPが行うことができるリクエストの数に制限を設定できます。これは、システムの過負荷を過負荷することを目的とした、ブルートフォース攻撃、スパム、自動化された虐待から防御するのに役立ちます。

レートの制限は、公共または認識されていないエンドポイントにとって特に重要です。同時に、攻撃を受けているときにすべての正当な要求とトラフィックをブロックするほど制限的ではありません。

制限は、クライアントまたは場所によって配置することも、サーバー自体に配置することもできます。ハード制限を使用することができます。これにより、リクエストが解除されるまで解消したり、期間中にリクエスト数をスロットルしたりできます。最後に、異なるユーザーグループに異なる制限を設定することもできます。

WPチュートリアルには、WordPress APIのレート制限に関する優れたガイドがあります。

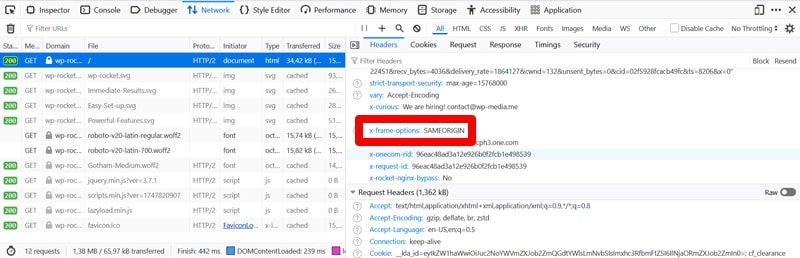

9.セキュリティヘッダーを使用します

セキュリティヘッダーは、ブラウザにサイトのコンテンツと接続を処理する方法を指示することにより、追加の保護層を提供します。 APIがフロントエンドアプリまたは外部サービスと対話する場合、これらのヘッダーは一般的なWebの脆弱性を軽減するのに役立ちます。

実装する重要なセキュリティヘッダーは次のとおりです。

- Content-Security-Policy: API接続のフロントエンドで実行できるスクリプトを制御します。

- X-Content-Type-Options:ブラウザがファイルを別のMIMEタイプとして解釈するのを防ぐために、NoSniffに設定します。

- X-Frame-Options: DenyまたはSameoriginを使用すると、サイトがIFRAMEに埋め込まれないようにすることにより、クリックジャックを防ぐことができます。

- Strict-Transport-Security:将来の要求に応じてHTTPSを実施します。

セキュリティヘッダーは、.htaccessなどのサーバーファイル、またはHeaders Security Advancedなどのセキュリティプラグインを介して、Header()関数を介してPHPを使用して追加できます。セキュリティヘッダーの詳細をご覧ください。

10。AllowList IPアドレス

敏感または管理者のエンドポイントへのアクセスを制御する別の方法は、特定の事前定義されたIPアドレスまたは範囲に制限することです。これは、未知のソースからの不正な要求に対する単純だが効果的な障壁として機能します。

もちろん、前提条件は、APIのエンドポイントにアクセスしたいデバイスとプログラムのIPアドレスを知っていること、およびそれらが静的にとどまることです。 functions.php、およびいくつかのセキュリティプラグインを介して、サーバーレベル(例:.htaccess、nginx config)でAllowListsを構成できます。

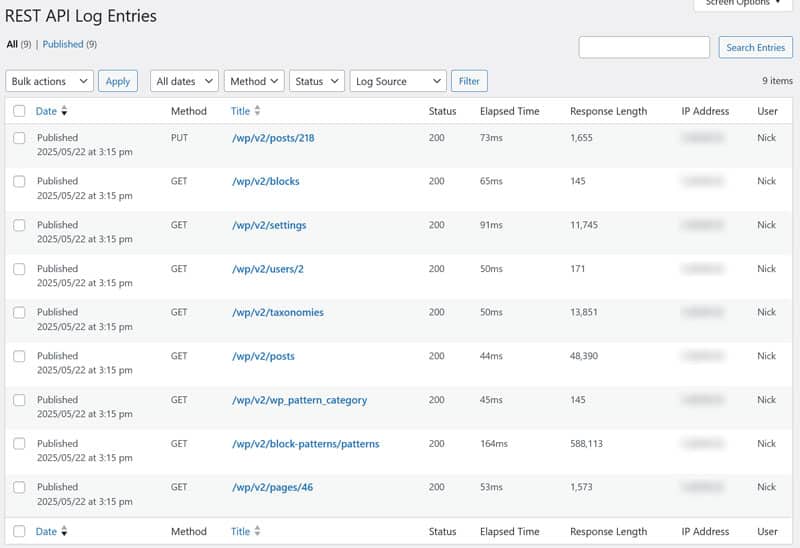

11.ロギングと監視を活用してください

最後に、APIリクエスト、応答、およびユーザーアクティビティの記録は、WordPress APIエンドポイントを保護するためのもう1つの優れたツールです。これにより、弱点を識別し、要求パターンを監視し、スポットエラーを監視し、セキュリティ侵害の原因を特定できます。

これは、時間の経過とともにセキュリティを強化するのに役立ちます。 REST APIログ、サーバーアクセスログ、カスタムロギング機能などのプラグインを使用できます。

今すぐカスタムWordPress APIエンドポイントを保護します

WordPress REST APIとそのエンドポイントは強力ですが、適切に保護されていないと深刻なリスクをもたらす可能性があります。それらを安全に使用するには、異なるレイヤーと多面的なアプローチが必要です。しかし、上で見たように、それは比較的簡単です。

見落とすべきではない側面の1つは、サイトのパフォーマンスです。適切に最適化されたサイトは、APIを介してより速くデータを提供でき、サービス拒否攻撃中のトラブルシューティングに対応する可能性が高くなります。サイトのWP Rocketを簡単にスピードアップするための簡単でユーザーフレンドリーな方法について!