WordPress-Schwachstellenbericht: Januar 2022, Teil 1

Veröffentlicht: 2022-01-06Anfällige Plugins und Themes sind der häufigste Grund, warum WordPress-Websites gehackt werden. Der wöchentliche WordPress-Schwachstellenbericht powered by WPScan behandelt aktuelle Schwachstellen in WordPress-Plugins, -Themen und -Kernen und was zu tun ist, wenn Sie eines der anfälligen Plugins oder Designs auf Ihrer Website ausführen.

Jede Schwachstelle hat eine Schweregradbewertung von Niedrig , Mittel , Hoch oder Kritisch . Die verantwortungsbewusste Offenlegung und Meldung von Schwachstellen ist ein wesentlicher Bestandteil der Sicherheit der WordPress-Community. Neu in diesem Bericht: Schwachstellen werden jetzt nach der Anzahl aktiver Installationen und nicht mehr nach dem Datum der Offenlegung aufgelistet.

Bitte teilen Sie diesen Beitrag mit Ihren Freunden, um die Nachricht zu verbreiten und WordPress für alle sicherer zu machen !

Zusammenfassung des WordPress-Schwachstellenberichts 2021: 1.263 offengelegte Schwachstellen; 98% Plugins

- Im Jahr 2021 wurden insgesamt 1.263 Plugin- und Theme-Schwachstellen bekannt gegeben. WordPress-Plugin-Schwachstellen machten 98 % aller gemeldeten Schwachstellen aus.

- Im September 2021 wurden die meisten Schwachstellen gemeldet, wobei allein in diesem Monat insgesamt 323 Schwachstellen offengelegt wurden.

- Die häufigsten Arten von Plug-in-Schwachstellen, die im Jahr 2021 offengelegt wurden, waren Cross-Site-Scripting (XSS) und SQL-Injections. Die meisten Plugin-Autoren haben Patches veröffentlicht, während einige Plugins noch geschlossen sind.

- Aufgrund der zunehmenden Offenlegung von Schwachstellen haben wir die Häufigkeit des Schwachstellenberichts auf einmal pro Woche geändert, anstatt zweimal im Monat.

- Dank Ihres Feedbacks haben wir auch damit begonnen, Plugin-Offenlegungen in Reihenfolge oder aktive Installationen aufzulisten. Wir haben auch damit begonnen, Plugins nach Free und Pro zu gruppieren, mit einem separaten Abschnitt für geschlossene Plugins und Plugins ohne bekannte Lösung.

WordPress-Core-Schwachstellen

Die neueste Version des WordPress-Kerns ist 5.8.2. Als bewährte Methode sollten Sie immer die neueste Version des WordPress-Kerns ausführen!

Sicherheitslücken in WordPress-Plugins

In diesem Abschnitt wurden die neuesten Sicherheitslücken in WordPress-Plugins offengelegt. Jede Plugin-Auflistung enthält die Art der Schwachstelle, die aktiven Installationen, die Versionsnummer, falls gepatcht, und die Bewertung des Schweregrads.

1. UpdraftPlus

Plugin: UpdraftPlus

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 3+ Millionen

Gepatcht in Version : 1.16.569

Schweregrad : Hoch

Plugin: UpdraftPlus

Schwachstelle : Admin+ Stored Cross-Site Scripting

Aktive Installation : 3+ Millionen

Gepatcht in Version : 1.6.59

Schweregrad : Niedrig

Plugin: UpdraftPlus

Schwachstelle : Admin+ Local File Inclusion

Aktive Installation : 3+ Millionen

Gepatcht in Version : 1.16.59

Schweregrad : Mittel

2. WebP-Konverter für Medien

Plugin: WebP-Konverter für Medien

Schwachstelle : Nicht authentifizierte Open-Umleitung

Aktive Installation : 100.000+

Gepatcht in Version : 4.0.3

Schweregrad : Mittel

3. WOOF – Produktfilter für WooCommerce

Plugin: WOOF – Produktfilter für WooCommerce

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 100.000+

Gepatcht in Version : 1.2.6.3

Schweregrad : Hoch

4. LearnPress

Plugin: LearnPress

Schwachstelle : Admin+ Stored Cross-Site Scripting

Aktive Installation : 100.000+

Gepatcht in Version : 4.1.3.2

Schweregrad : Mittel

5. Klonen der WP-Post-Seite

Plugin: WP Post Page Clone

Schwachstelle : Unautorisierter Post-Zugriff

Aktive Installation : 80.000+

Gepatcht in Version : 1.2

Schweregrad : Mittel

6. Zusätzliche WP-Dateitypen

Plugin: Zusätzliche WP-Dateitypen

Schwachstelle : CSRF für Stored Cross-Site Scripting

Aktive Installation : 50.000+

Gepatcht in Version : 0.5.1

Schweregrad : Hoch

7. Tutor-LMS

Plugin: Tutor LMS

Schwachstelle : Subscriber+ Stored Cross-Site Scripting

Aktive Installation : 40.000+

Gepatcht in Version : 1.9.12

Schweregrad : Hoch

Plugin: Tutor LMS

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 40.000+

Gepatcht in Version : 1.9.12

Schweregrad : Hoch

8. Benutzerdefiniertes Dashboard und Anmeldeseite

Plugin: Benutzerdefiniertes Dashboard & Anmeldeseite

Schwachstelle : Admin+ Stored Cross-Site Scripting

Aktive Installation : 40.000+

Gepatcht in Version : 7.0

Schweregrad : Mittel

9. Ultimative FAQ

Plugin: Ultimative FAQ

Schwachstelle : Abonnent + Willkürliche FAQ-Erstellung

Aktive Installation : 30.000+

Gepatcht in Version : 2.1.2

Schweregrad : Mittel

10. WP-Benutzeroberfläche

Plugin: WP User Frontend

Schwachstelle : SQL-Einschleusung in reflektiertes Cross-Site-Scripting

Aktive Installation : 30.000+

Gepatcht in Version : 3.5.26

Schweregrad : Hoch

11. meinCred

Plugin: myCred

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 20.000+

Gepatcht in Version : 2.4

Schweregrad : Hoch

12. Ultimative Bild-Hover-Effekte

Plugin: Image Hover Effects Ultimate

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 20.000+

Gepatcht in Version : 9.7.1

Schweregrad : Hoch

13. Qubely

Plugin: Qubely

Schwachstelle : Abonnent + Willkürliche FAQ-Erstellung

Aktive Installation : 10.000+

Gepatcht in Version : 1.7.8

Schweregrad : Mittel

14. Magie der Registrierung

Plugin: Registrierungsmagie

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 10.000+

Gepatcht in Version : 5.0.1.9

Schweregrad : Hoch

15. Auftragsverfolgung für WooCommerce

Plugin: Auftragsverfolgung für WooCommerce

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 10.000+

Gepatcht in Version : 1.1.10

Schweregrad : Hoch

16. Linkbibliothek

Plugin: Linkbibliothek

Sicherheitslücke : Reflected Cross-Site Scripting

Aktive Installation : 10.000+

Gepatcht in Version : 7.2.8

Schweregrad : Mittel

Plugin: Linkbibliothek

Schwachstelle : Zurücksetzen der Bibliothekseinstellungen über CSRF

Aktive Installation : 10.000+

Gepatcht in Version : 7.2.8

Schweregrad : Mittel

Plugin: Linkbibliothek

Schwachstelle : Nicht authentifizierte willkürliche Linkslöschung

Aktive Installation : 10.000+

Gepatcht in Version : 7.2.8

Schweregrad : Mittel

17. AF-Begleiter

Plugin: AF Companion

Schwachstelle : Willkürliche Plugin-Installation und -Aktivierung über CSRF

Aktive Installation : 9.000+

Gepatcht in Version : 1.2.0

Schweregrad : Hoch

18. KNR Autorenlisten-Widget

Plugin: KNR Autorenlisten-Widget

Schwachstelle : Nicht authentifizierte SQL-Injection

Aktive Installation : 200+

Gepatcht in Version : 3.0.0

Schweregrad : Kritisch

19. WP-Cookie-Benutzerinformationen

Plugin: WP-Cookie-Benutzerinformationen

Schwachstelle : Admin+ SQL Injection

Aktive Installation : 200+

Gepatcht in Version : 1.0.9

Schweregrad : Mittel

Schwachstellen im WordPress-Plugin: Plugin geschlossen

In diesem Abschnitt wurden die neuesten WordPress-Plugin-Schwachstellen in geschlossenen Plugins offengelegt. Jede Plugin-Auflistung enthält die Art der Schwachstelle, die Bewertung des Schweregrads und das Datum der Schließung.

20. LabTools

Plugin: LabTools

Schwachstelle : Abonnent + Willkürliche Veröffentlichungslöschung

Gepatcht in Version : Keine bekannte Lösung – Plugin geschlossen

Schweregrad : Mittel

21. Domänenprüfung

Plugin: Domain-Check

Sicherheitslücke : Reflected Cross-Site Scripting

Gepatcht in Version : Keine bekannte Lösung – Plugin geschlossen

Schweregrad : Hoch

22. Fehlerprotokollanzeige

Plugin: Fehlerprotokollanzeige

Schwachstelle : Willkürliches Löschen von Textdateien über CSRF

Gepatcht in Version : Keine bekannte Lösung – Plugin geschlossen

Schweregrad : Niedrig

23. WP besuchte Länder neu geladen

Plugin: WP besuchte Länder neu geladen

Sicherheitslücke : Reflected Cross-Site Scripting

Gepatcht in Version : 3.1.1 – Plugin geschlossen

Schweregrad : Hoch

24. Lernkurse

Plugin: Lernkurse

Schwachstelle : Admin+ Stored Cross-Site Scripting

Gepatcht in Version : 5.0 – Plugin geschlossen

Schweregrad : Niedrig

25. Perfekte Übersicht

Plugin: Perfekte Umfrage

Schwachstelle : Unautorisierter AJAX-Aufruf zum Update gespeicherter XSS-/Umfrageeinstellungen

Gepatcht in Version : 1.5.2 – Plugin geschlossen

Schweregrad : Hoch

Plugin: Perfekte Umfrage

Schwachstelle : Unautorisierter AJAX-Aufruf zum Update gespeicherter XSS-/Umfrageeinstellungen

Gepatcht in Version : 1.5.2 – Plugin geschlossen

Schweregrad : Hoch

Plugin: Perfekte Umfrage

Schwachstelle : Nicht authentifizierte SQL-Injection

Gepatcht in Version : 1.5.2 – Plugin geschlossen

Schweregrad : Hoch

Plugin: Perfekte Umfrage

Sicherheitslücke : Reflected Cross-Site Scripting

Gepatcht in Version : 1.5.2 – Plugin geschlossen

Schweregrad : Hoch

Plugin: Perfekte Umfrage

Schwachstelle : Nicht authentifiziertes gespeichertes Cross-Site-Scripting

Gepatcht in Version : Keine bekannte Lösung – Plugin geschlossen

Schweregrad : Hoch

Schwachstellen im WordPress-Plugin: Keine bekannte Lösung

In diesem Abschnitt wurden die neuesten WordPress-Plugin-Schwachstellen in geschlossenen Plugins offengelegt. Jede Plugin-Auflistung enthält die Art der Schwachstelle, die Bewertung des Schweregrads und das Datum der Schließung.

26. Mediamatisch

Plugin: Mediamatic

Schwachstelle : Subscriber+ SQL Injection

Aktive Installation : 3.000+

Gepatcht in Version : Keine bekannte Lösung

Schweregrad : Hoch

So schützen Sie Ihre WordPress-Website vor anfälligen Plugins und Themes

Wie Sie diesem Bericht entnehmen können, werden jede Woche viele neue Sicherheitslücken in WordPress-Plugins und -Themen offengelegt. Wir wissen, dass es schwierig sein kann, den Überblick über jede gemeldete Schwachstellenoffenlegung zu behalten, daher macht es das iThemes Security Pro Plugin einfach sicherzustellen, dass auf Ihrer Website kein Theme, Plugin oder keine WordPress-Kernversion mit einer bekannten Schwachstelle ausgeführt wird.

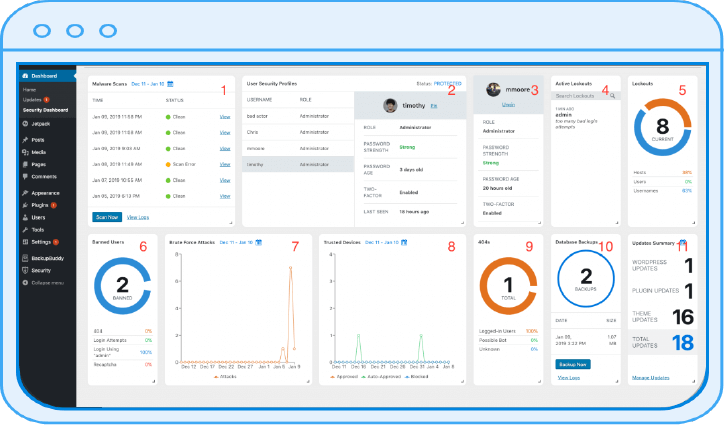

1. Installieren Sie das iThemes Security Pro-Plugin

Das iThemes Security Pro-Plug-in härtet Ihre WordPress-Site gegen die gängigsten Methoden, auf denen Websites gehackt werden. Mit über 30 Möglichkeiten, Ihre Website in einem einfach zu verwendenden Plugin zu sichern.

2. Aktivieren Sie den Site-Scan, um nach bekannten Schwachstellen zu suchen

Die Versionsverwaltungsfunktion in iThemes Security Pro integriert sich in den Site-Scan, um Ihre Site zu schützen. Anfällige Themes, Plugins und WordPress-Kernversionen werden automatisch für Sie aktualisiert.

3. Aktivieren Sie die Dateiänderungserkennung

Der Schlüssel zum schnellen Erkennen einer Sicherheitsverletzung ist die Überwachung von Dateiänderungen auf Ihrer Website. Die Dateiänderungserkennungsfunktion in iThemes Security Pro scannt die Dateien Ihrer Website und benachrichtigt Sie, wenn Änderungen auf Ihrer Website auftreten.

Holen Sie sich iThemes Security Pro mit Website-Sicherheitsüberwachung rund um die Uhr

iThemes Security Pro, unser WordPress-Sicherheits-Plugin, bietet mehr als 50 Möglichkeiten zum Sichern und Schützen Ihrer Website vor gängigen WordPress-Sicherheitslücken. Mit WordPress, Zwei-Faktor-Authentifizierung, Brute-Force-Schutz, starker Passwortdurchsetzung und mehr können Sie Ihrer Website zusätzliche Sicherheitsebenen hinzufügen.