قائمة مراجعة أمان WordPress: حماية من الاختراقات

نشرت: 2025-08-12لا تضغط على زر النشر حتى تقوم بتطبيق قائمة مراجعة أمان WordPress الخاصة بنا! قد يبدو الأمر دراماتيكيًا ، لكن من الأفضل أن تكون آمنًا من آسف.

يعمل WordPress على ما يقرب من نصف جميع مواقع الويب ، مما يجعله هدفًا جذابًا للمتسللين. على الرغم من أن WordPress نفسها عبارة عن منصة آمنة ، فإن إضافة الكثير من المكونات الإضافية أو التعليمات البرمجية المخصصة بدون طبقات الأمان المناسبة يمكن أن تجعلها محفوفة بالمخاطر بسرعة. بدون هذه الاحتياطات ، يمكن أن يتحول موقع الويب الخاص بك إلى حلم المتسلل ، ويمكن اختراق بياناتك في ثوانٍ. هذا يعرض موقع الويب الخاص بك للخطر ويمكن أن يلحق الضرر بمصداقية عملك وسمعته. تخيل لو تعرضت بيانات عملائك ؛ يمكن أن يكون لها عواقب وخيمة.

لهذا السبب يعد الحصول على قائمة مراجعة أمان WordPress ضرورية قبل البدء. إذا كنت تأخذ الوقت الكافي لتأمين موقعك بشكل صحيح ، فستشكر نفسك لاحقًا.

في هذه المقالة ، سنقوم بتغطية كيفية منع الهجمات الأكثر شيوعًا بفضل نصائح أمان WordPress الخاصة بنا. سنسلط الضوء أيضًا على أفضل مكونات أمان ومشاركة أفضل ممارسات حماية موقع WordPress لضمان بقاء موقعك آمنًا.

| TL ؛ DR: قائمة مراجعة أمان WordPress لا تحتاج إلى أن تكون مؤيدًا للأمن السيبراني للحفاظ على موقع WordPress الخاص بك آمنًا. ابدأ بتأمين تسجيل الدخول إلى WordPress بكلمات مرور قوية ، 2FA ، وتغيير عنوان URL للتسجيل الافتراضي. قم بتحديث WordPress Core بانتظام ، والموضوعات ، والمكونات الإضافية ، وتعيين أذونات الملفات المناسبة لإغلاق الخلفية المحتملة. تمكين تشفير SSL لحماية البيانات الحساسة واستخدام الماسحات الضوئية للبرامج الضارة للكشف عن التهديدات المبكرة. أتمتة النسخ الاحتياطية للاسترداد السريع ومراقبة موقعك لتحديد السلوك المشبوه في الوقت الفعلي. |

الوجبات الرئيسية للاختراق موقعك:

تأمين تسجيل الدخول الخاص بك باستخدام كلمات مرور قوية ، وتمكين 2FA ، و Captcha.

حافظ على تحديث كل شيء من خلال تحديث WordPress Core والموضوعات والإضافات بانتظام.

قم بإزالة المكونات الإضافية غير المستخدمة لتقليل نقاط الضعف عن طريق حذف الإضافات القديمة أو غير المستخدمة.

أتمتة النسخ الاحتياطية عن طريق إعداد النسخ الاحتياطية الآلية وتخزينها خارج الموقع.

تمكين HTTPS & SSL لتشفير بياناتك وحمايتها من الاعتراض.

قم بتثبيت جدار الحماية لمنع IPS الضار قبل أن تصل إلى موقعك.

استخدم الماسحات الضوئية للبرامج الضارة للكشف عن العلامات المبكرة لمحاولات القرصنة وتكوين الإخطارات للاستجابة الفورية.

استخدم مربع أدوات الأمان: WordFence للمراقبة والحماية ، وصاروخ WP للسرعة وقاعدة بيانات Lean ، و Backwpup لسهولة الترميم إذا تم اختراقه.

1. منع متجه الهجوم الأكثر شيوعًا: تسجيلات تسجيلات ضعيفة

خطأ أمان WordPress الرئيسي الذي يرتكبه العديد من المبتدئين يفشل في تأمين صفحة تسجيل الدخول إلى WordPress الخاصة بهم. هذه الصفحة هي هدف رئيسي للمتسللين ، وبيانات اعتماد تسجيل الدخول الضعيفة تجعل من السهل عليهم اقتحامها.

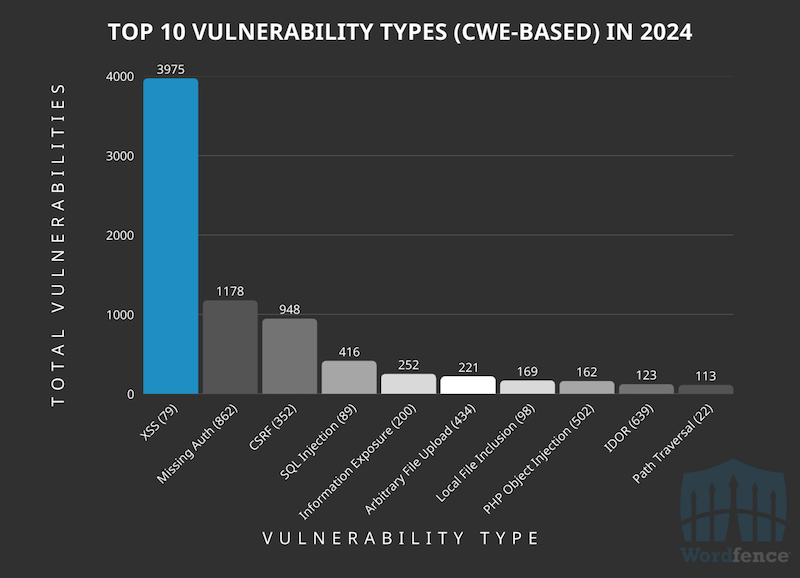

تفاصيل تسجيل الدخول الضعيفة هي واحدة من أكثر متجهات الهجوم شيوعًا عبر البرمجة النصية عبر المواقع (XSS). يتيح XSS للمتسللين حقن البرامج النصية الخبيثة في مواقع الويب وسرقة البيانات الحساسة ، بما في ذلك بيانات اعتماد تسجيل الدخول. وفقًا لـ Wordfence ، كانت هجمات XSS هي التهديد الأمني رقم واحد في عام 2024.

إليك كيفية تأمين صفحة تسجيل الدخول إلى WordPress بشكل أفضل:

استخدم أسماء مستخدمين قوية وكلمات مرور لوقف اختراقات القوة الغاشمة

كلمات المرور البسيطة مثل "password123" اترك موقعك عرضة للخطر ، وهي دعوة مفتوحة للمتسللين. لحماية موقعك ، استخدم مجموعة من الأحرف الكبيرة والأحرف الصغيرة والأرقام والأحرف الخاصة.

على سبيل المثال ، قد تبدو كلمة مرور قوية مثل هذا: WRDP@SS2025! SEC# أصعب بكثير من الكشف عن كلمة مرور بسيطة ، إضافة طبقة أساسية من الحماية.

تمكين Captcha ومصادقة عامل (2FA) لطبقة إضافية

يضمن تمكين Captcha و 2FA طبقة إضافية من الدفاع ضد الوصول غير المصرح به. عادةً ما تطلب Captcha من المستخدمين التحقق من أنهم إنسان من خلال حل تحدٍ (مثل تحديد الكائنات في الصور). تتطلب المصادقة ثنائية العوامل (2FA) جزءًا ثانيًا من المعلومات ، مثل رمز الرسائل القصيرة أو رمز الاستجابة السريعة الممسوحة ضوئيًا من خلال تطبيق مثل Google Authenticator.

️ الأدوات الحرة:

- البرنامج المساعد Google Captcha (RecaptCha): يضيف حماية Captcha إلى نماذج تسجيل الدخول الخاصة بك لمنع الروبوتات.

- SSL البسيط حقًا: يضيف تسجيل دخول من خطوتين عبر البريد الإلكتروني ويقدم 2FA مع TOTP (كلمة مرور لمرة واحدة).

الحد من محاولات تسجيل الدخول وإخفاء عنوان URL للتسجيل الافتراضي لتقليل محاولات الهجوم

افتراضيًا ، توجد صفحة تسجيل الدخول إلى WordPress على موقع yourwebsite.com/wp-login.php. هذا هو هدف شائع لهجمات القوة الغاشمة. لحماية موقعك ، من المهم الحد من عدد محاولات تسجيل الدخول وإخفاء عنوان URL للتسجيل الافتراضي لجعل من الصعب على المتسللين الوصول إلى صفحتك.

إن تخصيص عنوان URL لتسجيل الدخول إلى شيء فريد يقلل بشكل كبير من فرص الهجوم الناجح. على سبيل المثال ، يمكن أن يكون مثل yourwebsite.com/mypersonalaccount أو yourwebsite.com/mydashboard.

️ الأدوات الحرة:

- WPS إخفاء تسجيل الدخول: يتيح لك تغيير عنوان URL لتسجيل الدخول بسهولة ، لذلك لا يمكن للمتسللين العثور عليه.

- محاولات تسجيل الدخول إلى WP: يحد من عدد محاولات تسجيل الدخول لمنع هجمات القوة الغاشمة.

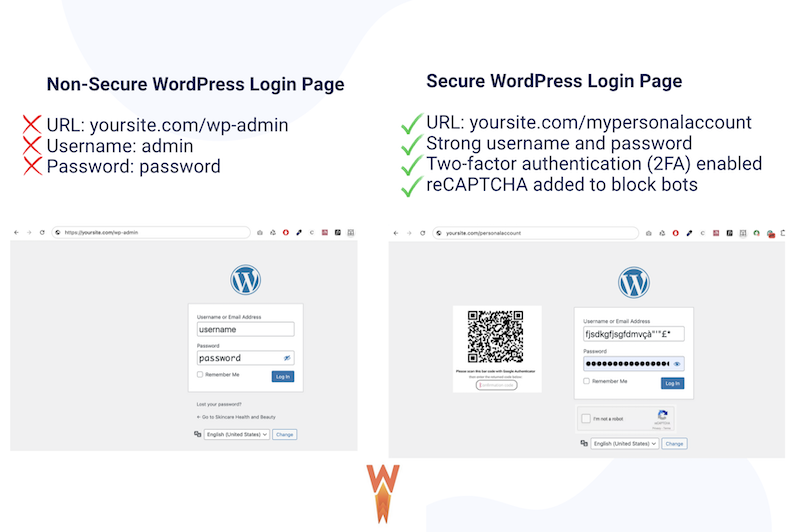

باتباع أفضل ممارسات أمان WordPress لتأمين صفحة تسجيل الدخول الخاصة بك ، يمكنك تقليل خطر الوصول غير المصرح به. ألقِ نظرة على الصورة أدناه لمقارنة صفحة تسجيل الدخول الضعيفة مع صفحة آمنة.

2. ثغرات التصحيح قبل أن يستغلها المتسللون

للحفاظ على آمنة موقع WordPress الخاص بك ، من الضروري تقليل عدد المكونات الإضافية والحد من الوصول حيثما أمكن. بالإضافة إلى ذلك ، تأكد من تحديث كل شيء وأن قاعدة البيانات الخاصة بك تظل هزيلة. لا تحملها مع عناصر غير ضرورية.

حافظ على تحديث WordPress Core والموضوعات والمكونات الإضافية

القراصنة يحبون الإضافات والمواضيع القديمة. حتى المكون الإضافي القديم يمكن أن يصبح بابًا مفتوحًا للمتسللين ، مما يتيح لهم استغلال نقاط الضعف في موقعك. تعد التحديثات العادية ضرورية للحفاظ على محمية موقع WordPress الخاص بك.

حذف الإضافات القديمة أو غير المستخدمة التي يمكن للمتسللين استهدافها

يمكن أن يؤدي إهمال حذف الإضافات التي تم إيقافها أو غير المستخدم إلى إدخال مخاطر أمان. قد تحتوي هذه المكونات الإضافية على نقاط ضعف يمكن للمتسللين استغلالها للحصول على وصول غير مصرح به أو سرقة البيانات الحساسة. قم دائمًا بإزالة أي مكونات إضافية لم تعد تستخدمها للحفاظ على آمنة موقعك.

ركز على الأداء وتقليل عدد الإضافات الخاصة بك للحفاظ على قاعدة بيانات هزيلة

سكين الجيش السويسري هو أكثر كفاءة من 15 مكون إضافي يقوم كل شيء بعمل واحد. كن انتقائيًا مع الإضافات الخاصة بك ، والتحقق من شعبيتها ، وعدد المواقع التي تعمل بها ، ومراجعات المستخدمين. يساعد الحفاظ على قاعدة بياناتك النحيفة والمحسّنة على حماية موقع WordPress الخاص بك من الانتفاخ غير الضروري ونقاط الضعف المحتملة.

️ الأدوات التي يمكن أن تساعد: صاروخ WP : أسهل طريقة لتعزيز السرعة وضمان تحسين قاعدة البيانات على WordPress. إنه موثوق به أكثر من 5 ملايين موقع وهو أفضل مكون إضافي لتحسين الأداء على WordPress. عند التنشيط ، يطبق صاروخ WP 80 ٪ من أفضل ممارسات الأداء ، بما في ذلك التخزين المؤقت وضغط GZIP وتقديم كسول. يمكنك أيضًا تنشيط ميزات إضافية بنقرة واحدة ، مثل تنظيف قاعدة البيانات ، وإزالة CSS غير المستخدمة ، وتأخير تنفيذ JavaScript ، وتأجيل JavaScript.

أتمتة التحديثات حيث تكون آمنة لتقليل نوافذ التعرض إلى الحد الأدنى

لتقليل نافذة التعرض ، تمكين التحديثات التلقائية لإصدارات WordPress Core البسيطة والإضافات الموثوقة. ما عليك سوى الانتقال إلى Plugins > صفحة مكونات إضافية مثبتة في منطقة مسؤول WordPress الخاصة بك ، وسترى رابطًا لـ "تمكين التحديثات التلقائية" بجانب كل مكون إضافي.

️ الأدوات التي يمكن أن تساعد:

- مزود الاستضافة الخاص بك : بالنسبة لمزيد من راحة البال ، اختر مزود استضافة يقوم تلقائيًا بتحديث WordPress لجميع الإصدارات الجديدة.

- لتتبع التحديثات والصيانة ، استخدم مظلة WP. يساعدك على مراقبة وإدارة الإضافات والسمات والأداء من لوحة معلومات واحدة ، مما يضمن بقاء موقعك آمنًا وتحديثًا.

3. نشر أدوات الأمان التي تمنع المتسللين

واحدة من أفضل الطرق لحماية WordPress من الاختراقات هي تثبيت جدران الحماية واستخدام ماسحات البرامج الضارة. توفر جدران الحماية طبقة إضافية من الدفاع ضد الهجمات ، وتساعد الماسحات الضوئية في اكتشاف التهديدات في وقت مبكر ومنع المتسللين من الوصول إلى موقعك.

قم بتثبيت جدار الحماية لمنع IPS الضار قبل أن تصل إلى موقعك

فكر في جدار الحماية كحارس أمن يقف عند مدخل موقع WordPress الخاص بك ، ويقرر من يمكنه الدخول. تمامًا مثلما سيوقف الحارس شخصًا مشبوهًا عند الباب ، يقوم جدار الحماية بإعداد IPS الضار في محاولة للوصول إلى موقعك. هذا يساعد على منع الهجمات مثل حقن SQL ، والبرمجة النصية عبر المواقع (XSS) ، و DDOs (رفض الخدمة الموزعة).

استخدم الماسحات الضوئية لاكتشاف علامات محاولات القرصنة

تشبه الماسحات الضوئية للبرامج الضارة الكاميرات الأمنية التي تراقب كل من الأطراف الأمامية والخلفية لموقعك.

باستخدام الماسحات الضوئية للبرامج الضارة ، يمكنك اكتشاف ما إذا كان المتسللون يحاولون إدراج رمز ضار في موقعك أو تثبيت أجهزة خلفية مخفية. المفتاح هو تكوين الإخطارات حتى تتمكن من الاستجابة على الفور لأي تهديدات ، ومنع الأضرار قبل فوات الأوان.

️ أفضل أدوات لجدران الحماية والإخطارات الفورية:

- Sucuri : يوفر اكتشاف وإزالة البرامج الضارة الثابتة ، مما يضمن بقاء موقعك محميًا.

- Cloudflare CDN : تقوم حماية DDOS المستندة إلى مجموعة النظراء في CloudFlare بتأمين موقعك وتمنع التوقف غير المخطط لها.

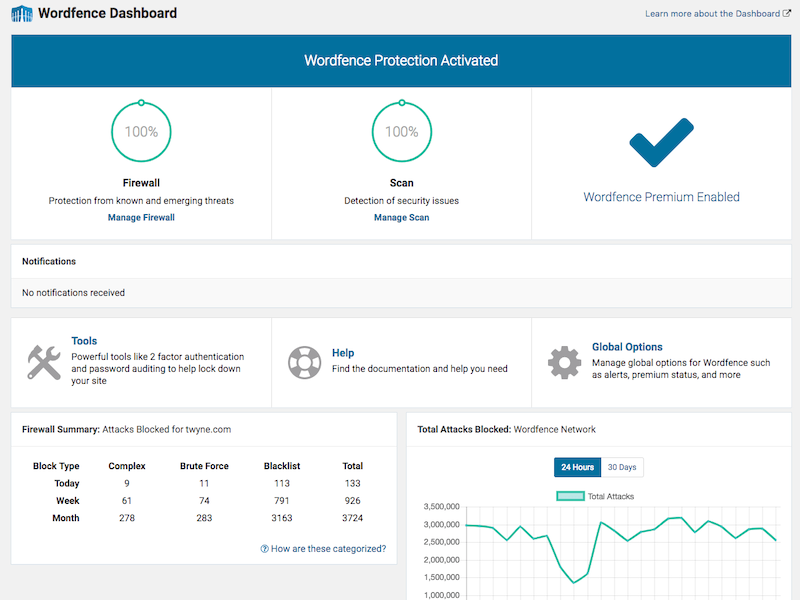

- Wordfence : إنه يقوم بمسح موقع الويب الخاص بك في وورد في الوقت الفعلي للحصول على الكود الخبيث ، والخلف ، وغيرها من علامات محاولات الاختراق. إليك ما تبدو عليه لوحة القيادة لجدار الحماية والمسح:

4. تصلب WordPress ضد مآثر

يتضمن تأمين WordPress أيضًا إدارة أذونات الملفات وإغلاق الخلفية المحتملة. التكوين المناسب ضروري لمنع المتسللين من استغلال نقاط الضعف في نظامك.

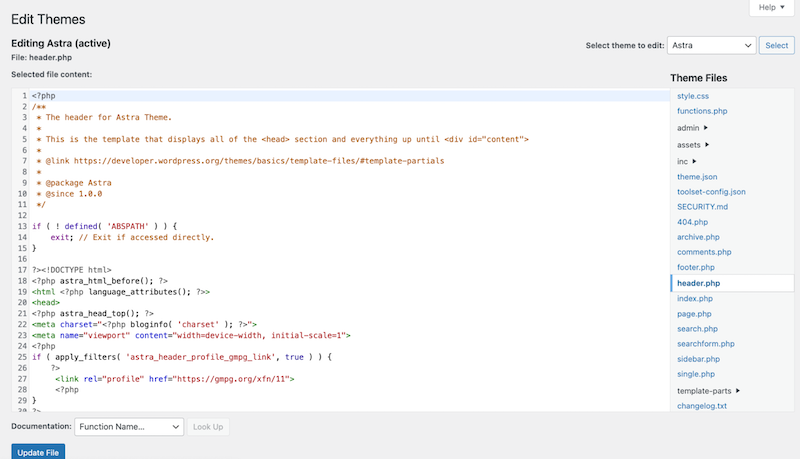

تعطيل تحرير الملفات في لوحة القيادة لمنع الكود الضار المحقن

يأتي WordPress مع محرر ملفات مدمج لتحرير السمات والإضافات مباشرة من لوحة القيادة. على الرغم من أن هذا قد يبدو مناسبًا ، إلا أنه خطر أمني كبير. المشكلة الأكبر هي أنها تتيح لأي شخص لديه إمكانية الوصول إلى منطقة مسؤول WordPress الكاملة على رمز موقع الويب الخاص بك.

إذا تمكن المتسلل من الوصول إلى لوحة المسؤول الخاصة بك ، فيمكنهم استخدام المحرر المدمج لضخ كود ضار أو سرقة البيانات أو حتى شن هجمات DDOS من موقع الويب الخاص بك. للتخفيف من هذا ، نوصي بتعطيل محرر الملفات تمامًا. يمكنك القيام بذلك يدويًا عن طريق إضافة سطر من التعليمات البرمجية إلى وظائف السمة الخاصة بك. ملف php:

define( 'DISALLOW_FILE_EDIT', true ); ️ الأدوات التي يمكن أن تساعد:

إذا لم تكن مرتاحًا لتحرير الملفات بنفسك ، فيمكنك استخدام مكون إضافي مثل رمز WP لإضافة مقتطف الرمز.

- في رمز WP ، انتقل إلى قصاصات الرمز > إضافة مقتطفات .

- أضف مقتطف الرمز التالي.

define( 'DISALLOW_FILE_EDIT', true );تأمين wp-config.php وضبط أذونات الملف لإغلاق الخلفية

تعمل أذونات الملفات كحاجز لمن يمكنه الوصول إلى الملفات أو تعديلها أو تنفيذها على موقع WordPress الخاص بك. إذا كان بإمكان جميع المستخدمين تغيير أو قراءة الملفات ، فإنه يخلق مخاطر أمان كبيرة. لإغلاق الخلفية المحتملة وتأمين موقع الويب الخاص بك ، يجب تعيين أذونات الملفات المناسبة.

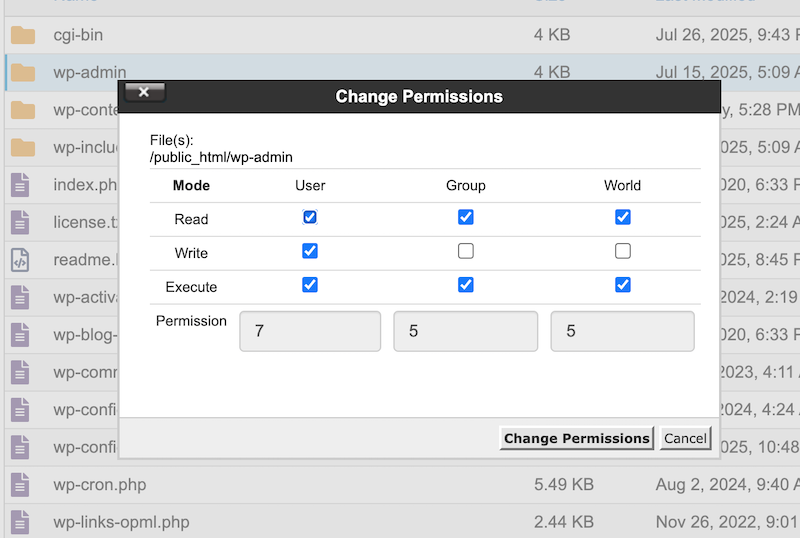

فيما يلي أذونات الملف الموصى بها لموقع WordPress الخاص بك:

- دليل الجذر (عادة public_html): 755

- WP-Admin: 755

- WP-Includes: 755

- WP-Content: 755

- WP-Content/موضوعات: 755

- WP-Content/Plugins: 755

- WP-Content/Moxploads: 755

- .htaccess: 644

- index.php: 644

- wp-config.php: 640

يمكنك ضبط هذه الأذونات يدويًا عبر FTP أو CPANEL.

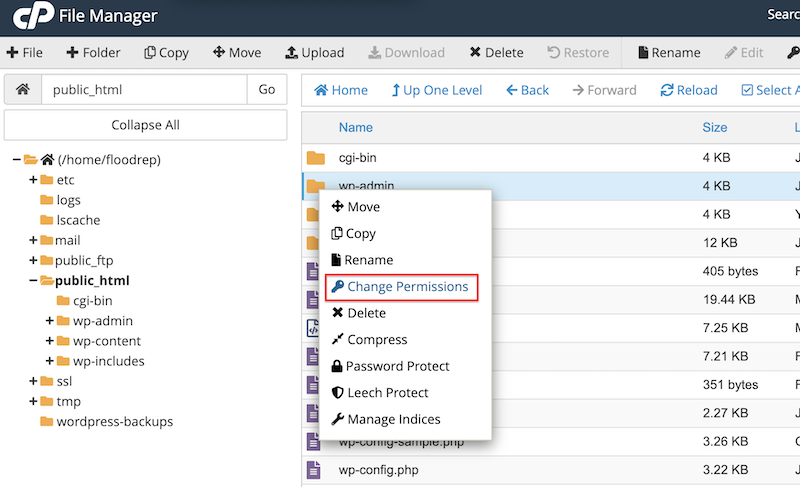

- افتح مدير ملف CPANEL الخاص بك.

- انقر بزر الماوس الأيمن على الملف وحدد أذونات التغيير .

3. تغيير الأذونات:

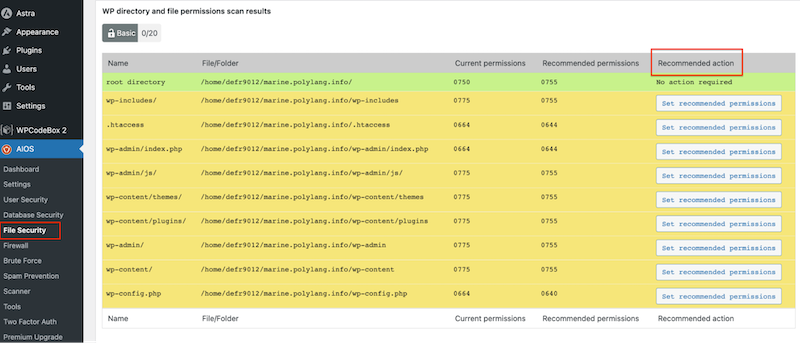

️ الأدوات التي يمكن أن تساعد: لجعل هذه العملية أسهل ، يمكنك استخدام All in One WP Security Plugin.

- قم بتثبيت وتفعيل كل شيء في أمان WP واحد من لوحة معلومات WordPress الخاصة بك.

- انتقل إلى ملف الأمان في شريط القائمة الأيسر. يسرد علامة تبويب الإجراءات الموصى بها أذونات الملف الموصى بها للملفات والدلائل الأساسية لـ WordPress. انقر فوق الأزرار لتطبيق الإعدادات الموصى بها.

5. تشفير البيانات ومنع الاعتراض

يعد التشفير أمرًا بالغ الأهمية لحماية موقع WordPress وبيانات زوارك. إنه يضمن أن المعلومات الحساسة ، مثل بيانات اعتماد تسجيل الدخول ، والتفاصيل الشخصية ، ومعلومات الدفع ، يتم الاحتفاظ بها في مأمن من المتسللين الذين قد يحاولون اعتراضها.

تمكين HTTPS و SSL لتأمين نقل البيانات

HTTPS (بروتوكول نقل النص التشعبي الآمن) هو بروتوكول يستخدم لتشفير الاتصال بين موقع الويب الخاص بك ومستخدميك. عندما يستخدم موقعك HTTPS ، يتم تشفير أي بيانات تم تبادلها ، مثل بيانات اعتماد تسجيل الدخول ، أو المعلومات الشخصية ، أو تفاصيل الدفع ، بشكل آمن ، مما يجعلها غير قابلة للقراصنة الذين قد يحاولون اعتراضه.

SSL (طبقة المقبس الآمنة) هي التكنولوجيا التي تتيح HTTPS. يضمن SSL أن يتم تشفير البيانات المتبادلة بين موقع الويب الخاص بك والزوار. بدون SSL ، يمكن اعتراض أي بيانات ، بما في ذلك معلومات الدفع الحساسة ، من قبل المتسلل أثناء نقله.

مثال: بدون SSL ، يمكن للمتسللين استخدام الهجمات في الوسط لاعتراض البيانات. على سبيل المثال ، عندما يقوم العميل بإجراء عملية شراء على متجر WooCommerce الخاص بك بدون SSL ، يمكن للمتسلل التقاط تفاصيل بطاقة الائتمان الخاصة بهم أثناء نقلها عبر الإنترنت. هذا يجعل من السهل على المهاجمين سرقة البيانات الحساسة وإلحاق الأذى بعملك.

6. النسخ الاحتياطي والانتعاش السريع ضد الاختراقات

نصيحة أساسية أخرى لإضافتها إلى قائمة مراجعة أمان WordPress الخاصة بك وهي تستعد لسيناريو أسوأ الحالات: ماذا تفعل إذا تم اختراق موقعك. يجب أن تكون قادرًا على التراجع إلى إصدار أقدم من موقعك بسرعة لتقليل الضرر.

قم بتعيين النسخ الاحتياطية الآلية للتعافي بسرعة من موقع مخترق

في حالة تعرض موقعك للخطر ، يضمن وجود النسخ الاحتياطية الآلية أنه يمكنك استعادته إلى إصدار سابق وآمن مع الحد الأدنى من وقت التوقف. تأكد من تخزين النسخ الاحتياطية الخاصة بك خارج الموقع لتجنب خطر تعرضها للخطر مع الخادم الخاص بك.

الاختبار يستعيد حتى الانتعاش سريع وموثوق

يجب عليك اختبار النسخ الاحتياطية بانتظام لضمان أن عملية الاستعادة تعمل بسلاسة عندما تكون في أمس الحاجة إليها. لا يوجد شيء أسوأ من محاولة استعادة نسخة احتياطية فقط لتجد أنها تالفة أو لا تعمل بشكل صحيح.

️ الأدوات التي يمكن أن تساعد: يمكنك الاعتماد على مزود الاستضافة الخاص بك للنسخ الاحتياطية ، أو استخدام مكون إضافي مجاني مثل backwpup لأتمتة العملية وتخزين النسخ الاحتياطية بشكل آمن.

7. مراقبة محاولات القرصنة

تبدأ الوقاية من البرامج الضارة في WordPress بإعداد أنظمة المراقبة لتتبع النشاط المشبوه. تتيح لك المراقبة المنتظمة تحديد نقاط الضعف والهجمات المحتملة قبل أن تتسبب في أضرار جسيمة.

إعداد سجلات النشاط لتتبع التغييرات غير المصرح بها

تتيح لك سجلات النشاط تتبع جميع التغييرات التي تم إجراؤها على موقعك ، بحيث يمكنك بسهولة اكتشاف التعديلات غير المصرح بها. من خلال إعداد سجلات النشاط ، يمكنك معرفة من الذي قام كل تغيير ، عندما تم إجراؤه ، ومن أين ، مما يمنحك القدرة على تحديد السلوك المشبوه.

️ الأدوات التي يمكن أن تساعد: لإعداد سجلات النشاط ، يمكنك استخدام البرنامج المساعد WordPress مثل سجل تدقيق أمان WP. يتتبع هذا البرنامج المساعد تغييرات في الوقت الفعلي ، مما يتيح لك مراقبة محاولات تسجيل الدخول ، وتعديلات الملفات ، والإجراءات الرئيسية الأخرى على موقعك.

عمليات تدقيق الأمن المنتظمة والمراقبة في الوقت الفعلي لتحديد نقاط الضعف

من الضروري إجراء عمليات تدقيق أمان منتظمة لتحديد نقاط الضعف قبل أن يفعل المتسللين. يتضمن تدقيق الأمان مراجعة ملفات موقعك وتكويناتها ونشاط المستخدم لضمان آمنة كل شيء. ومع ذلك ، فإن المراقبة في الوقت الفعلي ضرورية أيضًا ، حيث إنها تساعد في اكتشاف التهديدات عند حدوثها ، بدلاً من حدوث الضرر.

️ أدوات المراقبة التي يمكن أن تساعد في اكتشاف السلوك المشبوه:

تتوفر العديد من المكونات الإضافية لأمان WordPress والأدوات عبر الإنترنت التي تقوم تلقائيًا بالمسح الضوئي للضغوط وتنبيهك عند ظهور المشكلات. فيما يلي بعض الخيارات الموثوقة:

- Wordfence: يساعد WordFence على مكونات الإضافية الأكثر شعبية مع المعروفة بجدار الحماية في الوقت الفعلي والماسح الضوئي للبرامج الضارة ، ويساعد على حماية موقعك عن طريق اكتشاف وحظر حركة المرور الضارة.

- الأمان الصلب: مكون إضافي شامل للأمان لـ WordPress ، يوفر Solid Security مراقبة وحماية الضعف ضد هجمات القوة الغاشمة.

- WPSCAN : تساعدك WPSCAN ، وهو ماسح ضوئي للضعف مدعومًا بقاعدة بيانات واسعة ، على تحديد المشكلات المعروفة في تثبيت WordPress الخاص بك.

- Sucuri SiteCheck : أداة مجانية عبر الإنترنت تقوم بمسح موقعك للبرامج الضارة والتهديدات الأخرى المعروفة ، مما يوفر حلًا سهل الاستخدام لأصحاب مواقع الويب.

- Pentest Tools : أداة قوية تحاكي الهجمات الإلكترونية لتحديد وإصلاح نقاط الضعف قبل أن يتمكن المتسللون الحقيقيون من استغلالها.

قائمة مراجعة أمان WordPress السريعة

في اندفاع؟ فيما يلي قائمة مرجعية سريعة لأمن WordPress لمساعدتك في تغطية أهم جوانب أمان WordPress.

️ تأمين تسجيل الدخول الخاص بك باستخدام كلمات مرور قوية ، وتمكين Captcha ، وتنفيذ 2FA.

️ قم بإزالة الإضافات القديمة أو غير المستخدمة التي يمكن استغلالها.

️ استخدم عدد قليل من الإضافات عالية الجودة وحسن قاعدة البيانات الخاصة بك.

️ قم بإعداد تحديثات تلقائية لـ WordPress والمكونات الإضافية الموثوق بها.

️ استخدم جدار الحماية لتجنب اختراقه.

️ اضبط أذونات الملف على wp-config.php لإغلاق الخلفية.

️ تشفير البيانات مع HTTPS و SSL للحماية من الاعتراض.

️ إعداد سجلات النشاط لتتبع التغييرات غير المصرح بها.

️ إجراء عمليات تدقيق منتظمة ومراقبة في الوقت الفعلي لتحديد نقاط الضعف.

️ أتمتة النسخ الاحتياطية وتخزينها خارج الموقع من أجل الانتعاش السريع.

️ استخدم صاروخ WP للأداء السريع وللحفاظ على قاعدة البيانات الخاصة بك.

اختراق موقع WordPress الخاص بك

باتباع الخطوات المناسبة ، مثل تأمين تسجيل الدخول إلى WordPress ، والحفاظ على تحديث موقعك ، واستخدام مكونات أمان WordPress الموثوقة ، يمكنك جعل موقعك لا يمكن اختراقه تقريبًا. قائمة مراجعة الأمان هذه حقًا للجميع: من مدون بسيط إلى متجر تجارة إلكترونية متقدم مع آلاف العملاء ، لأنه لا أحد يريد اختراق موقعه.

بالنسبة لأصحاب متجر WooCommerce ، يعد تأمين بيانات العميل الحساسة ، مثل تفاصيل الدفع ، أمرًا بالغ الأهمية. من خلال تنفيذ تدابير أمان قوية مثل تشفير SSL والنسخ الاحتياطية العادية والمراقبة في الوقت الفعلي ، فأنت لا تحمي عملائك فحسب ، بل تحمي أيضًا سمعتك. يمكن أن يؤدي الموقع الذي تم اختراقه إلى فقدان الثقة والأضرار المالية والأضرار طويلة الأجل لعلامتك التجارية.

وينطبق الشيء نفسه إذا قمت بتشغيل وكالة WordPress وإنشاء مواقع الويب للعملاء. إن جعل الأمن أولوية يضمن أن بيانات عملائك آمنة وتبقى سمعة أعمالهم سليمة.

اختتام

تغطي قائمة مراجعة أمان WordPress لدينا كل ما تحتاجه لحماية موقعك من الهجمات. إنه يمشي من خلال تأمين تسجيل الدخول إلى WordPress مع كلمات مرور قوية ومصادقة ثنائية العوامل ، وإعداد تشفير SSL لحماية بياناتك ، وجدولة النسخ الاحتياطية العادية ، واستخدام مكونات أمان WordPress الموثوقة. مع هذه الخطوات ، ستكون في طريقك إلى موقع آمن.

لا تنسى أن تبقي موقعك سريعًا واعتماد قاعدة البيانات الخاصة بك مع Rocket WP: إنها تتعامل مع الرفع الثقيل لك. بالإضافة إلى ذلك ، مع ضمان استرداد الأموال لمدة 14 يومًا ، فأنت لا تتحمل أي مخاطر.