Przeczytaj roczny raport na temat luk w zabezpieczeniach WordPressa w 2021 r.

Opublikowany: 2022-01-27Jako użytkownik lub programista WordPress wiesz już, że jednym z największych wyzwań, z jakimi się zmagasz, jest pełne zabezpieczenie Twojej witryny przed lukami w zabezpieczeniach i groźbą złośliwych ataków.

W niepewnym świecie, w którym bezpieczeństwo witryny i Internetu jest stale atakowane, wszyscy właściciele witryn WordPress muszą traktować swoje protokoły bezpieczeństwa poważniej niż w przeszłości.

Dane opublikowane właśnie w naszym pierwszym raporcie na temat luk w zabezpieczeniach WordPress w 2021 r. nie tylko pokazują cały rok zgłoszonych luk w zabezpieczeniach WordPress w 2021 r., ale także ujawniają konkretne luki, które najczęściej wykorzystują hakerzy.

Na przykład, czy wiesz, że 97,1% wszystkich luk w WordPressie w 2021 roku było spowodowanych wtyczkami? Ważne jest, aby wiedzieć, czy prowadzenie bezpiecznej witryny WordPress ma dla Ciebie znaczenie.

W iThemes nie chcemy po prostu wskazywać problemów. Chcemy również dać Ci sprawdzone rozwiązania, które działają, aby Twoja witryna WordPress była w pełni bezpieczna przed lukami w zabezpieczeniach. Po zapoznaniu się z tymi danymi dowiesz się dokładnie, co zrobić, aby w pełni zabezpieczyć swoją witrynę WordPress.

Największy wynos w 2021 r.: Miej oko na swoje wtyczki WordPress

W 2021 roku aż 97,1% wszystkich luk WordPressa ujawnionych w zeszłym roku było spowodowanych problemami z wtyczkami. Dobrze to przeczytałeś.

Podatności 2021 według źródła

| Źródło podatności | Zgłoszona liczba | Procent całości (1 628) |

|---|---|---|

| Rdzeń WordPressa | 8 | 0,05% |

| Wtyczki | 1581 | 97,1% |

| Temat | 39 | 2,4% |

Ale najbardziej niepokojące jest to, że spośród 1581 luk w zabezpieczeniach wtyczek zgłoszonych w 2021 r. 23,2% z nich nie miało żadnej znanej poprawki. Oznacza to, że w miarę zbliżania się do 2022 r. i później musimy być jeszcze bardziej czujni na wtyczki, które pobieramy i używamy.

Na przykład, chociaż możesz otrzymać bezpłatną wtyczkę od nieznanego twórcy wtyczek, czy w pełni ufasz jej bezpieczeństwu? Jak pokazują dane, 29% zgłoszonych luk w zabezpieczeniach wtyczek nie zostało jeszcze załatanych przez ich twórców.

Status wtyczki w momencie ujawnienia

| Poziom zagrożenia | Zgłoszona liczba | Procent całości (1 628) |

|---|---|---|

| Poprawione | 1156 | 71% |

| Brak znanej poprawki | 377 | 23,2% |

| Wtyczka zamknięta | 95 | 5,8% |

Jeśli to możliwe, trzymaj się zaufanych twórców wtyczek i nigdy nie używaj pustych wtyczek i motywów WordPress. I oczywiście aktualizuj swoje wtyczki i motywy za pomocą dostępnych poprawek, gdy tylko zostaną wydane.

Ale nawet jeśli to zrobisz, luki w zabezpieczeniach będą nadal wykorzystywane przez wykwalifikowanych hakerów i złośliwych napastników, zanim twórcy wtyczek będą mogli utworzyć łatki, które je naprawią.

Właśnie dlatego Twoja witryna WordPress wymaga solidnej ochrony bezpieczeństwa, o czym za chwilę porozmawiamy.

Na razie ważne jest, aby wiedzieć, że wtyczka iThemes Security Pro ma wbudowany skaner witryn, który łączy się z funkcją zarządzania wersjami, aby automatycznie skanować w poszukiwaniu znanych luk w zabezpieczeniach i automatycznie aktualizować wszelkie luki w zabezpieczeniach, dzięki czemu nie musisz się tak bardzo martwić o bezpieczeństwie Twojej witryny.

Ogromny wzrost zgłoszonych luk w zabezpieczeniach we wrześniu 2021 r.

Wrzesień był miesiącem, który wyróżniał się na tle pozostałych. W rzeczywistości we wrześniu odnotowano 20,5% wszystkich zgłoszonych luk w zabezpieczeniach, czyli łącznie 335. Z perspektywy, drugim co do wielkości miesiącem pod względem liczby luk w zabezpieczeniach był październik, w którym zgłoszono 173 luki. Lipiec nie był daleko w tyle, z 157 wystąpieniami.

Luki na pojedynczą wtyczkę/motyw/rdzeń według miesiąca (2021)

| Miesiąc | Wtyczki | Temat | Rdzeń |

|---|---|---|---|

| Styczeń | 19 | 0 | 0 |

| Luty | 42 | 2 | 0 |

| Marsz | 58 | 1 | 0 |

| Kwiecień | 67 | 1 | 2 |

| Móc | 37 | 5 | 2 |

| Czerwiec | 80 | 7 | 0 |

| Lipiec | 157 | 7 | 0 |

| Sierpień | 149 | 0 | 0 |

| Wrzesień | 335 | 3 | 1 |

| Październik | 173 | 1 | 0 |

| Listopad | 120 | 0 | 0 |

| Grudzień | 45 | 0 | 0 |

Chociaż z pewnością nie można stwierdzić, czy podobny wzór będzie się rozgrywał w miarę zbliżania się do 2022 roku, z pewnością są to ważne dane, na które warto zwrócić uwagę.

Podatności według poziomu zagrożenia według miesiąca (2021)

| Miesiąc | Krytyczny | Wysoki | Średni | Niski |

|---|---|---|---|---|

| Styczeń | 5 | 3 | 11 | 1 |

| Luty | 25 | 10 | 0 | 21 |

| Marsz | 16 | 19 | 35 | 0 |

| Kwiecień | 25 | 27 | 37 | 1 |

| Móc | 4 | 18 | 32 | 3 |

| Czerwiec | 7 | 18 | 64 | 1 |

| Lipiec | 8 | 65 | 120 | 9 |

| Sierpień | 11 | 135 | 56 | 37 |

| Wrzesień | 19 | 174 | 156 | 38 |

| Październik | 8 | 73 | 75 | 62 |

| Listopad | 9 | 46 | 53 | 22 |

| Grudzień | 0 | 30 | 18 | 9 |

Cross-Site Scripting jako najczęstsza luka w zabezpieczeniach wtyczki

Cross-site scripting (XSS) to rodzaj luki w zabezpieczeniach witryn internetowych, która występuje w wielu aplikacjach WordPress, takich jak wtyczki i motywy.

Te ataki XSS umożliwiają atakującym wstrzykiwanie skryptów po stronie klienta do stron internetowych WordPress oglądanych przez innych użytkowników. Atakujący może wykorzystać lukę cross-site scripting do ominięcia kontroli dostępu i uzyskania pełnego dostępu do zaplecza witryny.

Skrypty cross-site przeprowadzone na stronach WordPressa w 2021 r. stanowiły 54,4% wszystkich podatności WordPressa. W sumie było to 885 luk w zabezpieczeniach.

| Poziom zagrożenia | Zgłoszona liczba | Procent całości (1 628) |

|---|---|---|

| Skrypty między witrynami (CSS) | 885 | 54,4% |

| Żądanie fałszerstwa między witrynami (CSFR) | 167 | 10,2% |

| Wstrzyknięcia SQL | 152 | 9,3% |

| Obejścia | 68 | 4,2% |

| Luki RCE | 20 | 1,2% |

| Luki w PHP | 19 | 1,2% |

| Ujawnienia Var | 19 | 1,2% |

| REST API | 11 | 0,7% |

| Ujawnianie informacji wrażliwych | 6 | 0,4% |

| Wszyscy inni | 281 | 17,3% |

Jak widać, cross-site scripting jest głównym problemem bezpieczeństwa dla wszystkich właścicieli witryn WordPress. Ale obawy o luki nie kończą się na tym.

Kolejne 10,2% lub 167 luk w zabezpieczeniach pochodziło z żądań fałszerstwa między witrynami (CSFR).

Fałszowanie żądań między witrynami, znane również jako atak jednym kliknięciem lub jazda sesyjna, to rodzaj złośliwego exploita witryny internetowej, w której przesyłane są nieautoryzowane polecenia od użytkownika, któremu ufa aplikacja internetowa.

Nie trzeba długo czekać, aby zobaczyć, że bez odpowiednich protokołów bezpieczeństwa WordPress Twoja witryna WordPress jest szeroko otwarta na wszelkiego rodzaju ataki między witrynami.

Ale to nie jedyne rodzaje luk, którymi powinieneś się martwić. Poza nimi istnieje siedem różnych rodzajów luk, które zostały zgłoszone w 2021 roku.

I nie odrzucaj 281 lub 17,3% zgłoszonych luk w zabezpieczeniach, które są oznaczone w raporcie jako „Inne”.

Często tego typu ataki nie są jeszcze rozumiane przez twórców motywów i wtyczek i wymagają potężnej wtyczki zabezpieczającej WordPress, aby zapobiec uszkodzeniu lub zhakowaniu Twojej witryny.

Poziomy podatności na zagrożenia w 2021 r.

| Poziom zagrożenia | Zgłoszona liczba | Procent całości (1 628) |

|---|---|---|

| Krytyczny | 137 | 8,4% |

| Wysoki | 630 | 38,7% |

| Średni | 678 | 41,6% |

| Niski | 183 | 11,2% |

Luki w rdzeniu i motywie WordPress

Jako właściciel witryny WordPress prawdopodobnie już wiesz, jak ważne jest ciągłe aktualizowanie wtyczek, aby uniknąć potencjalnych ataków.

W końcu zdecydowana większość luk jest wykorzystywana za pośrednictwem wtyczek.

Ale, jak wskazują liczby z 2021 r., wtyczki nie są miejscem, w którym zaczynają się i kończą twoje protokoły bezpieczeństwa. Nawet jeśli jesteś w 100% czujny w stosunku do używanych wtyczek i aktualizujesz je, Twoja witryna może nadal być wykorzystywana przez luki w motywie.

Można go również wykorzystać za pomocą podstawowego oprogramowania WordPress. W zeszłym roku zaobserwowaliśmy łącznie 47 luk, które zostały wykorzystane przez rdzeń WordPressa i różne motywy. Liczba ta stanowi około 2,5% wszystkich luk bezpieczeństwa WordPress w 2021 roku.

I chociaż może to wydawać się niewiele, wystarczy jedna wykorzystana luka w witrynie, aby całkowicie zrujnować reputację Twojej witryny i firmy.

Oczywiście pierwszym rozwiązaniem jest stałe aktualizowanie i aktualizowanie rdzenia WordPressa i motywu. Ale jak powiedzieliśmy w odniesieniu do wtyczek, pomaga to tylko rozwiązać znane wcześniej luki w zabezpieczeniach.

W przypadku nowych, musisz uruchomić oprogramowanie zabezpieczające, które wie, jak wykrywać złośliwe ataki w czasie rzeczywistym.

Upewnij się, że w 2022 r. skupisz się na bezpieczeństwie witryny

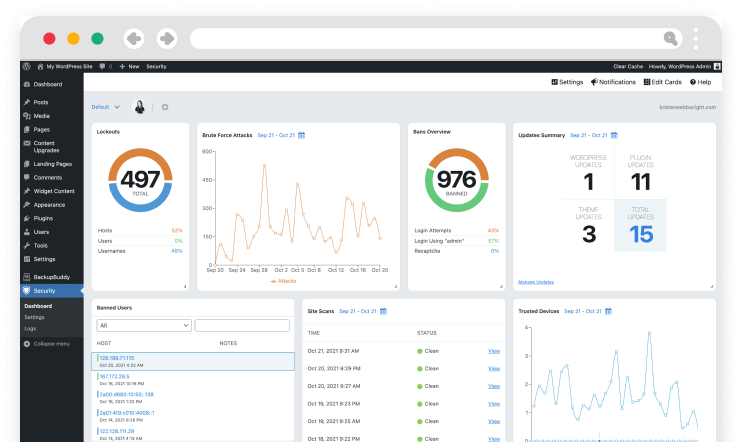

W tym miejscu wkracza wtyczka iThemes Security Pro, aby zapewnić bezpieczeństwo witryny WordPress. Dzięki naszemu łatwemu w użyciu, prostemu rozwiązaniu zabezpieczającemu WordPress od razu będziesz mógł lepiej spać w nocy, wiedząc, że Twoja witryna jest w pełni chroniona przed hakerami i złośliwymi atakami.

Pierwszym krokiem jest zrozumienie bombardowania zagrożeniami bezpieczeństwa Twojej witryny. Następnie nadszedł czas, aby uzyskać iThemes Security Pro i poważnie podejść do protokołu bezpieczeństwa witryny WordPress.

Dzięki wbudowanemu skanerowi witryny WordPress do skanowania w poszukiwaniu znanych luk w zabezpieczeniach WordPress, w połączeniu z warstwami ochrony strony logowania, takimi jak ochrona przed brutalną siłą, a także wykrywaniem zmian plików i logowaniem użytkowników, Twoja witryna ma silną ochronę przed włamaniami i naruszeniami bezpieczeństwa .

Najlepsza wtyczka bezpieczeństwa WordPress do Bezpieczne & Chronić WordPress

Stworzony przez ekspertów ds. bezpieczeństwa WordPress od 2014 roku

WordPress obsługuje obecnie ponad 40% wszystkich stron internetowych, więc stał się łatwym celem dla hakerów o złych zamiarach. iThemes Security Pro eliminuje zgadywanie z zabezpieczeń WordPress, aby ułatwić zabezpieczenie i ochronę witryny WordPress.