WordPressの脆弱性レポート:2021年12月、パート3

公開: 2021-12-16脆弱なプラグインとテーマは、WordPressWebサイトがハッキングされる最大の理由です。 WPScanを利用した毎週のWordPress脆弱性レポートでは、最近のWordPressプラグイン、テーマ、コアの脆弱性、および脆弱なプラグインまたはテーマの1つをWebサイトで実行した場合の対処方法について説明しています。

各脆弱性の重大度は、低、中、高、または重大です。 脆弱性の責任ある開示と報告は、WordPressコミュニティを安全に保つための不可欠な部分です。 このレポートの新機能:脆弱性は、開示日ではなく、アクティブなインストールの数の順にリストされるようになりました。

この投稿を友達と共有して、WordPressをより安全に伝えてください。

WordPressニュース

一年で最も忙しいオンラインショッピングの時期が本格化しているため、サイバー犯罪者は「地球をハックする」試みで忙しくしています。 Wordfenceは最近、わずか36時間で160万のWordPressサイトを標的とした大規模な攻撃の波を報告しました。

最後に、BleepingComputerは最近、ハッカーがスキマーコードをランダムなプラグインにインストールしていることを報告しました。 eコマースサイトのセキュリティを強化するには、すべての管理者ユーザーに2要素認証を要求し、信頼できるデバイスをアクティブ化し、ファイルの変更を検出し、WordPressのセキュリティログを定期的に読み取って確認することをお勧めします。

WordPressコアの脆弱性

WordPressコアの最新バージョンは5.8.2です。 ベストプラクティスとして、常に最新バージョンのWordPressコアを実行してください。

WordPressプラグインの脆弱性

このセクションでは、最新のWordPressプラグインの脆弱性が公開されています。 各プラグインのリストには、脆弱性の種類、パッチが適用されている場合のバージョン番号、および重大度の評価が含まれています。

1.Elementor

プラグイン: Elementor

脆弱性:DOMクロスサイトスクリプティング

アクティブインストール:500万以上

バージョンでパッチが適用されました:3.4.8

重大度スコア:高

2. UpdraftPlus

プラグイン: UpdraftPlus

脆弱性:反映されたクロスサイトスクリプティング

アクティブインストール:300万以上

バージョンのパッチ:1.16.66

重大度スコア:高

3.WooCommercePDFの請求書と梱包票

プラグイン: WooCommercePDF請求書とパッキングスリップ

脆弱性:反映されたクロスサイトスクリプティング

アクティブインストール:300,000以上

バージョンでパッチが適用されました:2.10.5

重大度スコア:高

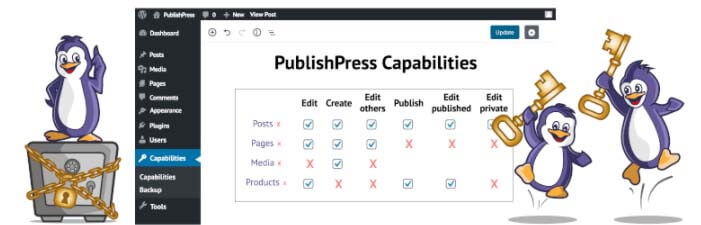

4.PublishPressの機能

プラグイン: PublishPress機能

脆弱性:認証されていない任意のオプションがブログの侵害に更新

アクティブインストール:100,000以上

バージョンでパッチが適用されました:2.3.1

重大度スコア:クリティカル

プラグイン: PublishPress Capabilities Pro

脆弱性:認証されていない任意のオプションがブログの侵害に更新

バージョンでパッチが適用されました:2.3.1

重大度スコア:クリティカル

5.おしゃべり無料

プラグイン: Chaty Free

脆弱性:反映されたクロスサイトスクリプティング

アクティブインストール:100,000以上

バージョンのパッチ:2.8.3

重大度スコア:高

プラグイン: Chaty Pro

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.8.2

重大度スコア:高

6.Elementor用のPowerPackアドオン

プラグイン: Elementor用のPowerPackアドオン

脆弱性:反映されたクロスサイトスクリプティング

アクティブインストール:60,000以上

バージョンのパッチ:2.6.2

重大度スコア:高

7.予約カレンダー

プラグイン:予約カレンダー

脆弱性:反映されたクロスサイトスクリプティング

アクティブインストール:60,000以上

バージョンでパッチが適用されました:8.9.2

重大度スコア:高

8.10Webソーシャル写真フィード

プラグイン: 10Webソーシャル写真フィード

脆弱性:リフレクトクロスサイトスクリプティング(XSS)

アクティブインストール:60,000以上

バージョンでパッチが適用されました:1.4.29

重大度スコア:高

9.サイトレビュー

プラグイン:サイトレビュー

脆弱性:認証されていない保存されたクロスサイトスクリプティング

アクティブインストール:40,000以上

バージョンのパッチ:5.17.3

重大度スコア:高

10.スピードブースターパック

プラグイン:スピードブースターパック

脆弱性:Admin+SQLインジェクション

アクティブインストール:30,000以上

バージョンでパッチが適用されました:4.3.3.1

重大度スコア:中

11.WooCommerceのマルチベンダーマーケットプレイスソリューション

プラグイン: WooCommerceのマルチベンダーマーケットプレイスソリューション

脆弱性:認証されていないAJAX呼び出し

アクティブインストール:10,000以上

バージョンでパッチが適用されました:3.8.4

重大度スコア:高

12.モーダルウィンドウ

プラグイン:モーダルウィンドウ

脆弱性:CSRFを介してRCEにつながるRFI

アクティブインストール:10,000以上

バージョンでパッチが適用されました:5.2.2

重大度スコア:高

13.WPコーダー

プラグイン: WPコーダー

脆弱性:CSRFを介してRCEにつながるRFI

アクティブインストール:10,000以上

バージョンでパッチが適用されました:2.5.2

重大度スコア:高

14. RegistrationMagic

プラグイン: RegistrationMagic

脆弱性:Admin+SQLインジェクション

アクティブインストール:10,000以上

バージョンのパッチ:5.0.1.6

重大度スコア:中

プラグイン: RegistrationMagic

脆弱性:認証バイパス

アクティブインストール:10,000以上

バージョンのパッチ:5.0.1.8

重大度スコア:クリティカル

15.イベントが簡単に

プラグイン:イベントが簡単に

脆弱性:サブスクライバー+SQLインジェクション

アクティブインストール:6,000以上

バージョンでパッチが適用されました:2.2.36

重大度スコア:高

16.ボタンジェネレータ

プラグイン:ボタンジェネレータ

脆弱性:CSRFを介してRCEにつながるRFI

アクティブインストール:5,000以上

バージョンのパッチ:2.3.3

重大度スコア:高

17.タブ–アコーディオン、FAQ

プラグイン:タブ–アコーディオン、FAQ

脆弱性:認証されていないAJAX呼び出し

アクティブインストール:2000+

バージョンでパッチが適用されます:1.3.2

重大度スコア:クリティカル

18.星の評価

プラグイン:星の評価

脆弱性:コメントサービス拒否

アクティブインストール:800以上

バージョンでパッチが適用されました:3.5.1

重大度スコア:中

19. WPcalc

プラグイン: WPcalc

脆弱性:認証されたSQLインジェクション

バージョンにパッチが適用されています:既知の修正はありません–プラグインは閉じられています

重大度スコア:中

脆弱なプラグインやテーマからWordPressウェブサイトを保護する方法

このレポートからわかるように、多くの新しいWordPressプラグインとテーマの脆弱性が毎週公開されています。 報告されたすべての脆弱性の開示を把握するのは難しい場合があるため、iThemes Security Proプラグインを使用すると、既知の脆弱性を持つテーマ、プラグイン、またはWordPressコアバージョンがサイトで実行されていないことを簡単に確認できます。

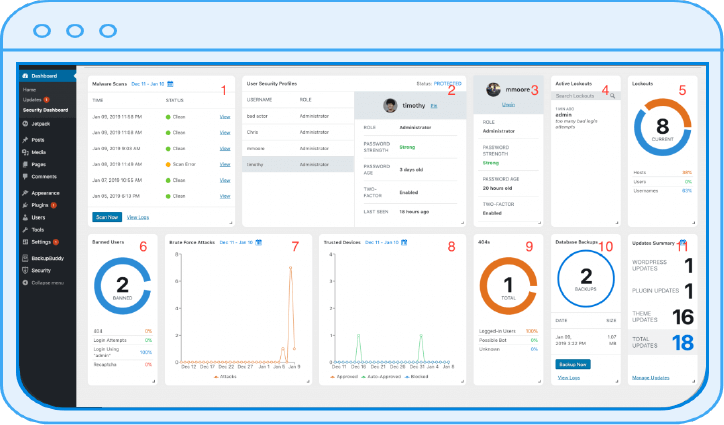

1. iThemesSecurityProプラグインをインストールします

iThemes Security Proプラグインは、Webサイトがハッキングされる最も一般的な方法に対してWordPressサイトを強化します。 1つの使いやすいプラグインでサイトを保護する30以上の方法があります。

2.サイトスキャンを有効にして、既知の脆弱性をチェックします

iThemes Security Proのバージョン管理機能は、サイトスキャンと統合してサイトを保護します。 脆弱なテーマ、プラグイン、WordPressコアバージョンは自動的に更新されます。

3.ファイル変更検出をアクティブにします

セキュリティ違反をすばやく発見するための鍵は、Webサイト上のファイルの変更を監視することです。 iThemes Security Proのファイル変更検出機能は、Webサイトのファイルをスキャンし、Webサイトで変更が発生したときに警告を発します。

24時間年中無休のWebサイトセキュリティ監視でiThemesSecurityProを入手

WordPressセキュリティプラグインであるiThemesSecurityProは、一般的なWordPressセキュリティの脆弱性からWebサイトを保護および保護するための50以上の方法を提供します。 WordPress、2要素認証、ブルートフォース保護、強力なパスワードの適用などを使用すると、Webサイトにセキュリティの層を追加できます。