サイトのマルウェアとバックドアをスキャンする方法 - MalCare

公開: 2023-04-07バックドアは、WordPress サイトがハッキングされる一般的な原因であり、Web サイトのセキュリティに大混乱をもたらす可能性があります。 バックドアは基本的に、他のすべての脆弱性を修正したとしても、ハッカーがサイトへのアクセスを許可するために作成する秘密の入口です。 それらを検出するのは信じられないほど難しい場合がありますが、それらが引き起こす可能性のある損害は現実のものです。

バックドアがサイトで引き起こす可能性のある問題のほんの一部を次に示します。

- サイトのコンテンツとユーザー データへの不正アクセス

- 悪意のあるスクリプトとコードのインストール

- あなたの知らないうちにあなたのサイトにスパムリンクや広告が追加されている

- サイトのトラフィックを悪意のあるサイトにリダイレクトする

- マルウェアが Web サイトに与える損害を過小評価しないでください。 オンラインでの評判に深刻な損害を与え、検索エンジンのランキングに影響を与え、ビジネスの収益を損なう可能性があります。

ただし、サイトをバックドアから保護するのに、セキュリティの専門家である必要はありません。 隠れた脅威をスキャンし、今後の攻撃からサイトを保護する方法について説明します。 私のアドバイスは、ハッキングされた WordPress サイトを扱った実際の経験に基づいていると信じてください。

したがって、サイトのセキュリティを制御する準備ができている場合は、このまま読み進めて、WordPress サイトからバックドアを特定して排除する方法を見つけてください. 一緒に、私たちはあなたのウェブサイトが安全で安全であることを確認します.

MalCare を使用して、WordPress サイトのバックドア感染をスキャンします。 MalCare は、他のスキャナーが見逃す複数のバックドアを含め、サイト ファイルとデータベースに隠されたマルウェアを数分で検出します。 バックドアが見つかったら、MalCare のワンクリック クリーナーで簡単に削除できます。

WordPress サイトをこのような攻撃から保護するには、WordPress セキュリティ プラグインを使用してバックドアを定期的にスキャンすることが不可欠です。 この記事では、バックドアとは何か、なぜ危険なのか、バックドア スキャナーが重大な被害をもたらす前にバックドアを検出して削除する方法について説明します。 また、バックドア スキャナーを選択する際のヒントと、バックドアを段階的にスキャンする方法についても説明します。

WordPress バックドアとは何ですか?

WordPress バックドアは、ハッカーが検出されずに不正アクセスを取得できるようにすることを目的として、サイトに追加されるコードです。 バックドアを使用して、ログイン画面をバイパスしたり、新しい管理者アカウントを作成したり、機密データを盗んだり、Web サイト全体を乗っ取ったりすることさえできます。

明らかな損害を与えるように設計された他のタイプのマルウェアとは異なり、バックドアはそれ自体では何もしない可能性があります。 代わりに、ハッカーがいつでも痕跡を残さずにサイトにアクセスできるようにするだけです。

バックドアの検出と削除は困難です。 他のすべてのマルウェアが削除されたとしても、バックドアが残っている可能性があり、ハッカーがサイトにアクセスし続け、さらなる被害を引き起こす可能性があります. あるブロガーは、Web サイトの読み込みが遅く、不審なサイトにリダイレクトされることがあることに気付きました。 MalCare でサイトをスキャンしたところ、サイトに複数のバックドアが発見されました。

バックドアは脆弱性とは別物であることに注意してください。 アップデートでプラグインやテーマの脆弱性を解決しても、バックドアはそのまま残り、ハッカーは引き続きサイトにアクセスできます。 これが、バックドアを特定して除去するために定期的なスキャンが重要である理由です。

別のケースでは、Web サイトの管理者が、WordPress サイトで、新しいユーザーの登録やサイトのコンテンツの変更など、通常とは異なるアクティビティが行われていることに気付きました。 バックドア スキャナーを実行した後、ハッカーによってインストールされた複数のバックドアが発見されました。 ハッカーは、いくつかのバックドアが発見されて削除された場合に備えて、多くのバックドアを追加し、サイトへの複数のエントリ ポイントを提供します。

WordPress でバックドアを見つける方法

WordPress のバックドア ハッキングを見つけるには、ディープ スキャン、オンライン スキャン、手動スキャンなど、さまざまな方法を使用できます。

1.ディープスキャナーの使用

ディープ スキャナーは、WordPress サイトをスキャンしてマルウェアや脆弱性 (WordPress のバックドアなど) を検出するツールです。 サイトのコードを分析し、疑わしいコードや悪意のあるコードにフラグを立てることで機能します。

MalCare は、WordPress の最も効果的なディープ スキャナーです。 MalCare を使用すると、サイトをスキャンしてバックドアやその他の種類のマルウェアをわずか数分で見つけることができます。 MalCare のディープ スキャナーは、最も巧妙なバックドアも検出できるように設計されているため、サイトが安全であるという安心感が得られます。

1. MalCare プラグインをインストールするには、WordPress ダッシュボードにログインし、[プラグイン] > [新規追加] に移動します。 「MalCare」を検索し、プラグインをインストールします。 次に、それを有効にし、画面の指示に従ってサイトを MalCare に接続します。

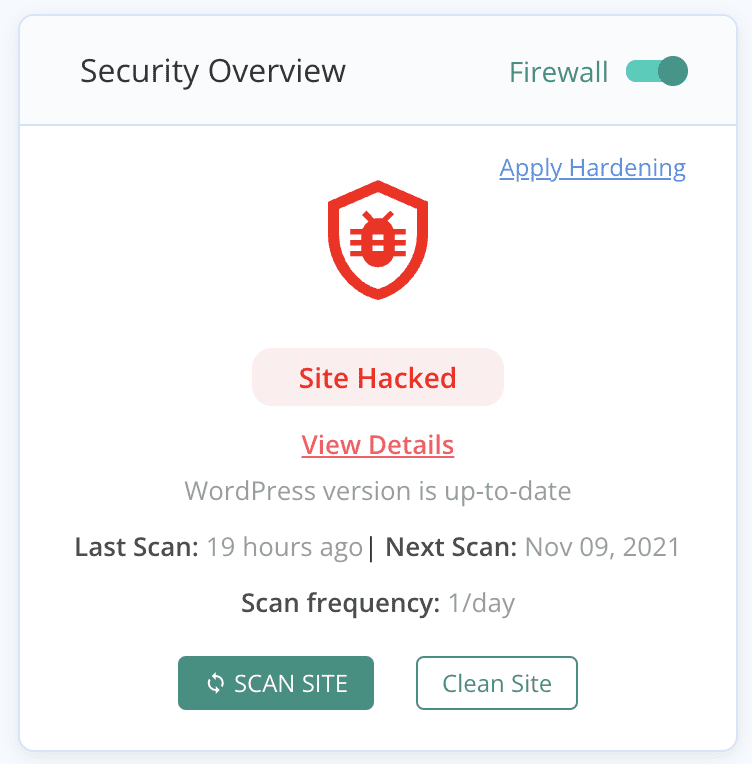

2. サイトを MalCare に接続したら、バックドアやその他の種類のマルウェアのスキャンを実行できます。 MalCare のディープ スキャナーは、サイトのコードを徹底的に分析します。

3. スキャンが完了すると、マルウェアが検出されたかどうかを示すレポートが MalCare から提供されます。 アカウントをアップグレードして結果を確認し、バックドアやその他のセキュリティ上の脅威を取り除くための措置を講じてください。

2. オンライン スキャナーの使用

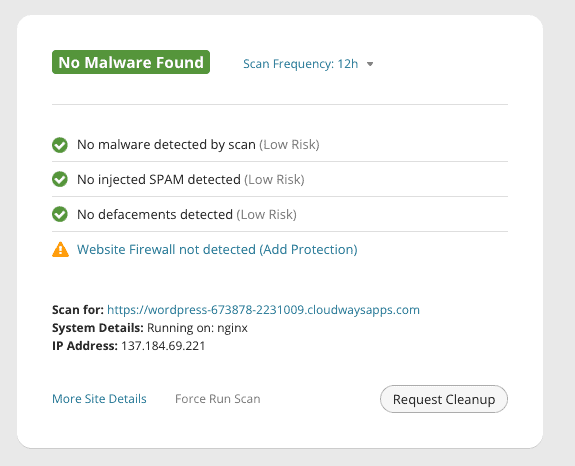

オンライン スキャナーだけに頼るのではなく、MalCare のような完全な WordPress バックドア スキャナーを使用することを強くお勧めします。 Web サイトのコードに深く埋め込まれている重要なバックドアを、オンライン スキャナーが見逃すケースを数多く見てきました。

多くの場合、オンライン スキャナーはWeb サイトの表面をこするだけで、マルウェアの明らかな兆候をチェックするだけです。 検出を回避するように設計された、より高度な攻撃を検出できない可能性があります。

さらに、ウェブサイトの健全性を証明すると、誤った安心感を与える可能性があります。 セキュリティは継続的なプロセスであり、新しい脅威はいつでも出現する可能性があることを覚えておくことが重要です。

オンライン スキャナーは、潜在的なセキュリティの問題を特定するための出発点として役立つ場合があります。 これらは、より大きなセキュリティ戦略においても有用なツールです。 ただし、MalCare のようなより包括的な WordPress バックドア スキャナーを使用して、サイトを完全に保護することを強くお勧めします。 あなたの Web サイトのセキュリティは非常に重要であり、偶然に任せるわけにはいきません。今日、それを保護するために必要な措置を講じてください。

3.手動スキャン

手動スキャンでは、サイトのコードを 1 行ずつ確認して、疑わしいアクティビティや悪意のあるアクティビティを特定します。 これは時間のかかるプロセスになる可能性があり、WordPress とコーディングについて十分に理解している必要があります。

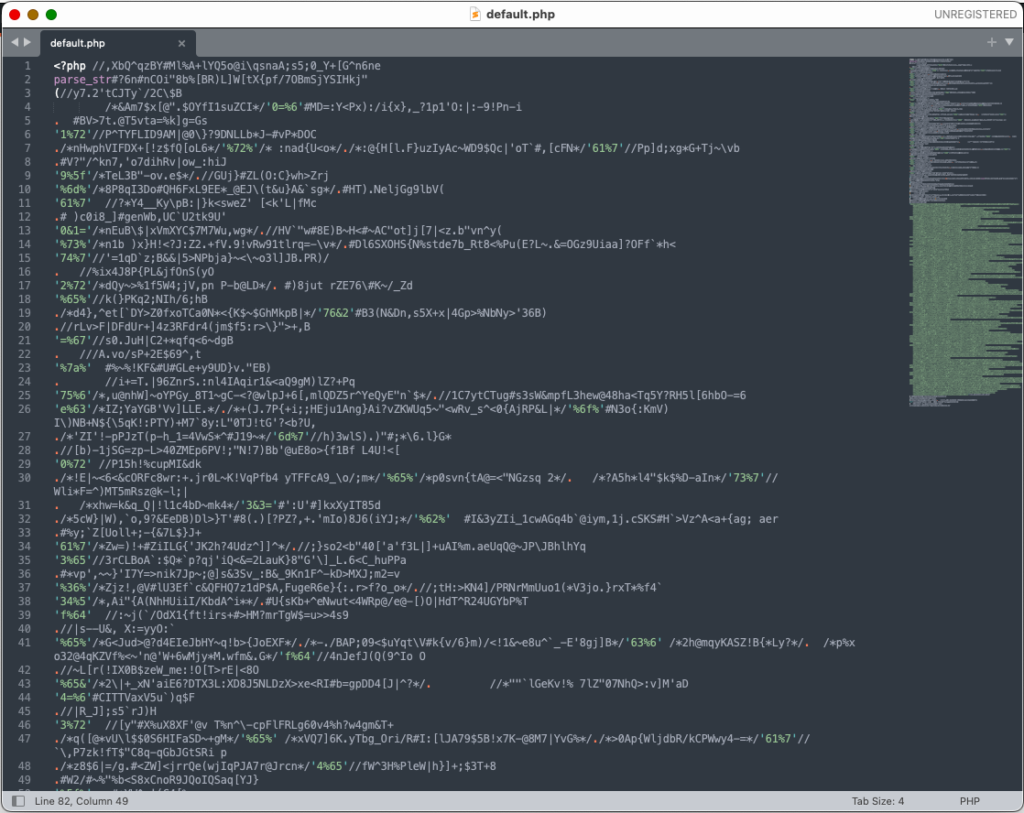

手動スキャンに慣れている場合は、FileZilla やテキスト エディターなどのツールを使用して、サイトのコードを確認できます。 WordPress バックドアの存在を示す可能性のある、なじみのないコードやアクティビティを探します。

以下に、何を探すべきかの例をいくつか示します。

- サイトのディレクトリに追加された PHP ファイルで、攻撃者が任意のコードを実行して機密情報にアクセスできるようにします。

- サイトに WordPress バックドアを作成する悪意のあるコードを含むように変更されたプラグインまたはテーマ。

- 攻撃者にサイトへの管理アクセスを許可し、知らないうちに変更を加えて情報を盗むことができるようにするデータベース エントリ。

- 攻撃者がサイトのログイン画面をバイパスして、パスワードを必要とせずに管理領域にアクセスできるようにする隠しスクリプト。

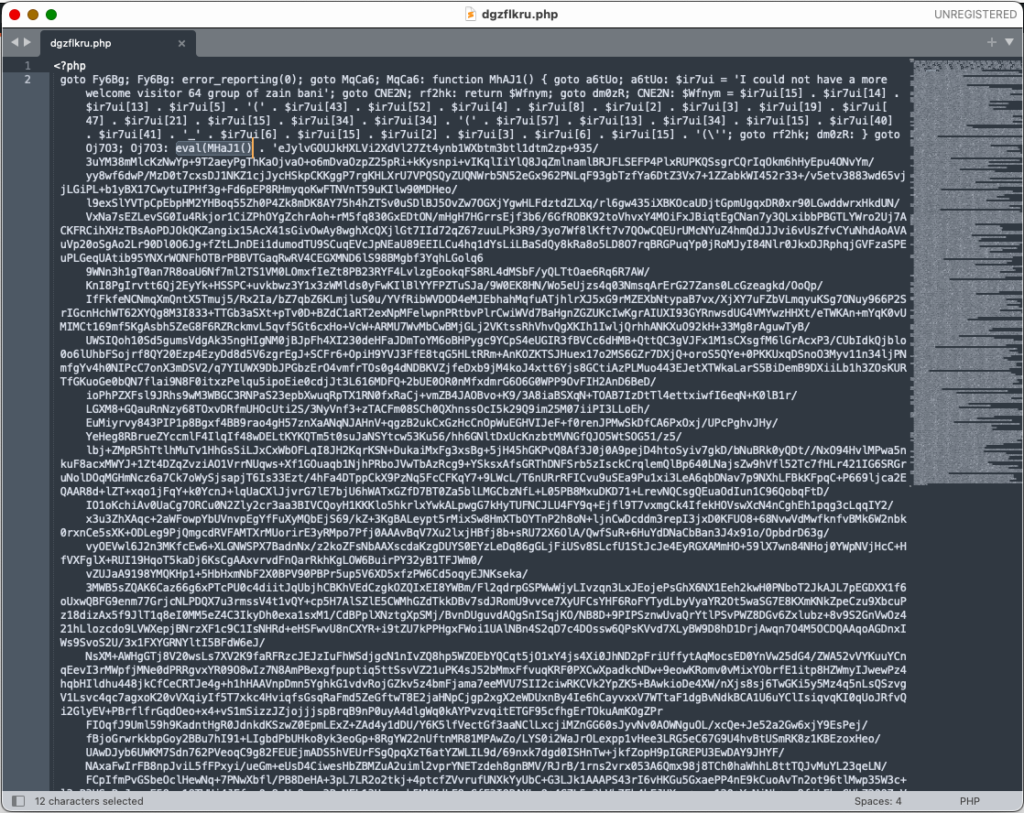

多くの場合、バックドアは検出を回避するために共通の機能で暗号化されています。 そのため、多くの場合、次のような関数を含む難読化されたコード (一連の判読不能な文字) を見つけることができます。

- 評価

- base64_decode

- gzinflate

- preg_replace

- str_rot13

これらの関数自体はマルウェアではありませんが、WordPress 開発者からマルウェアを隠すために使用されます。

これらは、WordPress サイトでバックドアがどのように見えるかのほんの一例です。 バックドアはさまざまな形をとる可能性があることを覚えておくことが重要です。

手動スキャンをお勧めしない理由

Web サイトのセキュリティ問題を検出する方法として手動スキャンを行うことは強くお勧めしません。 徹底的なアプローチのように見えるかもしれませんが、時間がかかり、エラーが発生しやすく、効果がない可能性があります。

手動スキャンの主な問題の 1 つは、探しているものがわかりにくいことです。 セキュリティの脅威は Web サイトのさまざまな場所に潜んでいる可能性があり、どこから始めればよいかが常に明確であるとは限りません。 これは時間と労力の無駄につながる可能性があり、重要なセキュリティ問題を見逃すリスクも高まります。

さらに、手動でスキャンするとエラーが発生しやすくなります。 最も経験豊富な Web サイト所有者でさえ、コード内の重要なセキュリティ問題を見逃す可能性があります。

WordPress のバックドア感染を防ぐ方法

WordPress サイトからバックドアを削除したら、Web サイトを保護し、今後の違反を防ぐための措置を講じることが重要です。 推奨されるアクションは次のとおりです。

- すべてのパスワードを変更する:管理者アカウント、ホスティング アカウント、FTP アカウント、データベース資格情報、およびその他のユーザー アカウントを含む、Web サイトに関連付けられているすべてのパスワードを変更します。 アカウントごとに強力で一意のパスワードを使用し、可能な場合は 2 要素認証を有効にします。

- WordPress コア、プラグイン、およびテーマを更新する: Web サイトで最新バージョンの WordPress、プラグイン、およびテーマが実行されていることを確認します。 これは、バックドアによって悪用された可能性のある脆弱性にパッチを適用し、将来の攻撃を防ぐのに役立ちます.

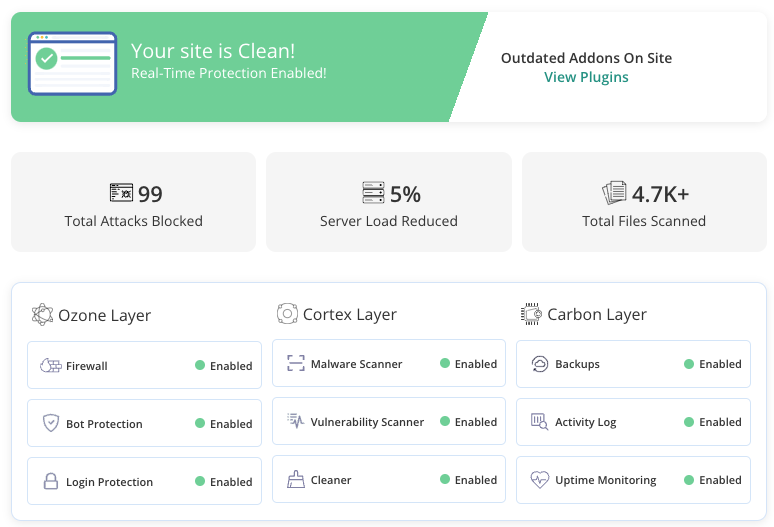

- セキュリティ プラグインをインストールする:セキュリティ プラグインを使用して Web サイトをスキャンし、残っているマルウェアや疑わしいコードを探します。 これにより、サイトに他のバックドアやセキュリティの脅威がないことが保証されます. また、今後の攻撃からサイトを保護します。

- 不審なアクティビティがないか Web サイトを監視する:不正なログイン試行や Web サイトのファイルの変更など、疑わしいアクティビティがないか Web サイトを監視します。 セキュリティ プラグインまたは監視サービスを使用して、潜在的なセキュリティの脅威を警告します。

- Web サイトを定期的にバックアップする: Web サイトのファイルとデータベースを定期的にバックアップして、セキュリティ違反やデータ損失が発生した場合に Web サイトをすばやく復元できるようにします。

- しばらく更新されていない未使用のプラグインを削除する:未使用のプラグインは、Web サイトで積極的に使用されていなくても、セキュリティ リスクを引き起こす可能性があります。 ハッカーは、古いプラグインの脆弱性を悪用して、サイトにアクセスすることができます.

これらの手順を実行し、セキュリティ チェックリストを順守することで、将来のセキュリティ違反を防ぎ、Web サイトの長期的なセキュリティを確保することができます。

なぜハッカーはバックドアをインストールするのですか?

バックドアとは、通常の認証およびセキュリティ メカニズムをバイパスする、コンピューター システムまたはネットワークへの秘密のエントリ ポイントを作成するプログラムまたはコードです。 WordPress サイトのコンテキストでは、通常、脆弱なプラグイン、テーマ、または WordPress コア自体を介して、サイトのコードベースにバックドアが挿入されます。 バックドアは、脆弱なパスワード、古いソフトウェア、安全でないホスティング環境など、Web サイトのセキュリティの脆弱性を悪用して挿入される可能性があります。

WordPress バックドアがインストールされると、任意のコードの実行、機密データへのアクセス、さらには Web サイト全体の制御に使用される可能性があります。 バックドアは隠され、検出を回避するように設計されているため、検出が困難な場合があります。 たとえば、バックドアは難読化や暗号化を使用して、セキュリティ ツールによる検出を困難にする場合があります。

攻撃者は、ユーザー データを盗んだり、マルウェアやスパム リンクを挿入したり、Web サイトを使用して他の Web サイトやシステムにさらなる攻撃を仕掛けたりするなど、さまざまな目的でバックドアを使用できます。 バックドアを使用して、侵害されたシステムへのアクセスを維持することもできます。これは、アクセスを取得するために使用された元の脆弱性にパッチが適用されている場合でも同様です。

最終的なポイント

WordPress バックドア スキャナーは、WordPress Web サイトに対するバックドア攻撃を検出して防止するための重要なツールです。 Web サイトのバックドアを定期的にスキャンすることで、Web サイトのセキュリティを危険にさらす可能性のある悪意のあるコードを特定して削除できます。 Web サイトのソフトウェアとプラグインを最新の状態に保ち、強力なパスワードを使用し、機密情報へのアクセスを制限して、Web サイトのセキュリティをさらに強化することを忘れないでください。 潜在的な脅威から Web サイトを保護するために、警戒を怠らず、積極的な対策を講じてください。

よくある質問

WordPress バックドアとは何ですか?

WordPress のバックドアは、Web サイトに挿入される悪意のあるプログラムまたはコードであり、通常の認証またはセキュリティ対策を回避して、不正なアクセスまたは制御を可能にします。

バックドアを検出できますか?

バックドアは隠され、検出を回避するように設計されているため、検出が困難な場合があります。 ただし、Web サイトの所有者は、セキュリティ ツールを使用して Web サイトの脆弱性やマルウェアをスキャンし、疑わしいアクティビティがないか Web サイトを監視して、インストールされている可能性のあるバックドアを検出できます。

WordPress のバックドア ハッキングの例とは?

バックドアの例としては、2014 年に発見された CryptoPHP バックドアがあり、人気のある WordPress テーマとプラグインの海賊版に埋め込まれていました。 バックドアにより、攻撃者は感染した Web サイトを制御し、それを使用してさらに攻撃を仕掛けることができました。

バックドアの目的は何ですか?

バックドアの目的は、コンピュータ システムまたはネットワークへの不正なアクセスまたは制御を提供することです。 攻撃者は、バックドアを使用して機密データを盗んだり、マルウェアやスパム リンクを挿入したり、感染したシステムを使用して他のシステムにさらなる攻撃を仕掛けたりすることができます。 バックドアを使用して、侵害されたシステムへのアクセスを維持することもできます。これは、アクセスを取得するために使用された元の脆弱性にパッチが適用されている場合でも同様です。

WordPress サイトのバックドアはどこにありますか?

バックドアは、WordPress サイトのどこにでも存在する可能性があります。コア ファイルとフォルダー、プラグイン ファイルとフォルダー、テーマ ファイルとフォルダー、さらにはデータベースです。 通常、それらは非表示にされ、正当なファイルのように見えます。

WordPress のバックドア コードをスキャンする方法

WordPress のバックドア コードをスキャンする最善の方法は、サイトに MalCare をインストールし、スキャン用に設定することです。 MalCare は、サイトで見つかったマルウェアについて警告します。

WordPress プラグインにバックドアがあるかどうかを確認する方法は?

一般的に、評判の良い発行元の優れたプラグインにはバックドアがありません。 これは通常、詐欺サイトからの無効化されたプレミアム プラグインの問題です。 インストールしたプラグインにバックドアがある疑いがある場合は、MalCare を使用してマルウェアをスキャンします。

ハッキングされた WordPress サイトでバックドアを見つけて修正する方法は?

MalCare を使用して、WordPress サイトのバックドアを見つけることができます。 MalCare は、サイト上のすべてのファイルとフォルダー、および適切な測定のためにデータベースをスキャンします。 最も小さく、最もよく隠されているマルウェアを探し出すことができます。