ウェブサイトのセキュリティ: 2024 年にサイトを安全に保護する方法

公開: 2024-03-22WordPress を最大限に活用する場合、無視されがちな側面が 1 つあります。それはセキュリティです。 実店舗のロックを解除したまま一晩放置することはありませんし、Web サイトを保護しないまま放置するリスクも避けるべきです。

サイバー脅威は、個人、中小企業、グローバル企業を問わず、常に存在する深刻な問題です。

マルウェア、データ侵害、その他の形態のサイバー犯罪は年々急増しています。 ある調査によると、サイバー攻撃は 2022 年に 38% 増加しました。そして、その傾向は逆転する兆しがありません。

サイバー脅威から身を守るには、まず自分が何に立ち向かっているのかを知る必要があります。 この投稿では、防御策の基本から、プロセスを自動化する Jetpack Security などのサービスまで、ハードワークを保護するために必要なすべてを取り上げています。

Web サイトのセキュリティが重要な理由

朝起きて悪夢のような光景を目にしたことを想像してみてください。誰かがあなたのサイトに侵入したのです。

おそらく、ひどく改ざんされ、スパムまたはマルウェアが大量に注入された可能性があります。 おそらく、完全になくなって、裸のサーバーと、以前あった場所を示す空白のページが残っているだけかもしれません。

Web サイトが実際に何であるかによって結果は変わりません。Web サイトは、あなたの生計、収入源、またはあなたが心血を注いで実現した情熱のあるプロジェクトです。

多数の視聴者がいる場合、その個人情報が危険にさらされたり、コンピューターがマルウェアに感染したり、その理由さえ分からない可能性があります。

経営者にとってはさらに深刻です。 違反はブランドイメージに壊滅的な影響を与え、販売を完全に停止し、あなたに対する視聴者の信頼とあなたが持っていた将来の見通しを台無しにする可能性があり、さらにはあなたに対して訴訟や法的措置が取られる可能性があります。

残念ながら、ほとんどの人は自分にはそんなことは起こらないと信じており、ウェブサイトを保存する行動を起こしません。 しかし真実は、サイバー攻撃の大部分は標的ではないということです。 これらは、Web 上を席巻し、セキュリティに弱点のある Web サイトを探すボットから来ています。

ある調査によると、すべての e コマース サイバー攻撃の 57% がボットによって引き起こされていることがわかりました。 そして、サイバー脅威が進化するにつれて、その数は常に増加しています。 データ侵害の被害額は平均 948 万ドルですが、機密データを保存している場合、何もしないわけにはいきません。

これらの脅威がどのように機能するかを理解し、独自の対策を講じることで、起こり得る被害を軽減したり、問題の発生を防ぐことができます。

一般的な Web サイトのセキュリティ脅威

ランサムウェアからスパム、DDoS 攻撃まで、悪意のある者が Web サイトをターゲットにする方法はたくさんあります。

彼らの動機はさまざまです。ユーザーの資格情報を盗んだり、スパム サイトへの無料のバックリンクを取得したり、単に悪意から Web サイトをダウンさせたりしたい場合もあります。 重要なのは、彼らが使用する手法と、それらを阻止する方法を理解することです。

1. マルウェアとランサムウェア

マルウェア (有害なプログラムの集まりを総称する短い用語) は深刻な脅威です。 ウイルス、ワーム、トロイの木馬、スパイウェアなど、それらの多くはすでにご存じでしょう。 また、パーソナル コンピューターと同様に、Web サイトをホストし、データを保存するサーバーも保護する必要があります。

そうしないと、データが破損、削除、または漏洩する危険にさらされ、Web サイトがマルウェア拡散工場となり、数千人に影響を与える可能性があります。

特に厄介なタイプのマルウェアの 1 つは、ランサムウェアと呼ばれます。 これにより、Web サイトのファイルが暗号化され、解放と引き換えに金銭が要求されます。 数日以内に支払いがない場合、通常、データは削除されます。 そして残念なことに、多くの人がお金を払っています。 これは世界中で最も一般的なタイプのサイバー攻撃です (2022 年だけでもサイバー攻撃の 68%)。

マルウェアやランサムウェアはさまざまな方法で Web サイトに侵入し、感染する可能性がありますが、最も一般的なものは、脆弱なプラグイン、テーマ、古いソフトウェアを介したものです。

2. ブルートフォース攻撃

ブルート フォース攻撃は、ユーザーのパスワードを「推測」し、Web サイトへの不正アクセスを獲得するための非常に露骨で、多くの場合効果的な方法です。 このタイプのサイバー攻撃では、通常、ボットネット (自動化されたプログラム) を使用して、正しいパスワードが見つかるまで体系的にパスワードを入力、つまり「推測」します。

ハッカーがあなたの固有のパスワードを解読してサイトに侵入した瞬間、大混乱を引き起こし始める可能性があります。 データを盗んだり、Web サイトを改ざんしたり、ファイルを削除したり、管理者権限を使用してあなたをロックアウトして完全な制御を与えたりしても、ゲームは終わりです。

危険にさらされているのは管理者アカウントだけではありません。 低レベルのユーザー役割であっても、ハッカーが望むことを実行するのに十分な制御を与える可能性があります。 あるいは、エクスプロイトにより、ハッカーが管理者アカウントに「ピボット」して侵入できる可能性があります。

この種の攻撃は、脆弱なパスワード、デフォルトのパスワード、または簡単に推測できるパスワードを悪用することがよくあります。 十分な時間と適切な攻撃方法があれば、パスワードは、どんなに安全であっても、最終的には解読される可能性があります。

もちろん、ブルートフォース攻撃を防ぐセキュリティ対策を講じている場合は別ですが。 2 要素認証、ログイン試行の制限、全員に非常に強力なパスワードを使用させるなどの技術は、ハッカーを寄せ付けないようにするのに驚異的な効果を発揮します。

3. SQL インジェクション

SQL インジェクションは、長年にわたって WordPress のセキュリティに対する一般的な脅威となってきました。 このタイプの攻撃では、SQL データベースを使用する Web サイトからデータベース クエリを操作することができ、ハッカーが閲覧権限を持たない情報にアクセスできるようになります。 その後、必要に応じて挿入、更新、または削除を行うことができます。

ウェブサイトにお問い合わせフォームを設置することを検討してください。 ページまたはスクリプトが入力を適切にサニタイズしておらず、誰でもサイト上の入力を更新できる場合、ハッカーはデータベースに SQL を挿入するコードを送信する可能性があります。 結果? データ漏洩からデータ改ざん、あるいはデータベース全体の乗っ取りまで、あらゆるものに対応します。

SQL インジェクションを防ぐ最善の方法は、フォームやファイルのアップロードからの入力をサニタイズすることです。 ただし、ハッカーがこのベクトルを通じてアカウントを侵害する可能性がある場合でも、アクセス制御とユーザー管理の防御がこれらの攻撃の影響を軽減するのに役立ちます。

4. クロスサイトスクリプティング (XSS)

クロスサイト スクリプティング (XSS) は、継続的なサイバーセキュリティ上の懸念であり、Web サイト訪問者とサイト所有者の両方にとってリスクとなります。 XSS を使用すると、ハッカーは悪意のあるスクリプトを Web ページに直接埋め込むことができます。 スクリプトはクライアント側 (ブラウザ) の情報にアクセスできるだけでなく、その他の攻撃も実行できます。

これらのスクリプトは、ユーザー セッションをハイジャックしたり、機密情報やユーザー資格情報を盗んだり、Web サイトを改ざんしたりする可能性があります。

Web セキュリティの進歩にも関わらず、安全でないコーディング手法と入力検証の欠如が主な原因で、XSS の脆弱性は依然として残っています。

この種の攻撃から保護するには、適切なコーディング プラクティスを採用し、同様にそうするプラグインのみをインストールする必要があります。 コードの操作について心配したくないですか? すべてを自動的に処理してくれるセキュリティ プラグインをインストールできます。

5. 分散型サービス拒否 (DDoS)

よくあるマルウェアとは異なり、DDoS 攻撃は混乱を引き起こすために Web サイトに侵入する必要がないため、特に潜行的です。

リソースを持っている人なら誰でも、Web サイトに DDoS 攻撃を仕掛けることができ、偽のトラフィックの洪水でサーバーやネットワークを圧倒し、数ミリ秒でアクセス不能にすることができます。

DDoS 攻撃では、侵害されたデバイスのネットワーク、つまり「ボットネット」が特定のターゲット、つまり Web サイトに対して全面的な攻撃を開始します。 サーバーが処理できる量を超えるトラフィックを大量に送り込むことで、サーバーに多大な負荷がかかり、サーバーの速度が大幅に低下したり、完全にクラッシュしたりします。

彼らの動機はさまざまです。 彼らは攻撃を止めるために身代金を要求しているかもしれませんし、単にあなたを嫌っているかもしれません。 幸いなことに、DDoS 攻撃は安価で簡単に開始できますが、実行を継続するには多大な資金とリソースが必要なため、発生することはまれで、通常は短期間 (数日から 1 週間以内) で終わります。

しかし、それでもユーザーをイライラさせ、評判を傷つけ、多額のお金を失うには十分な長さです。

DDoS 攻撃を防ぐには、レート制限と、不正なトラフィックと正常なトラフィックを区別する AI を備えた信頼性の高い Web アプリケーション ファイアウォールをインストールする必要があります。 CDN には DDoS 保護が含まれているため、CDN もインストールする必要があります。

6.SEOスパム

攻撃者が Web サイトに侵入した場合、通常はすぐにわかります。 彼らはあなたをアカウントから締め出すか、不快なメッセージや悪意のあるコードですべてのページを汚します。

SEO スパムは少し異なります。攻撃者はあなたの Web サイトを利用して他の人に損害を与えます。 彼らは、検索ランキングを操作するために、Web サイトを含む目立たない攻撃を通じてこれを行い、検出を積極的に回避しようとします。

ハッカーは Web サイトの脆弱性を悪用して、隠しリンク、キーワード、その他のコンテンツを挿入します。 これらは、既存の SEO 権限を活用して、悪意のあるサイトの検索エンジンのランキングを向上させるために使用されます。 この種の攻撃は目立たないことが多いため、被害に気づくまでに数か月かかる場合があります。

しかし最終的には、Google はこのように悪意を持って不正行為を行うサイトにペナルティを課し、やがてあなたのサイトもペナルティを受けることになるでしょう。 あなたはすぐに検索結果の一番下に追いやられ、あなたのサイトから売りつけられたスパムやウイルスに満ちたリンクをクリックすると、あなたの信頼性と評判は地に落ちます。

ありがたいことに、強力なユーザー アクセス制御と定期的な Web サイト監査により、SEO スパマーによる被害は最小限に抑えられます。

Web サイトのセキュリティの基礎

あらゆる種類の Web サイトを運営する場合は、多数のセキュリティ基盤を整備する必要があります。 Web サイトのセキュリティの主要な柱、つまり安全なホストの選択や CDN のインストールなど、核となる重要な側面を見てみましょう。

1. 信頼できるホスティングプロバイダーを選択する

セキュリティは、安全なインフラストラクチャを備えた信頼できるホスティング プロバイダーを選択することから始まります。

Web サイトを保護するためにどれだけの対策を講じても問題はありません。セキュリティが不十分なインフラストラクチャでホストがドアを開けたままにしておくと、マルウェア侵入の主なベクトルとなり、これまでの苦労はすべて無駄になってしまいます。

ホスティングプロバイダーが実施しているセキュリティ対策を見てください。 攻撃から保護するための Web アプリケーション ファイアウォールが組み込まれていますか?

独自のセキュリティ対策に加えて、実績も考慮してください。 何回侵害されましたか? 再発を防ぐために、彼らはどのような保護策を講じているのでしょうか?

Web サイトのセキュリティに関しては、Web サイトを安全に保つ義務があなたとホスティング プロバイダーにあることを考慮する必要があります。 誤解しないでください。あなたには多くの責任があるかもしれませんが、ホスティングプロバイダーも相応の負担を負わなければなりません。

2. すべてのソフトウェアとプラグインを最新の状態に保つ

WordPress サイトに対してできる最も簡単な事は、すべてを最新の状態に保つことです。

WordPress、PHP、その他の Web サイトの運営に必要なソフトウェアは継続的に改良されています。 セキュリティの脆弱性が発見されると、悪用されないようにするためのパッチがアップデートによって提供されます。

サイト所有者として犯し得る最大の間違いは、更新を適用しないことです。 以下を含むすべてのソフトウェアの更新を確認して適用する (または更新を自動的に実行できるようにする) ことを継続的に優先してください。

- WordPress コア

- すべてのWordPressプラグイン

- WordPress テーマ

- PHP のバージョンとサーバーのオペレーティング システム

サイバー攻撃の高い割合は完全に自動化されていることに注意してください。 ボットはサイトを無差別にスキャンして既知のソフトウェアの脆弱性を探し、パッチが適用されていないものを悪用します。 こんなことはやめてください!

3. デフォルトの CMS 設定を変更する

Web サイトのセキュリティを強化するための最も簡単な (しかし見落とされがちな) 手順の 1 つは、CMS 内のデフォルト設定を変更することです。 最近では、WordPress はデフォルトで十分に保護されていますが、いくつかのことを行う必要があります。

- デフォルトのユーザー名を変更します。 ブルート フォース攻撃が依存していることの 1 つは、デフォルトの管理者ユーザー名を推測する必要がないことです。それは単に「admin」です。 別の名前 (名前、ユーザー名、または推測できるものではない) に変更すると、ブルート フォースによってハッキングされるリスクが大幅に軽減されます。

- ログインページのURLを変更します。 ほとんどの WordPress インストールのログイン ページは同じであるため、ブルート フォース攻撃は通常成功します。 自動化された試みの場合、ボットは通常、明らかな URL をいくつか試した後に諦めます。 自分または信頼できる投稿者の IP 以外のアクセスを制限することもできます。

- WordPress のアップデートを有効にします。 現在、WordPress の自動更新はデフォルトで有効になっていますが、古いインストールを使用している場合 (最新の状態を維持する場合は無効にする必要があります)、プラグインとコアの更新が有効になっていることを確認してください。

- WordPress のデフォルトのテーブルプレフィックスを変更します。 これにより、攻撃者がよく知られている wp_ プレフィックスをターゲットにすることが難しくなります。

- ダッシュボード ファイルの編集を無効にします。 WordPress ダッシュボードからファイルを編集するのは非常に便利ですが、ハッカーが侵入した場合に Web サイトを簡単に破壊してしまうことにもなります。

- WordPress のバージョンを非表示にします。 この情報を非表示にすると、ハッカーが WordPress の特定のバージョン内の既知の脆弱性を簡単に悪用できなくなります。

- ファイルのアクセス許可を変更します。 Linux のファイル権限に詳しい場合は、サイトの権限を確認して、簡単にアクセスできるものがないことを確認してください。

- ユーザーが書き込み可能なディレクトリでの PHP の実行をオフにします。 これにより、悪意のあるファイルをアップロードして実行しようとする攻撃者をシャットダウンしながら、プラグインは動作し続けることができます。

設定にいくつかの小さな調整を加えることで、セキュリティ侵害のリスクを大幅に軽減できます。

4. サイト全体に SSL 証明書をインストールする

SSL 証明書は、ユーザーのブラウザと Web サイトのサーバー間で送信されるデータを暗号化し、悪意のある第三者による不正アクセスや傍受を防ぎます。

SSL 証明書を使用して Web サイトを保護することは、機密データを保護するための基本的な手順であるだけでなく (ユーザーのログイン情報やクレジット カードの詳細など、機密データを処理するものを実行している場合は法的に義務付けられる場合があります)、サイト全体の HTTPS によってすべてのデータが保護されることが保証されます。 (ログイン認証情報から支払い情報、個人情報に至るまで) は送信中に暗号化されます。

たとえそのような情報を扱わないとしても、それは必須です。 多くの場合、人々はそれがないと快適ではありません。 ブラウザは、SSL 証明書が存在しないことを大きな赤い警告記号で大声で通知します。 また、Google は SSL 証明書を欠いているサイトに罰則を与えます。

通常、証明書のインストールは非常に簡単で、多くの場合、ホスティング プロバイダーまたはドメイン レジストラから無料の SSL 証明書が提供されます。 インストール後は、サイト全体で安全な接続を強制するために、Web サイトの URL が HTTP ではなく HTTPS を使用するように構成されていることを確認するだけです。

5. CDN をインストールする

コンテンツ配信ネットワーク (CDN) は、Web サイトのパフォーマンスとセキュリティを大幅に向上させます。 CDN は、世界中に分散されたサーバーのネットワークであり、ユーザーにコンテンツをより迅速に配信するように設計されています。

結局のところ、これはセキュリティに影響を及ぼします。 CDN が阻止することに特に優れている脅威の 1 つは、Web サイトが大量のトラフィックでハッキングされる DDoS 攻撃です。

CDN は、1 つの Web サイトだけが矢面に立たされるのではなく、負荷を多数の異なるサーバーに分散することで、こうした執拗なサイバー攻撃を阻止します。

多くの CDN には Web アプリケーション ファイアウォールやボット軽減などの優れた追加セキュリティ機能が付属しているため、Web サイトにとって CDN は非常に役立ちます。

CDN のインストールは通常、サービスにサインアップし、CDN プロバイダーのネットワークを介してトラフィックをルーティングするように DNS 設定を構成するだけです。 Jetpack などの一部のプラグインには、使用できる WordPress 専用の CDN もあります。

アクセス制御とユーザー管理

ハッカーが悪用しようとする一般的な脆弱性の 1 つは、ユーザーのアクセス制御が不十分であることです。 管理者アカウントが厳重にロックされている場合でも、下位レベルのアカウントに侵入すると、サイト乗っ取りに必要な影響力が与えられる可能性があります。

そのため、強力なアクセス制御ポリシーが必要となり、ユーザーのアクセス許可を厳しく制限する必要があります。

アクセス制御とユーザー管理を改善してセキュリティを強化する 5 つの方法を次に示します。

1. 強力なパスワードポリシーと慣行を実装する

訪問者はサイトの基盤であり、多くの場合、できるだけ単純なログイン資格情報を使用したいと考えます。 しかし、強力なパスワードの使用を要求しないと、初心者のハッカーでもサイトを全員にダウンさせてしまう可能性があります。 弱いパスワードや簡単に推測できるパスワードは、Web サイトのバックエンドへの不正アクセスを可能にする可能性があるため、セキュリティ上の大きなリスクとなります。

特に、サイトを直接編集できるユーザーなど、高レベルの役割と機能を持つユーザーの場合は、強力で複雑で推測が困難なパスワードを推奨するだけでなく、強制する必要があります。 複雑であればあるほど良いのです。 一般的で簡単に推測できる単語、フレーズ、パターンは避けてください。 オンラインで他の人が入手できる情報に基づいていない、大文字、小文字、数字、記号を長い組み合わせで使用します。

パスワードの有効期限ポリシーを実装して、パスワードが侵害された場合はすぐに無効にすることもできます。

2. 2 要素認証 (2FA) を要求する

すべての重要なユーザー アカウントに 2 要素認証を実装すると、侵害を途中で阻止できます。 攻撃者がユーザーのパスワードを持っている場合でも、侵入するには 2 番目の認証方法にアクセスする必要があります。

一般的な 2 要素認証方法には、二次電子メールや電話に送信されることが多い時間ベースのコードや、Google Authenticator や Authy などの認証アプリが含まれます。 サービスによっては、指紋やその他の生体認証識別子が必要になる場合もあります。

Jetpack の安全な認証機能を使用すると、WordPress.com アカウントを介したサインインを要求したり、WordPress.com アカウントに 2 要素認証の使用を要求したりできます。 適切な WordPress サイトの場合、多くの WordPress サイトにこのレベルの保護を追加するのが便利な方法です。

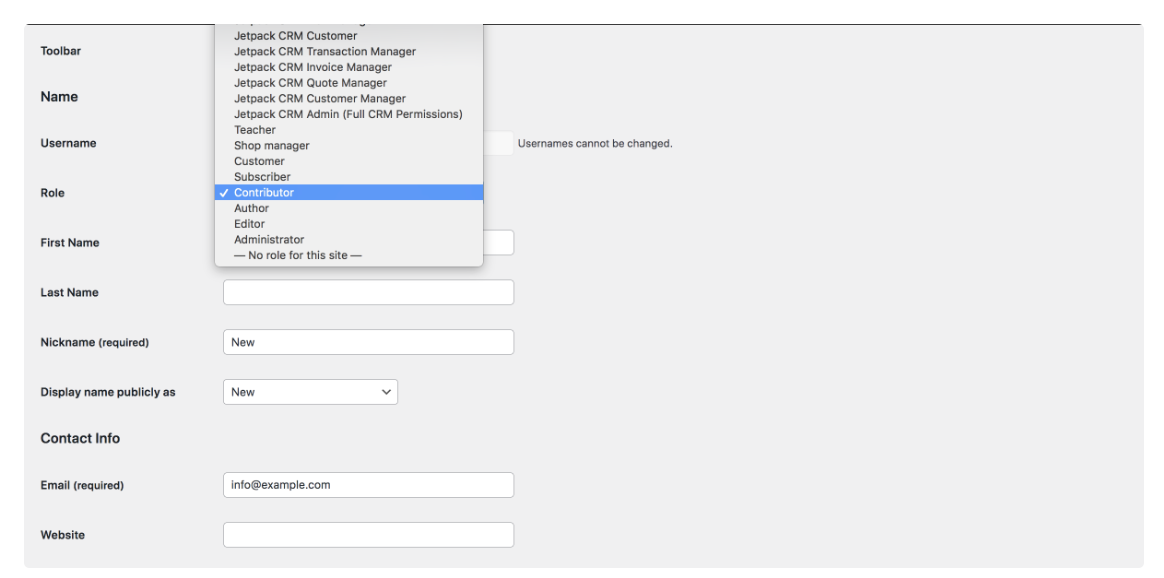

3. ユーザーの役割と権限に注意する

WordPress では、ユーザーの役割により、新しいページの追加や既存のページの編集など、Web サイト内のさまざまな機能へのアクセスが制限されます。

ユーザーに特定の役割を割り当て、権限を定義することで、各ユーザーがその責任に基づいて適切なレベルのアクセス権を確実に持つことができます。

WordPress には、いくつかの事前定義されたユーザー ロールが用意されています。

- スーパー管理者。 マルチサイト設定上のすべての Web サイトへの完全な管理者アクセス権を持ちます。

- 管理者。 単一の Web サイトを完全に制御できます。

- 編集者。 投稿を作成、編集、公開できます。

- 著者。 自分の投稿のみを作成、編集、公開できます。

- 投稿者。 自分の投稿を作成および編集できますが、公開することはできません。

- 購読者。 コメントを残してユーザープロフィールを変更できます。

さらに、カスタム ロールを作成したり、既存のロールを編集してさまざまな機能を持たせることができます。 一部のプラグインは、独自の役割を追加したり、プラグインごとにオンまたはオフにできる新しい機能を追加したりすることもできます。

適切なロールを割り当てると、機密データへのアクセスが制限され、低レベルのロールに不正にアクセスした人が甚大な被害を被るのを防ぐことができます。

4. ログイン試行を制限する

ユーザーがログインを試みる (失敗する) 回数に制限を設けることは、サイトを保護する優れた方法です。

最終的に、禁止を適用する期間、実行されるリクエストの数、特定の IP をブロックするために必要なリクエストの数、および 2FA が有効な場合にのみ特定のアカウントの禁止が解除されるかどうかについて、最終的な決定権を持っています。一部のプラグインに含まれる機能。

私たちはあなたのサイトを守ります。 あなたはビジネスを経営しています。

Jetpack セキュリティは、リアルタイム バックアップ、Web アプリケーション ファイアウォール、マルウェア スキャン、スパム保護など、使いやすく包括的な WordPress サイト セキュリティを提供します。

サイトを保護する5. 安全なファイル転送接続 (SFTP または SSH) を使用する

ある時点で、Web サイトのファイルを編集する必要が生じる可能性があります。 FTP (ファイル転送プロトコル) は迅速かつ簡単ですが、送信するすべてのデータが暗号化されず、誰でも傍受できるようになります。

これには、FTP ログイン資格情報、Web サイト ファイル、構成設定が含まれる可能性があります。これらにアクセスすると、ハッカーが Web サイトに驚くほど簡単に侵入できます。

これを防ぐには、バックエンドでファイルを管理するときに SFTP (安全なファイル転送プロトコル) または SSH (安全なシェル、コマンド ライン アクセス) を使用します。 これらのプロトコルは、転送中のデータを暗号化し、閲覧や傍受から保護します。

ファイル転送に SFTP または SSH を使用するには、これらのプロトコルをサポートするように FTP クライアントまたはサーバーを構成する必要があります。 ほとんどの Web ホストはこれもサポートしています。

リアルタイムのスキャンとバックアップ

最善の努力にもかかわらず、マルウェアが侵入する可能性はあります。何か問題が発生した場合、リアルタイム スキャンで侵入を検出できますが、マルウェアがサイトに損害を与えた場合は、バックアップによってフォールバックが可能になります。

1. セキュリティプラグインまたは監視システムをセットアップする

セキュリティ プラグインや監視プラットフォームなしで Web サイトを運営すべきではありません。 不審なリアルタイム ユーザー アクティビティ、ログイン試行の失敗、マルウェア、その他のリスク指標を継続的に監視する必要があります。

Jetpack Scan はサイトを 24 時間 365 日監視し、何か問題があると思われる場合は即座にアラートを送信します。 ワンクリックで修正するだけで、ほとんどの脅威を排除できます。 Scan には Web アプリケーション ファイアウォールも付属しており、単独で、または Jetpack Backup や Akismet などの機能を含む Jetpack Security バンドルの一部として利用できます。

ほとんどの Web ホストは、アプリケーション層でのセキュリティ対策を補完する、サーバー レベルのマルウェアやブルート フォース攻撃を追跡する組み込みのセキュリティ監視も提供します。

ツールやプラグインから取得しているセキュリティ監査ログを頻繁に確認して、自動化によって検出されない問題の兆候がないか確認してください。

2. Web アプリケーション ファイアウォール (WAF) をインストールする

Web アプリケーション ファイアウォールは、Web サイトとインターネットの間のシールドとして機能し、悪意のあるトラフィックをリアルタイムで監視およびフィルタリングできます。 これには、SQL インジェクション試行やクロスサイト スクリプティング (XSS) 攻撃から DDoS 攻撃まで、あらゆるものが含まれる可能性があります。

WAF は、遭遇する最も一般的な Web サイトのセキュリティ脅威の多くを防ぐ防御線として機能します。 Web サーバーに直接完全にインストールすることも、Jetpack の Web アプリケーション ファイアウォールなどのクラウドベースのサービスを通じてインストールすることもできます。

生成されるログを定期的に確認して、迫りくる脅威に先手を打ってください。

3. ウェブサイトを定期的にバックアップする

定期的な Web サイトのバックアップは、データの損失、侵害、その他の問題に対するフェイルセーフとなります。

定期的にバックアップを実行する必要があります。 実際、更新頻度が低いサイトでは毎日のバックアップで問題ない場合もありますが、ほとんどのサイトでは、行われたすべての変更を保存するリアルタイム バックアップを使用する必要があります。

サーバー障害やセキュリティ侵害が発生した場合にデータが失われないように、これらのバックアップ ファイルは Web サイトのサーバーから離れた場所に保存する必要があります。 そのため、ホストが提供するバックアップだけに依存するのは安全な戦略ではありません。

Jetpack VaultPress Backup は、WordPress VIP で使用されているものと同じハイエンド インフラストラクチャを介してクラウドに安全に保存されるリアルタイム バックアップを備えた、最も堅牢なソリューションを提供します。

最も良い点は、Web サイトがダウンした場合でも、ワンクリックで復元できることです。 Jetpack アプリまたは WordPress.com アカウントを使用すると、世界中のほぼどこからでもサイトを復元できます。

それはとても簡単です。 Web サイトがオフラインになったり、データが失われたりすることは望ましくありません。 心配する必要がないように、Web サイトとデータベースのバックアップを定期的に実行する自動ソリューションが必要です。

Jetpack Backup を入手するだけです。 専用の VaultPress プラグインを使用して単独でバックアップを取得することも、Jetpack セキュリティ プランを使用したより包括的なソリューションの恩恵を受けることもできます。

WordPress サイトの Jetpack セキュリティに注目

完全なセキュリティ パッケージを求める WordPress ユーザーのために、Jetpack Security は、幅広い脅威から保護し、緊急時の回復を支援するように設計された強力なツールの完全なスイートを提供します。

リアルタイムの脆弱性スキャンは主要な機能の 1 つで、進行中の脆弱性や侵害がないか Web サイトを 24 時間年中無休で監視します。 常時稼働の Web アプリケーション ファイアウォールは、潜在的な脅威が被害を及ぼす前に捕捉できるように完全に調整されています。

さらに、Jetpack Security は、自動化されたリアルタイムのバックアップをクラウドに安全に保存します。 何か問題が発生した場合でも、クリックするだけで復元できます。

最後に、Jetpack セキュリティは、ブルート フォース攻撃から悪用可能なシェルの脆弱性まで、他のさまざまな脅威を検出し、保護します。

Web サイトを自分で保護するのは簡単な作業ではありませんが、Jetpack Security は最も困難な部分を自動化し、作業負荷を気にせずに済みます。

おまけのヒント: スパム防止のために CAPTCHA を避けてください

CAPTCHA はスパムを防ぐために 20 年以上使用されてきましたが、入力するのがどれほど煩わしいかご存知でしょう。 なぜ訪問者にそんなことをさせるのでしょうか? さらに重要なことに、CAPTCHA は直帰率が高く、コンバージョン率が低下する可能性があります。

さらに悪いことに、ボットは問題を解決する能力が向上しています。 ある研究では、AI がほぼ 100% の確率で「ロボットに耐性のある」CAPTCHA を解決したことがわかりました。

WordPress 用に特別に設計された強力なスパム フィルタリング サービスである Jetpack Akismet Anti-spam の使用を検討してください。

Akismet は機械学習の力を利用して受信コメントとフォーム送信を分析し、ユーザーの関与を必要とせずにサイトが悪意のあるコンテンツを公開するのを防ぎます。

Akismet はスパムを自動的に検出してブロックすることで、マーケティング目標を妨げることなく、サイトをシームレスでスパムのない状態に保ちます。

スタンドアロン プラグインとして、または対象となる Jetpack プラン (Jetpack セキュリティを含む!) を通じて利用できます。

ウェブサイトのセキュリティ侵害にどう対応するか

これらの事前対策にもかかわらず、本当に侵入しようとするハッカーを阻止するのは難しい場合があります。侵害の影響を最小限に抑えるには、迅速かつ効果的に対応する方法を知ることが重要です。

1. インシデント対応計画を作成する

サイバー攻撃が発生する前に、詳細なインシデント対応計画を立てておく必要があります。 これにより、さまざまなセキュリティ侵害が発生した場合の手順が確立され、迅速かつ組織的な対応が保証されます。

ビジネスやプロジェクトが非常に小さい場合、またはそれに取り組んでいるのがあなただけの場合は、その計画を作成するだけで、Web サイトを修復し、侵入者にドアを見せるために必要な一連の当面の手順をガイドすることができます。 。

インシデント対応計画の作成と管理に関する考慮事項をいくつか示します。

- 各個人またはグループに役割と責任を割り当てます。 すぐに連絡が来るのは誰ですか? バックアップを復元するのは誰ですか? マルウェアの削除は誰が担当しますか?

- 組織のどのレベルであっても、これらの人々と連絡を取るための明確なコミュニケーションラインがあることを確認してください。

- サイトの改ざんから DDoS 攻撃に至るまで、さまざまな種類のセキュリティ インシデントに対するアクションをガイドする段階的な対応計画を作成します。 また、瞬間的なパニックでさらなる被害を許すことがないように、セキュリティ侵害を封じ込めるための手順も用意しておく必要があります。

- インシデント対応計画を定期的に見直して、それが最新のものであり、必要に応じて実行できることを確認します。

- インシデント対応計画もコーディングと同様に定期的にテストして、一貫性があり、理解しやすいものであることを確認してください。

このような事前対策を講じることで、ダウンタイムを大幅に最小限に抑えることができます。 これは、数日間ダウンしている Web サイトと、数時間しかダウンしていない Web サイトの違いを明らかにする可能性があります。

2. Web サイトをスキャンします

セキュリティ侵害に気づいたら、Jetpack Scan などのツールを使用して Web サイトを完全にスキャンして、残っている悪意のあるファイル、バックドア、異常なコード、疑わしいファイルのアクセス許可、未承認のユーザー、またはその他の侵害の兆候を特定します。

3. 侵害を封じ込めて修正する

セキュリティ侵害の原因と範囲を特定したら、脅威の痕跡をすべて削除するために直ちに措置を講じます。

Jetpack Security または同様のものをインストールしている場合、これは通常、ワンクリックで完了します。 少なくとも、これによりマルウェアの大部分が削除されるはずです。

残念ながら、マルウェアは残骸を残して脆弱性を開く可能性があるため、ハッカーが再び侵入する可能性があります。通常、自動スキャナーでもこれらを検出できますが、手動で Web サイトを調べて、異常な点がないかどうかを確認することは問題ありません。

以下に、実行できる可能性のあるアクションをいくつか示します。

- Web サイトが改ざんされている場合、またはマルウェアやスパムを訪問者に積極的に広めている場合は、Web サイトを一時的にオフラインにすることを検討してください。

- 侵害されたパスワードはすぐに変更してください。

- バックアップを復元します。

- Web サイトのコードを実行して、以前には存在しなかった悪意のあるコード スニペットを探します。

- Web サイトのファイルに新しいファイルがないか確認してください。 既存のファイルに不正な変更がないか調べます。

- ユーザー、特に高レベルの権限を持つユーザーを確認してください。

- そもそも感染の原因となった脆弱性を修正します。 自動スキャナーは問題を指摘できるはずです。

最悪の場合、開発者を雇って Web サイトを調査し、残っている悪意のあるコードを削除する必要があるかもしれません。

侵害を軽減するための Web サイトのバックアップの役割

講じるべきセキュリティ対策が 1 つあるとすれば、それはバックアップをインストールすることです。 すべてがうまくいかない場合でも、少なくとも Web サイトを以前の妥協のない状態に復元することができます。

一部の形式のマルウェアは爪を立てて Web サイトに再感染する可能性があるため、これは万能の解決策ではありません。 さらに、DDoS 攻撃やパスワードの侵害などの問題はまったく解決されません。

しかし、大量のデータを失ったり、Web サイトが破壊されたりした場合は、バックアップがビジネスを確実に救うことができます。

そのため、クラウドで定期的にバックアップを維持することが重要です。

よくある質問

最後に、まだ心に残っている質問をいくつか挙げてまとめましょう。

ウェブサイトのセキュリティとは何ですか?

Web サイトのセキュリティは、Web サイトをサイバー脅威から保護するために実装されるさまざまな戦略とプロトコルです。 安全なホストの選択から Web アプリケーション ファイアウォールの設定まで多岐にわたります。

Web サイトを保護しないとどのようなリスクがありますか?

Web サイトのセキュリティを確保できないと、マルウェア、データ侵害、DDoS 攻撃の危険にさらされ、さらには Web サイトが完全に削除されることもあります。 厳しい言葉を台無しにするだけでなく、マルウェアやスパムによって訪問者を危険にさらす可能性もあります。 マルウェアの削除も非常に困難な場合があります。

Web サイトのセキュリティにとってバックアップが重要なのはなぜですか?

バックアップを使用すると、Web サイトを以前の状態に復元できます。 これは、マルウェア感染、不具合、データ損失が発生した場合に役立ちます。

WordPress Web サイトに特有のセキュリティ上の懸念事項はありますか?

安全でないプラグインやテーマは攻撃の媒介となる可能性がありますが、あらゆる種類のサイトと統合されるソフトウェアは最新に保たれていないと脆弱になる可能性があります。

Jetpack セキュリティは WordPress サイトの保護にどのように役立ちますか?

Jetpack Security は、WordPress をさまざまな脅威から保護するために特別に設計された包括的な Web サイト保護を提供します。 リアルタイムのクラウド バックアップから強力な Web アプリケーション ファイアウォールまで、Jetpack セキュリティは一般的な問題の先手を打つのに役立ちます。

WordPress サイトに Jetpack セキュリティを設定するにはどうすればよいですか?

JetPack Securityの利点を獲得するには、無料のJetPackプラグインをインストールし、WordPress.comアカウントを作成して接続する必要があります。 そこから、WordPressサイトを保護するために、JetPackセキュリティまたは必要な個々のコンポーネントを購入できます。

ジェットパックのセキュリティについてはどこで詳しく知ることができますか?

究極のWordPressプラグインであるJetPackを使用してWebサイトを保護することについて詳しく知りたい場合は、WebサイトでJetpackセキュリティに関するすべてを読むことができます。 プラグインは、すべてのセキュリティニーズの包括的なソリューションとして設計されました。