事実と統計に基づく WordPress セキュリティ

公開: 2022-12-12WordPress は、非常に多くの人が使用しているため、悪意のあるハッカーの一般的な標的です。 一部の推定では、インターネット上の WordPress ウェブサイトの総数は 4 億 5500 万です。 これは、WordPress がインターネット上のすべての Web サイトの 43.1% を実行していることを意味します。

ハッキングされた Web サイトの数を特定するのは困難です。 これにはいくつかの理由があります。 ハッキング事件は過小報告されていることで有名です。 インシデントの開示を法律で義務付けられていない限り、多くの管理者や Web サイトの所有者は開示に消極的です。 多くの人はハッキングされたことに気づいていないため、報告することができません。

サイバー リスクとプライバシー管理ソリューションのプロバイダーである IT Governance は、これらの警告を無視して、2021 年だけで約 51 億件 (これは B) の侵害を報告しました。 この数字にはすべての違反が含まれます。 別のレポートを見ると、今度は Sophos によるもので、毎日 30,000 の Web サイト (平均) がハッキングされています。 これは、年間 1,100 万の Web サイトがハッキングされていることに相当します。 すべての Web サイトの 43% が WordPress を実行していることがわかっています。これにより、毎年 470 万の WordPress Web サイトがハッキングされていると推測できます。 これは、毎日 13,000 近くの WordPress Web サイトがハッキングされていることになります。

これは非常に大きな数です。疑問が生じます。なぜ WordPress はこれほどまでにハッキングされるのでしょうか? 事実と統計に基づいて、まさにこの記事で見ていきます。

WordPress – 本当に安全ですか?

WordPress は、世界中の多くの人々が積極的に取り組んでいるオープンソース プロジェクトです。 WordPress コミュニティは非常に強力で、これまで出会った中で最も賢く献身的な人々で構成されています。 非常に多くの人が開発プロセスに関与し、見落としているため、WordPress は非常に安全な傾向があります。

WordPress の強みは、WordPress のウェブサイトがどのようにハッキングされるかをより深く掘り下げたときに統計が示すように、その欠点にもなり得ます.

WordPress の最大の長所と短所

完璧なシステムはありません。これは WordPress コアにも当てはまります。 WordPress コアは、変更 (プラグイン、テーマ、構成など) が行われる前のコア ファイルを表します。 実際、Sucuri の WordPress ハッキング統計レポートによると、WordPress Core は 2021 年のすべての脆弱性の 0.58% を占めていました。 これは、全インシデントの 1% の半分強です。

次はテーマとプラグインです – この順序で. 実際、テーマはすべての脆弱性の 6.61% を占めており、プラグインはなんと 92.81% を占めています。

Sucuri は、テーマとプラグインを無料かプレミアムかでさらに分類します。 プレミアム テーマとプラグインはサード パーティの脆弱性全体の 8.62% を占めていますが、無料のテーマとプラグインは 91.38% を占めています。

優れたプラグインにお金がかかる理由

これには多くの理由があります。 プラグインとテーマには、評判の良い開発者から怪しげな開発者まで、さまざまな形とサイズがあります。 問題の真実は、正しく行われた場合、プラグインの開発は安くはないということです. フルタイムのプロの開発者は、優れたインフラストラクチャを維持しながら給与を支払う必要があり、テスト施設も請求書を積み上げます。

これは、すべての無料プラグインがセキュリティ上の脅威をもたらすと言っているわけではありません。 多くの開発者は、自由な時間を高品質の無料プラグインの作成に費やしています。 ただし、広範囲にテストされ、サポートされているプラグインが必要な場合は、おそらくプレミアム プラグインが適しています。

WordPress の脆弱性 – 数字

既知の WordPress 脆弱性の数は、毎年増加傾向にあります。 実際、WPScan はデータベースに 1,437 件の新しい脆弱性を追加し、その前の年には 514 件を追加しました。 2022 年 11 月だけで、64 件の新しい脆弱性が追加されました。

前述の脆弱性の分布を考慮すると、利用可能な WordPress プラグインの数を見ると、これらの数値は維持されます。 WordPress.org リポジトリには、執筆時点で利用可能な 60,000 を超えるプラグインがリストされており、日々追加されています。 プラグインは開発者から直接購入することも、非公式のソースからダウンロードすることもできます。

WordPress の脆弱性の状況は絶えず変化しているため、標的型攻撃はルールではなく例外です。 古い脆弱性にパッチが適用され、新しい脆弱性が導入されると、ハッカーは追いつくのが困難になる可能性があります。 また、標的型攻撃は非常に時間がかかるため、ほとんどの攻撃は自動化されています。

自動化された攻撃では、ツールを使用して多くの Web サイトを自動的にスキャンし、脆弱性が見つかるたびにアラートを発します。 このため、ほとんどの攻撃は恨みの結果ではなく無差別です。 しかし、ハッカーはそのような自動化された攻撃にどのようなツールを使用しているのでしょうか? 確認してみましょう。

WordPress ウェブサイトがハッキングされる仕組み

WordPress はさまざまな方法でハッキングされる可能性があります。 これにより、WordPress Web サイトがハッキングされる可能性のあるすべての方法をリストすることは不可能であり、危険です。 ただし、ハッカーが WordPress Web サイトをハッキングするために通常実行する可能性のあるプロセスを示す 1 つの例を見ることができます。

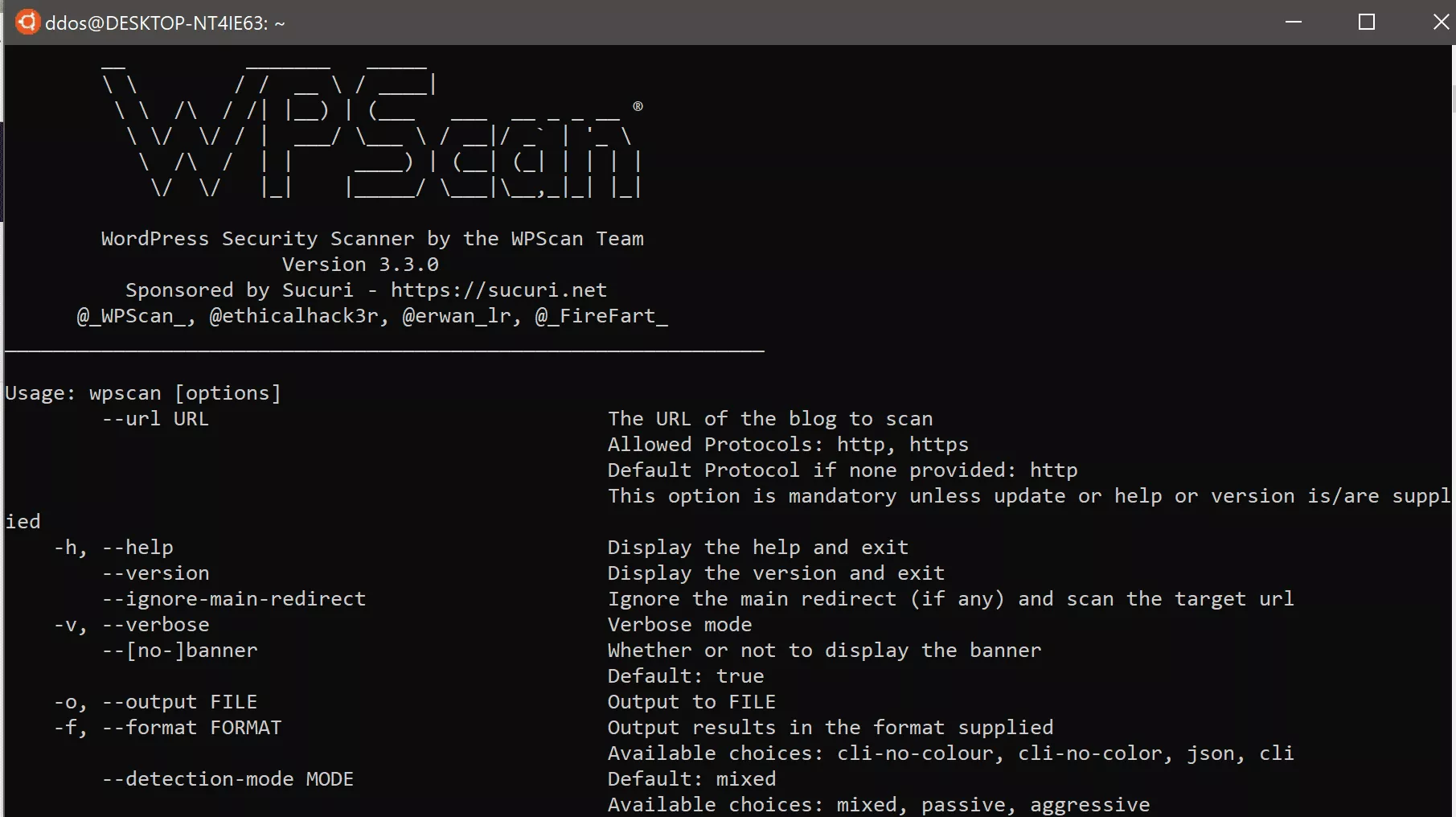

WPScan – WordPress 脆弱性スキャナー

ハッカーがよく使用する一般的なツールの 1 つは、WPScan と呼ばれます。 オンラインで簡単に入手できる無料のツールです。 これは、WordPress の Web サイトをスキャンし、既知の問題や安全でない構成を特定する脆弱性スキャナーです。 WPScan でデフォルトの WordPress セキュリティ スキャンを起動すると、すぐに次のことがわかります。

- ワードプレスのバージョン

- インストールされたプラグイン、そのバージョン、およびそれらがインストールされているパス

- インストールされているテーマ、そのバージョン、およびそれらがインストールされているパス

WPScan には、WordPress ユーザー列挙スキャンなどの他の機能が含まれています。 これらのスキャンは、WordPress Web サイトに登録されているすべてのユーザーを識別して列挙し、WordPress がどのように機能するかについてハッカーに洞察を与えます. ハッカーはこの情報を武器に、WordPress パスワード ブルート フォース攻撃などの二次的な攻撃を開始して、システムにアクセスすることができます。

ここで、WordPress のパスワード セキュリティが WordPress Web サイトの全体的なセキュリティにとって非常に重要である理由に注意することが重要です。 パスワードが弱いと、ブルート フォース攻撃が比較的簡単に突破できます。 同様に、すべてのアカウントで強力なパスワードを使用することが重要です。 寄稿者のアカウントが侵害されても大きな損害を与えることはできないかもしれませんが、攻撃者は、侵害された Web サイトで権限昇格を通じて管理者権限を取得し、大混乱を引き起こす可能性があります。

ハッカーがハッキングする理由

悪意のある人物が WordPress Web サイトへのアクセスに成功すると、次のようないくつかのアクションを実行できます。

- 管理者権限を持つ新しいアカウントを作成する

- 既存のアカウントのパスワードをリセットして、他のユーザーが自分の WordPress に再びアクセスできないようにする

- 既存の休眠アカウントの役割を変更する

- 悪意のあるコードを挿入するようにコンテンツを変更する

- WordPress のソース コード ファイルを改ざんして、バックドアなどの悪意のあるコードを追加する

- htaccess ファイルにリダイレクトを追加する

WordPress を攻撃から保護する

これまで見てきたように、悪意のある人物は複数の方法で WordPress Web サイトを侵害する可能性があります。 したがって、WordPress Web サイトを保護するには、単にユーザーがパスワードを持っていることを確認するだけでなく、より全体的なアプローチが必要であることは当然です。

- 調査– WordPress ホスティング プロバイダーを探している場合でも、新しいプラグインを探している場合でも、時間をかけて事前に確認してください。 フォーラムは、顧客が製品やサービスについてどのように感じているかをすばやく確認するのに役立ちますが、プラグインは頻繁に更新され、優れた顧客サポートが必要です.

- テスト– WordPress に最適なプラグインを選択することは、推測ゲームである必要はありません。 評判の良いプラグイン プロバイダーのほとんどは、プレミアム プラグインの無料試用版を提供しています。 これにより、コミットする前にそれらをテストできます。

セットアップを理解したら、最大のセキュリティのために適切に構成されていることを確認する必要があります。 安全な WordPress の構成は、1 回限りの作業ではなく、以下を含む継続的なプロセスです。

- 強力なパスワード– 強力な WordPress パスワード ポリシーは、ブルート フォース攻撃が成功する前に時間切れになるようにするのに役立ちます。 大文字と小文字、数字、特殊文字を適切に組み合わせて使用してください。 また、パスワードの有効期限ポリシーを設定して、パスワードが頻繁に変更されるようにします。

- 2FA – 二要素認証の略である 2FA は、WordPress ログインに追加の認証レイヤーを追加します。 2FA を使用すると、ブルート フォース攻撃が成功しても、スマートフォンにアクセスできなければ、ハッカーはログインできなくなります。

- 更新– WordPress、プラグイン、およびテーマを常に最新の状態に保ちます。 この最近の調査が示すように、WordPress の更新の実装はさまざまな方法で行うことができます。 これにより、汗をかくことなく、管理要件とセキュリティ要件のバランスを取ることができます。

- 監視– WP アクティビティ ログなどのセキュリティ プラグインを使用して、ユーザーとシステムのアクティビティを監視します。 これにより、疑わしい動作を早期に特定し、損害が発生する前にシャットダウンすることができます。

これは決して網羅的なリストではありませんが、出発点としては適切です。 WordPress のセキュリティは進化するトピックであり、継続的な維持が必要です。 WordPress のセキュリティ ブログをフォローすることは、最新情報を入手する 1 つの方法であり、朝のコーヒーを飲みながら読むことができます。

WordPress を安全に保つ

WordPress のセキュリティは、始まりと終わりのあるプロセスではなくサイクルです。 進化する脅威に対応するには、絶え間ない注意と微調整が必要です。 手間がかかりすぎるように聞こえるかもしれませんが、よくあることですが、メンテナンスは修理よりも優れています。 毎月数時間を費やすことで、セキュリティ リスクを大幅に軽減し、Web サイトを確実に成長させ続けることができます。